1、远程连接服务器简介 ssh secure shell 22

(1)什么是远程连接服务器

远程连接服务器通过文字或图形接口方式来远程登录系统,让你在远程终端前登录linux主机以取得可操作主机接口(shell),而登录后的操作感觉就像是坐在系统前面一样。

(2)远程连接服务器的功能

分享主机的运算能力

(3)远程连接服务器的类型(以登录的连接界面来分类)

- 文字接口

明文传输:Telnet 23、RSH等,目前非常少用

加密传输:SSH为主,已经取代明文传输

- 图形接口:XDMCP远程控制、VNC(RFB)、XRDP(RDP3389)远程桌面等

(4)文字接口连接服务器

SSH(Secure Shell Protocol,安全的壳程序协议)它可以通过数据包加密技术将等待传输的数据包加

密后再传输到网络上。ssh协议本身提供两个服务器功能:一个是类似telnet的远程连接使用shell的服务器;另一个就是类似ftp服务的sftp-server,提供更安全的ftp服务。

2、连接加密技术简介

目前常见的网络数据包加密技术通常是通过“非对称密钥系统”来处理的。主要通过两把不一样的公钥与私钥来进行加密与解密的过程 。

公钥(public key):提供给远程主机进行数据加密的行为,所有人都可获得你的公钥来将数据加密。

私钥(private key):远程主机使用你的公钥加密的数据,在本地端就能够使用私钥来进行解密。私钥只有自己拥有。

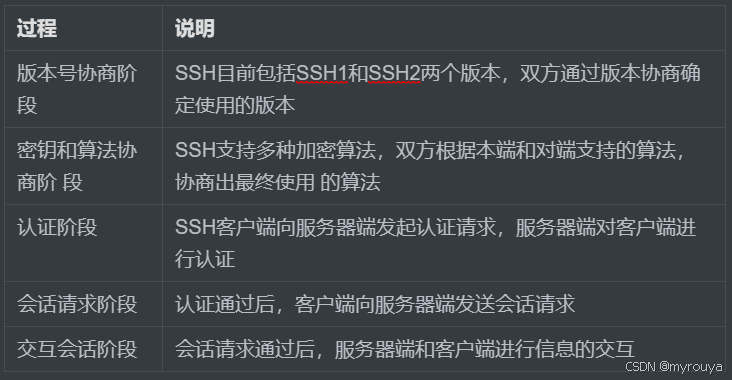

SSH工作过程:在整个通讯过程中,为实现SSH的安全连接,服务端与客户端要经历如下五个阶段:

密钥的生成:

1.客户端需要使用适当的客户端程序来请求连接服务器,服务器将服务器的公钥发送给客户端。(服务器的公钥产生过程:服务器每次启动sshd服务时,该服务会主动去找/etc/ssh/ssh host*文件,若系统刚装完,由于没有这些公钥文件,因此sshd会主动去计算出这些需要的公钥文件,同时也会计算出服务器自己所需要的私钥文件)

2.服务器生成会话ID,并将会话ID发给客户端。

3.若客户端第一次连接到此服务器,则会将服务器的公钥教据记录到客户端的用户主目录内的-/.ssh/known hosts。若是已经记录过该服务器的公钥数据,则客户端会去比对此次接收到的与之前的记录是否有差异。客户端生成会话密钥,并用服务器的公钥加密后,发送给服务器。

4.服务器用自己的私钥将收到的数据解密,获得会话密钥。

5.服务器和客户端都知道了会话密钥,以后的传输都将被 会话密钥加密。

会话密钥加密。

3、ssh服务配置

#ssh服务安装包openssh-server

[root@server1 ~]# vim /etc/ssh/sshd_config

17.#Port 22 #监听端口,默认监听22端口 【默认可修改】

18.#AddressFamily any #IPV4和IPV6协议家族用哪个,any表示二者均有

19.#ListenAddress 0.0.0.0 #指明监控的地址,0.0.0.0表示本机的所有地址 【默认可修改】

20.#ListenAddress :: #指明监听的IPV6的所有地址格式

28.HostKey /etc/ssh/ssh_host_rsa_key # rsa私钥认证 【默认】

29.#HostKey /etc/ssh/ssh_host_dsa_key # dsa私钥认证

30.HostKey /etc/ssh/ssh_host_ecdsa_key # ecdsa私钥认证

31.HostKey /etc/ssh/ssh_host_ed25519_key # ed25519私钥认证

43.SyslogFacility AUTHPRIV #当有人使用ssh登录系统的时候,SSH会记录信息,信息保存在/var/log/secure里面

48.#LoginGraceTime 2m #登录的宽限时间,默认2分钟没有输入密码,则自动断开连接

49.#PermitRootLogin yes #是否允许管理员远程登录,'yes'表示允许

51.#MaxAuthTries 6 #最大认证尝试次数,最多可以尝试6次输入密码。之后需要等待某段时间后才能再次输入密码

52.#MaxSessions 10 #允许的最大会话数

59.AuthorizedKeysFile .ssh/authorized_keys #选择基于密钥验证时,客户端生成一对公私钥之后,会将公钥放到.ssh/authorizd_keys里面

79.PasswordAuthentication yes #是否允许支持基于口令的认证

83.ChallengeResponseAuthentication no #是否允许使用键盘输入身份验证,也就是xshell的第三个登录方式

129.#UseDNS yes #是否反解DNS,如果想让客户端连接服务器端快一些,这个可以改为no

146.Subsystem sftp /usr/libexec/openssh/sftp-server #支持 SFTP ,如果注释掉,则不支持sftp连接

154.AllowUsers user1 user2 #登录白名单(默认没有这个配置,需要自己手动添加),允许远程登录的用户。如果名单中没有的用户,则提示拒绝登录

4.用户登录ssh服务器

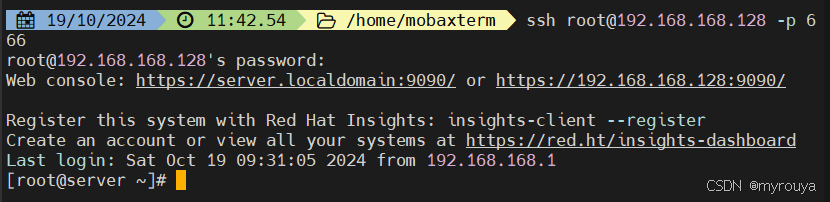

实验1:修改ssh服务的端口号

#修改ssh服务的端口号

[root@server1 ~]# vim /etc/ssh/sshd_config

Port 2222

[root@server1 ~]# systemctl disable firewalld

[root@server1 ~]# setenforce 0

[root@server1 ~]# getenforce

Permissive

[root@server1 ~]# systemctl restart sshd

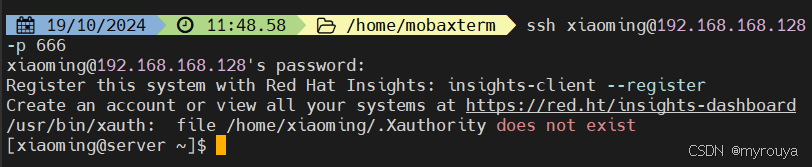

实验2:拒绝root用户远程登陆

#请保持服务器上至少有一个可以远程登陆的普通远程账号

#修改配置文件如下:

#打开该选项并修改参数为no

PermitRootLogin no

#重启服务后生效,使用时使用普通用户进行登陆,需要使用root用户时再切换

实验3:允许特定用户ssh登陆,其他用户都无法登陆

#编辑配置文件,在最后添加如下内容:

AllowUsers USERNAME

#USERNAME为你允许登陆的账号【需要在系统中useradd该账号】,如果是多个用户,中间用空格隔开

#重启ssh服务后生效

实验4:linux客户端通过秘钥登录linux服务端root用户,实现免密登录

#创建密钥对

[root@web ~]# ssh-keygen -t rsa

ssh-keygen 生成、管理和转换认证密钥 -t制定类型 RSA

/root/.ssh/id_rsa私钥文件

#-f指定私钥文件保存的路径,-N指定私钥文件的密码

[root@client .ssh]# ssh-keygen -f /root/.ssh/id_rsa -N ""

/root/.ssh/id_rsa.pub公钥文件

#复制该公钥文件到服务端的该目录下

[root@web ~]# ssh-copy-id root@192.168.40.132

#在本地服务器上登陆对端服务器

[root@web ~]# ssh root@192.168.40.132