文章目录

一.前言二.准备1.网卡2.虚拟机3.系统 三.原理四.实战1.挂载网卡2.使用水滴2.1打开水滴2.2扫描2.3扫描结果2.4跑PIN2.5结果 3.验证 五.注意1.跑PIN太慢2.跑PIN小技巧 六.总结七.参考

一.前言

本文实验使用CD Linux配合minidwep-gtk工具跑PIN破解WiFi。

本次实验只用于学习交流,攻击目标为自家的路由WiFi,请勿违法!

二.准备

1.网卡

3070或者8187网卡,博主使用的是某鱼上买的二手8187网卡。

这就是我们的主要硬件工具。

2.虚拟机

使用Windows主流虚拟机软件:VMware虚拟机

产品:VMware® Workstation 16 Pro

版本:16.2.3 build-19376536

3.系统

CD Linux,本次PJ软件方面主要靠它!网上直接下载一款即可。

CDlinux 是一种小型的迷你 GNU/Linux 发行版软件,其名称取自英文的 “CompactDistroLinux“。CDlinux 的体形小巧,功能却挺强大。

三.原理

本次使用水滴配合8187网卡跑PIN,通过软件扫描到支持WPS操作的路由器wifi,使用PIN码一次又一次的取验证,最后拿到该wifi的PIN码继而拿到密码。

WPS(Wi-Fi Protected Setup)是Wi-Fi保护设置的英文缩写。WPS是由Wi-Fi联盟组织实施的认证项目,主要致力于简化无线局域网安装及安全性能的配置工作。WPS并不是一项新增的安全性能,它只是使现有的安全技术更容易配置。

对于一般用户,WPS提供了一个相当简便的加密方法。通过该功能,不仅可将都具有WPS功能的Wi-Fi设备和无线路由器进行快速互联,还会随机产生一个八位数字的字符串作为个人识别号码(PIN)进行加密操作。省去了客户端需要连入无线网络时,必须手动添加网络名称(SSID)及输入冗长的无线加密密码的繁琐过程。

在实施PIN的身份识别时,接入点(无线路由器)实际上是要找出这个PIN的前半部分(前4位)和后半部分(后3位)是否正确即可。当第一次PIN认证连接失败后,路由器会向客户端发回一个EAP-NACK信息,而通过该回应,攻击者将能够确定的PIN前半部或后半部是否正确。换句话说,黑客只需从7位数的PIN中找出一个4位数的PIN和一个3位数的PIN。这样一来,级次又被降低,从1000万种变化,减少到11000(10的4次方+10的3次方)种变化。因此,在实际破解尝试中,黑客最多只需试验11000次,平均只需试验大约5500次就能破解。这也证实了在2小时内破解PIN码的可行性。

理论上:只要我们有时间把所有PIN码都试过来,就一定能拿到wifi的PIN码(和密码)。

四.实战

1.挂载网卡

首先打开CD Linux并且将网卡挂载到CD Linux

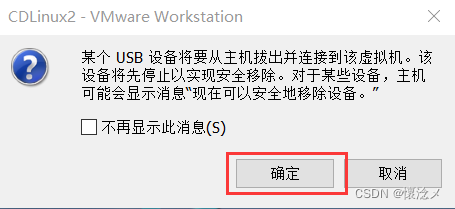

具体的操作步骤是:

VM ware虚拟机-可移动设备-Realtek RTL8187 Wireless-连接(与主机断开连接)

会弹出提示,探后点确定

2.使用水滴

2.1打开水滴

CD Linux给我们提供了许多好用的软件,本次只使用水滴用作演示,感兴趣的可以自行了解。

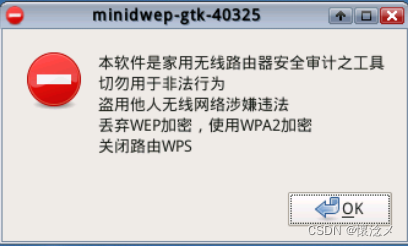

双击打开水滴(minidwep-gtk)

请仔细阅读弹出对话框中的内容,然后点OK

2.2扫描

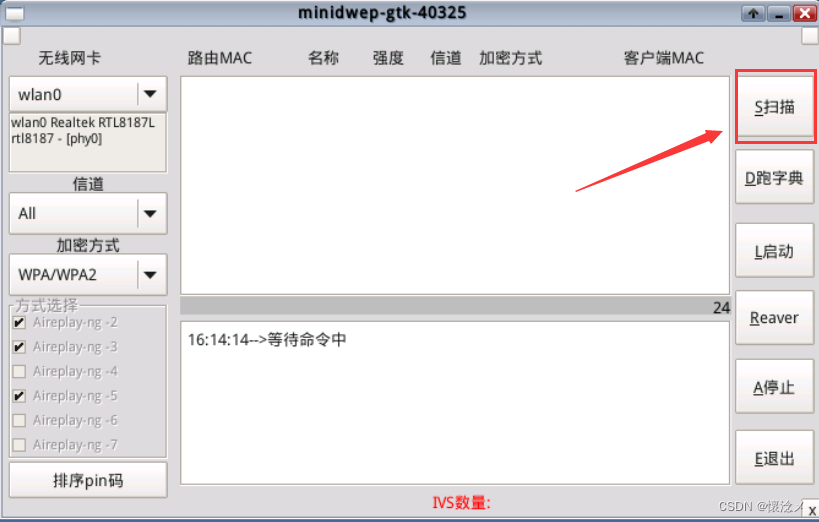

点完OK就进入到主界面,然后点击扫描

程序会自动扫描附近的wifi,等个几十秒,所有扫描结果就展示出来了。

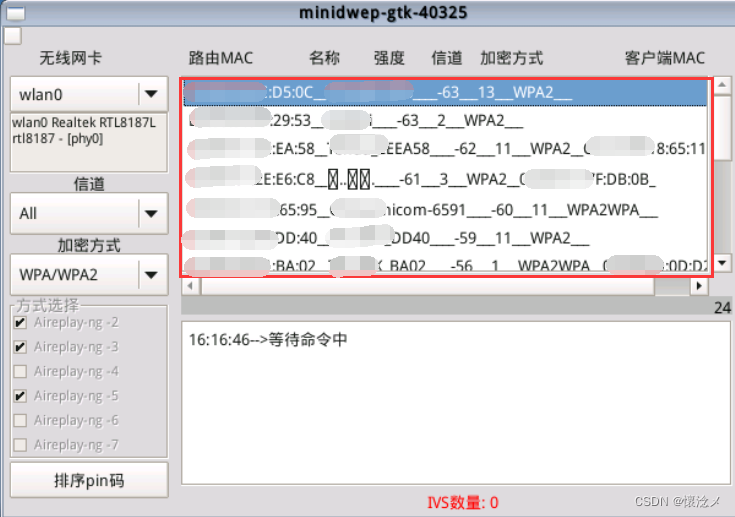

2.3扫描结果

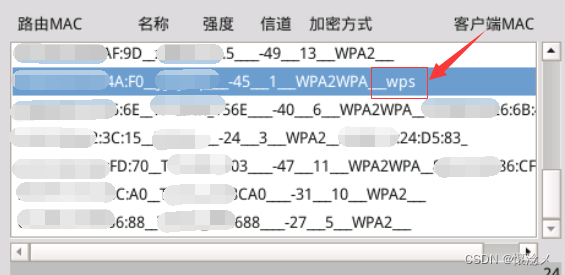

这里面的wifi信号强度绝对值小的信号强,比如-50比-60信号强

往下找,发现有带WPS的wifi

2.4跑PIN

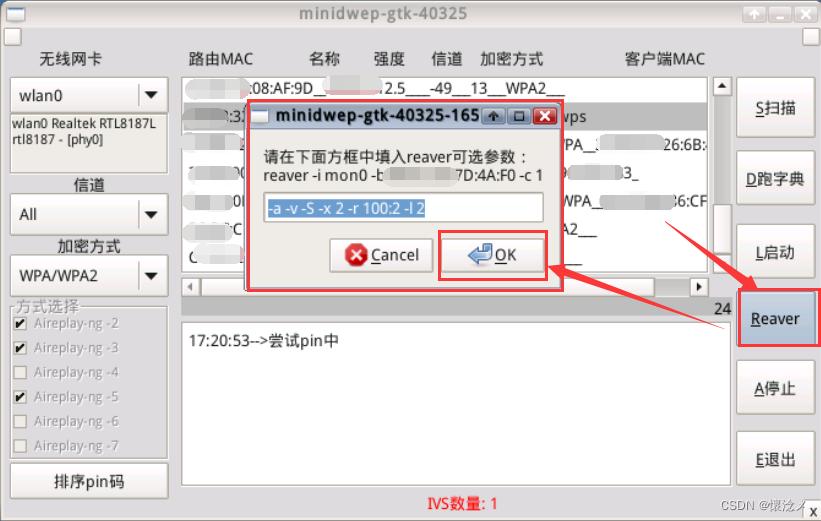

选中一个带有WPS的wifi,点击Reaver,如果你不知道各个参数代表啥,直接在弹出的对话框中点击OK。

这里有一篇关于Reaver参数设置的文章

reaver使用相关

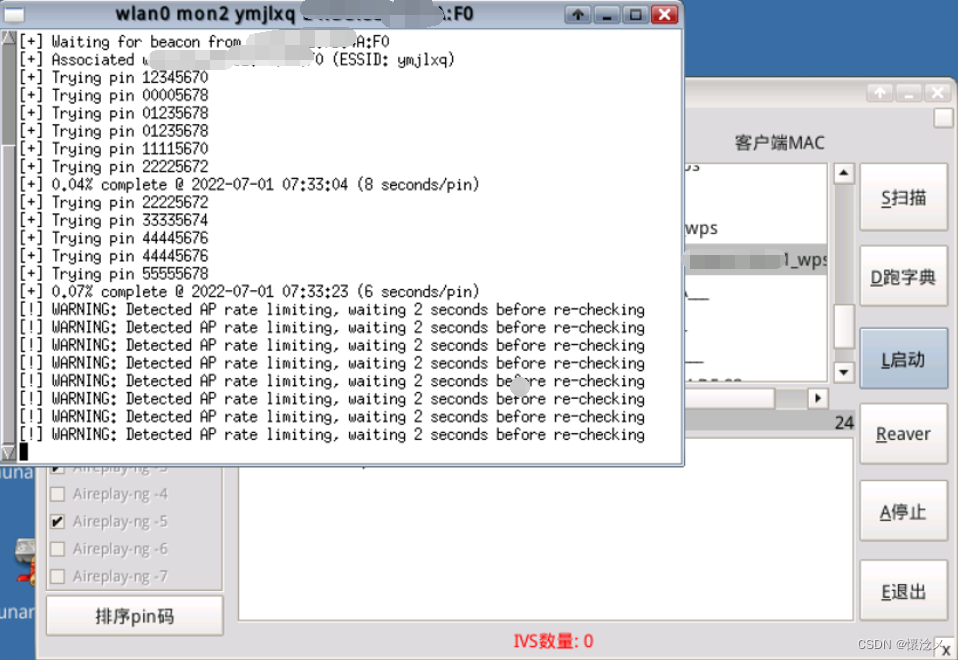

在此期间程序会一个一个地尝试每一个PIN码,这个过程叫做“跑PIN”

理想速率是5 seconds/pin

2.5结果

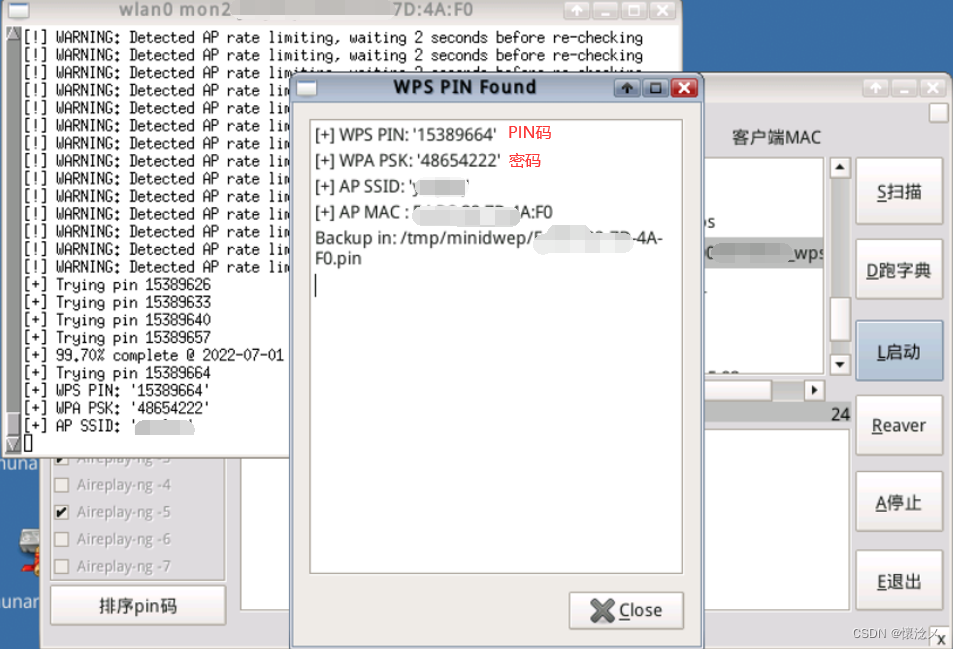

功夫不负有心人,在尝试到15389664时,成功了!

获取到了wifi的PIN码以及密码

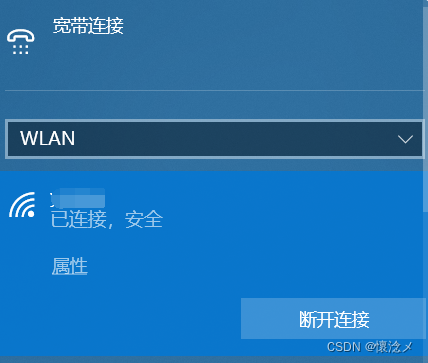

3.验证

使用密码进行验证,果然连上了,密码正确,验证成功!

五.注意

1.跑PIN太慢

如果破解速度低于10s/pin,说明信号不够强, 建议把无线网卡放在尽量靠近信号源的地方,或者换一个信号。

如果时候提示你等待60秒之后再试,那说明路由是新版的,有防pin功能,但是我偷偷告诉你,这个防pin给你是伪防pin,等60秒后,软件继续破解。这样的路由器有个好处,由于你每pin他一段时间,路由器拒绝你一分钟,相当于路由器休息了一分钟,你懂的,这样路由器反而不容易死。

如果pin码一直是同一个值,说明路由器挂了,换个时间接着pin,这里要说明一点,如果你用虚拟机pin,每次pin完,没得到结果,不要关闭虚拟系统,直接关闭虚拟机,点”挂起”,这样你下次打开虚拟机,重新连接网卡,还是选择你没pin玩的信号,可以继续上次的进度。

如果是U盘引导进行破解的,需要手动保存一下日志文件,下次破解再把日志文件拷贝到linux,才能继续上次的进度。

2.跑PIN小技巧

1.通过更改参数提升跑PIN效率

2.通过排序PIN码改变PIN码次序

3.根据信号强弱以及加密方式合理地选择目标

六.总结

本次使用CD Linux配合8187网卡复现了跑PIN破解wifi,结果符合预期,由于本次PIN码首位数字较小,花费了1.5小时就搞定了,破解的速度完全凭时间和运气。再次强调:

本次实验只用于学习交流,攻击目标为自家的路由WiFi,请勿违法!。

七.参考

跑PIN码破解无线网络WIFI密码的原理分析

无线密码破解----minidwep-gtk的PIN破解方法

使用reaver命令穷举PIN码破解WPA2-PSK加密的无线网络

reaver使用相关