在Spring Boot中启用HTTPS

在现代的网络通信中,安全性成为了一个不能忽视的要求。特别是当我们谈论到数据传输时,保护用户信息的安全性是非常重要的。HTTP协议在数据传输过程中为加密提供了有限的支持,而HTTPS则是HTTP的安全版本,它在HTTP的基础上增加了SSL/TLS协议,用于在客户端和服务器之间的数据传输过程中进行加密,从而提供了更安全的数据传输方式。

HTTPS需要使用SSL/TLS证书来确保安全。你可以从证书颁发机构(CA)购买证书,也可以使用诸如Let’s Encrypt这样的服务免费获得证书,还可以自己生成一个自签名的证书。这里我们以自签名证书为例,介绍如何在Spring Boot项目中配置HTTPS。

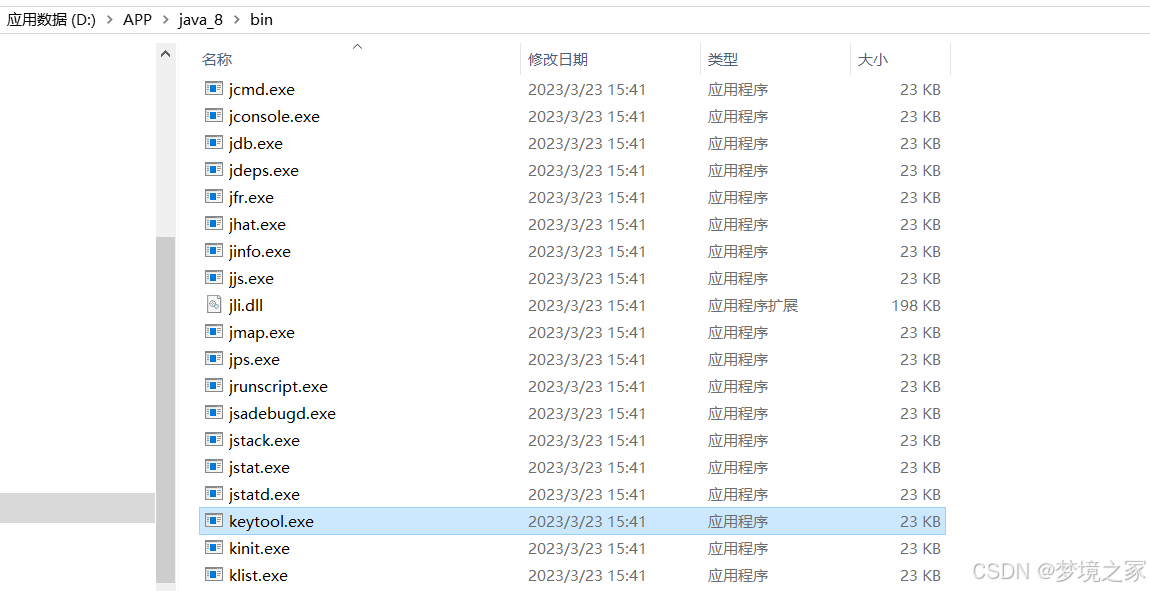

方式一:生成自签名SSL证书的一种方法是使用Java自带的keytool

第一步:生成自签名证书

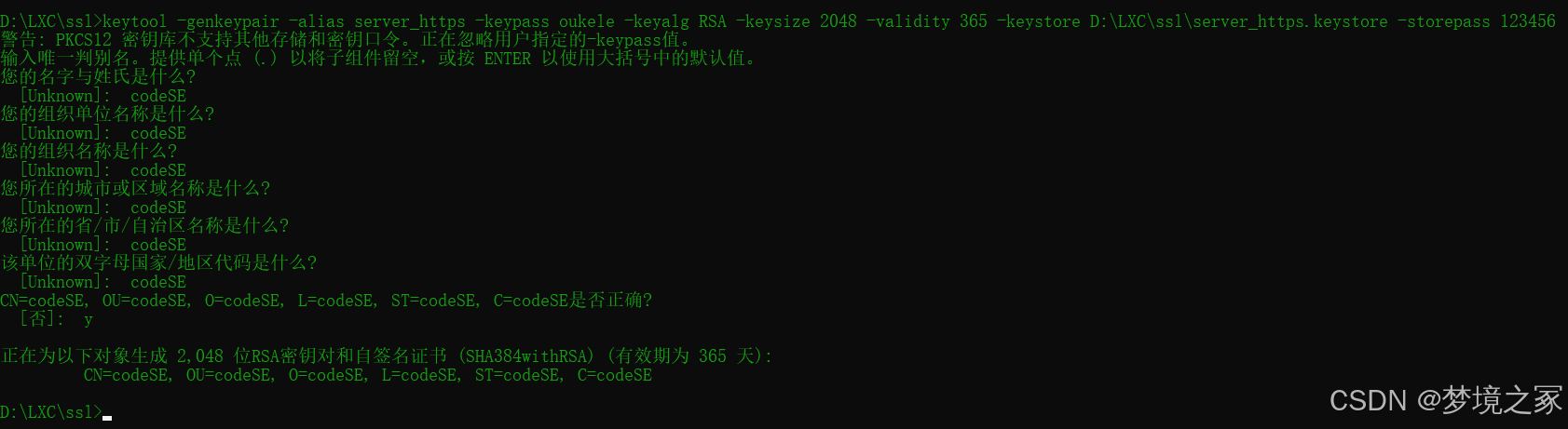

keytool -genkeypair -alias server_https -keypass oukele -keyalg RSA -keysize 2048 -validity 365 -keystore D:\LXC\ssl\server_https.keystore -storepass 123456

这将生成一个名为server_hpttps.keystore的文件放在D盘指定目录下,它将在配置中使用。

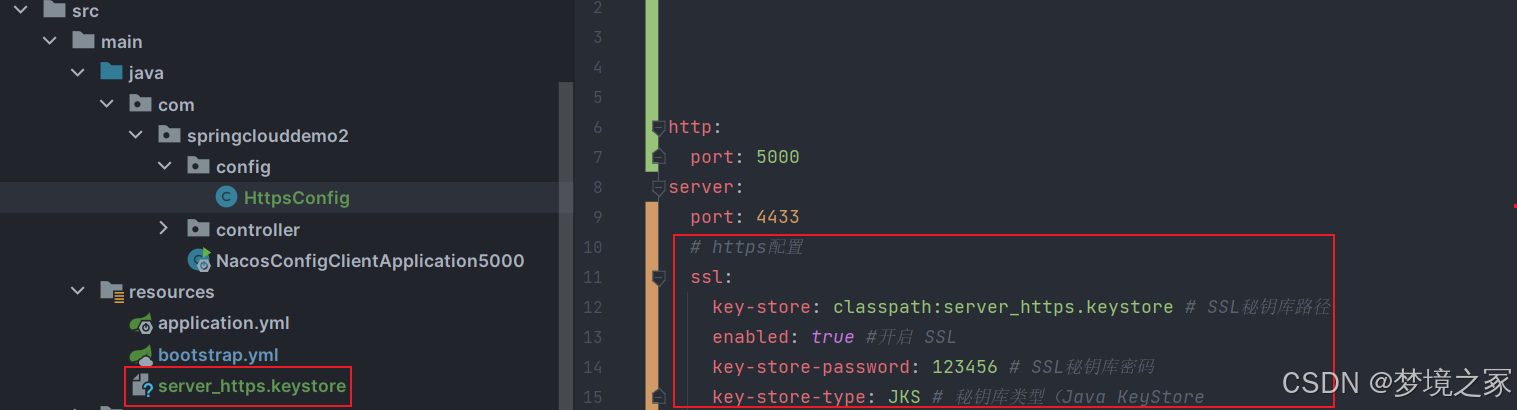

第二步:将证书放在spring boot项目resources目录下,并在添加如下配置

第三步:重定向HTTP到HTTPS

当启用了HTTPS后,你可能还想要将所有HTTP请求重定向到HTTPS。添加一个配置类

import org.apache.catalina.Context;import org.apache.catalina.connector.Connector;import org.apache.tomcat.util.descriptor.web.SecurityCollection;import org.apache.tomcat.util.descriptor.web.SecurityConstraint;import org.springframework.beans.factory.annotation.Value;import org.springframework.boot.web.embedded.tomcat.TomcatServletWebServerFactory;import org.springframework.boot.web.servlet.server.ServletWebServerFactory;import org.springframework.context.annotation.Bean;import org.springframework.context.annotation.Configuration;@Configurationpublic class HttpsConfig { @Value("${server.port}") private int httpsPort; @Value("${http.port}") private int httpPort; @Bean public ServletWebServerFactory servletContainer() { TomcatServletWebServerFactory tomcat = new TomcatServletWebServerFactory() { @Override protected void postProcessContext(Context context) { // 设置安全约束 SecurityConstraint securityConstraint = new SecurityConstraint(); securityConstraint.setUserConstraint("CONFIDENTIAL"); // 创建安全集合 SecurityCollection collection = new SecurityCollection(); collection.addPattern("/*"); // 添加安全集合到安全约束 securityConstraint.addCollection(collection); // 添加安全约束到上下文 context.addConstraint(securityConstraint); } }; // 添加HTTPl连接器 tomcat.addAdditionalTomcatConnectors(initiateHttpConnector()); return tomcat; } // 初始化HTTP连接器 private Connector initiateHttpConnector() { Connector connector = new Connector("org.apache.coyote.http11.Http11NioProtocol"); connector.setScheme("http"); connector.setPort(httpPort); connector.setSecure(false); connector.setRedirectPort(httpsPort); return connector; }}启动项目测试

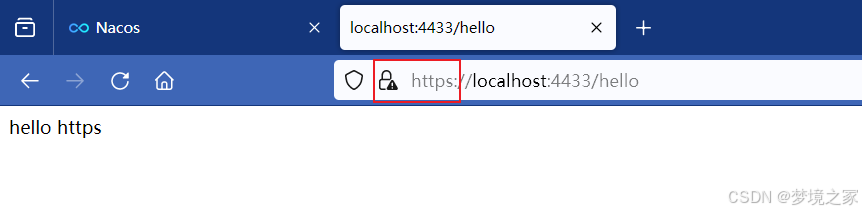

输入http://localhost:5000/hello,也会重定向到https://localhost:4433/hello

这样一个简单的https协议接口就好了。

注意: 如果是spring cloud项目

同理:在配置 Spring Cloud Gateway网关, application.yml 或 application.properties 文件中添加配置即可`

方式二:后续加上

在Windows环境下使用OpenSSL生成SSL自签名证书并在Nginx上使用

详细版

1. 检查是否安装OpenSSL,

命令行执行openssl -v ,没有安装就参考 https://blog.csdn.net/weixin_44904239/article/details/140344529完成安装,并配置环境变量,方便后续使用。

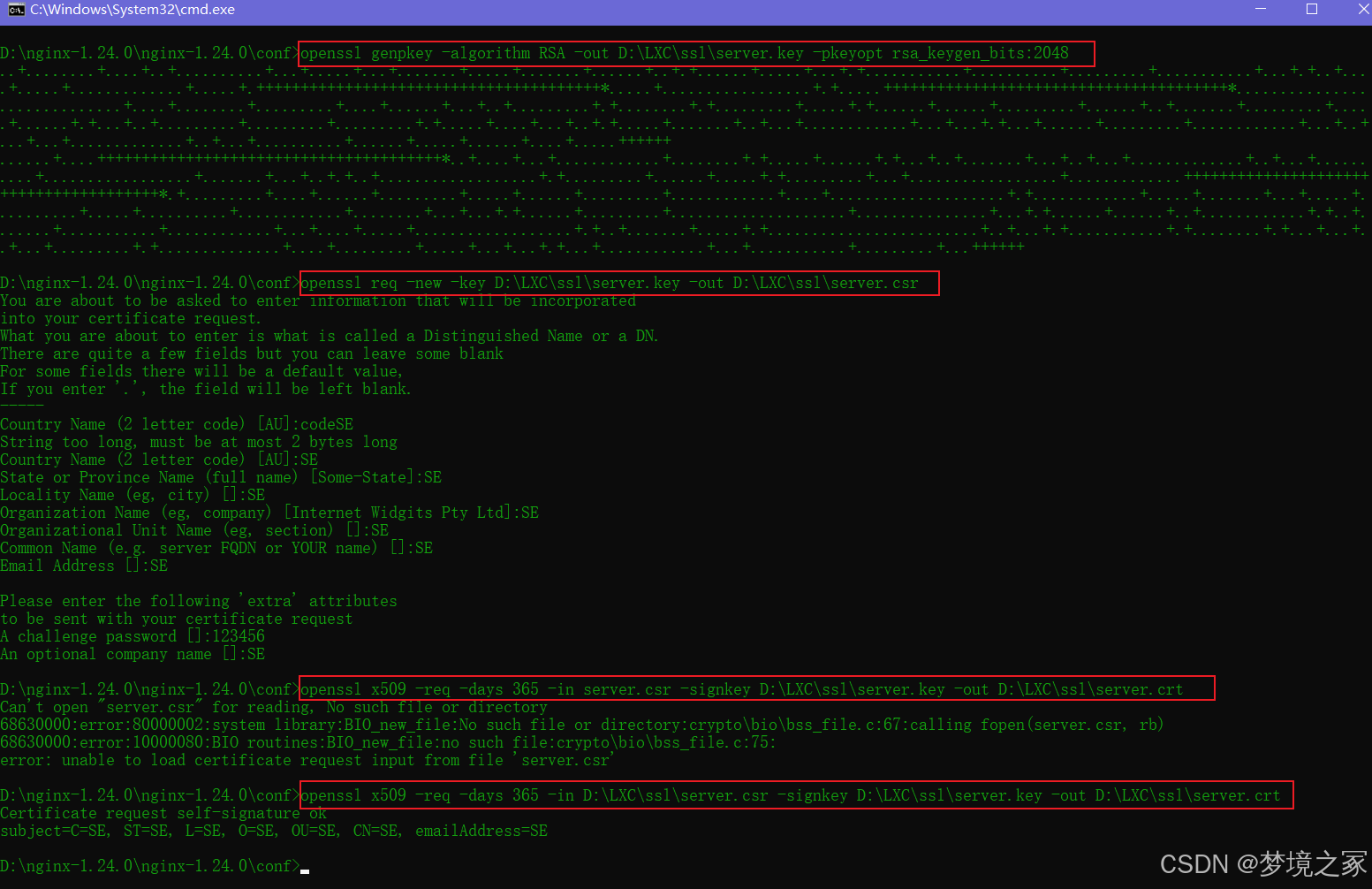

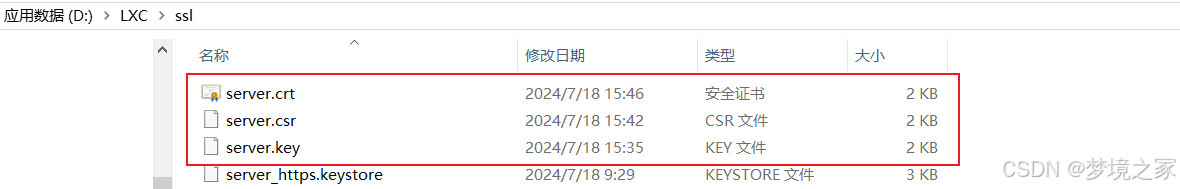

2. 生成私钥

openssl genpkey -algorithm RSA -out D:\LXC\ssl\server.key -pkeyopt rsa_keygen_bits:20483. 生成自签名证书(CSR):

openssl req -new -key D:\LXC\ssl\server.key -out D:\LXC\ssl\server.csr在生成CSR时,会要求输入证书的信息,例如国家名称、组织名称、信用证书名等。按照提示输入即可。

4. 生成自签名SSL证书(CRT)

openssl x509 -req -days 365 -in D:\LXC\ssl\server.csr -signkey D:\LXC\ssl\server.key -out D:\LXC\ssl\server.crt

5. 配置Nginx

打开Nginx的配置文件(通常在nginx/conf/nginx.conf),找到server块,配置SSL:

server { listen 443 ssl; server_name your_domain_or_IP; ssl_certificate /path/to/server.crt; ssl_certificate_key /path/to/server.key; ssl_session_cache shared:SSL:1m; ssl_session_timeout 10m; ssl_ciphers HIGH:!aNULL:!MD5; ssl_prefer_server_ciphers on; location / { root html; index index.html index.htm; }}6.启动Nginx

确保Nginx配置文件无误,然后启动Nginx服务。

测试SSL证书:

使用浏览器访问https://your_domain_or_IP,检查是否安装了证书,并且没有出现安全警告。

注意:

使用ssl命令时,不指定输入目录,默认就在打开cmd命令所在的文件目录下生成证书相关文件。

将your_domain_or_IP替换为你的域名或者IP地址。

将/path/to/替换为你的证书和密钥文件的实际路径。

确保你的Nginx配置文件中的listen指令是443(也可以指定其他端口),并且已经正确指定了ssl_certificate和ssl_certificate_key的路径。

如果你的Nginx不在默认路径下,可能需要指定配置文件的完整路径来启动。

确保Windows防火墙或其他安全软件没有阻止生成的证书或Nginx的使用。

精简版

在 Windows 下配置 Nginx 支持自签名的 HTTPS 证书,你可以按照以下步骤进行操作:

制作证书: 首先,你需要安装 OpenSSL 工具。配置 OpenSSL 环境使用 OpenSSL 命令生成 HTTPS 证书: 进入 Nginx 目录,在根目录下创建 ssl 目录(假定目录为 d:\nginx\ssl)。在此目录下打开命令行窗口,执行以下命令:创建私钥:openssl genrsa -des3 -out my.key 2048(输入密码:123456)创建 CSR 证书:openssl req -new -key my.key -out my.csr(输入密码:123456,接下来一直回车即可,全部默认)复制文件:copy my.key my.key.copy去除密码:openssl rsa -in my.key.copy -out my.key(输入密码:123456)生成 CRT 证书:openssl x509 -req -days 365 -in my.csr -signkey my.key -out my.crt完成此步骤后,文件

my.key 和 my.crt 即是我们需要的文件。 修改 Nginx 配置文件: 在 \conf\nginx.conf 中添加以下内容: server { listen 8443 ssl; server_name localhost; ssl_certificate D:/nginx/ssl/my.crt; ssl_certificate_key D:/nginx/ssl/my.key; ssl_session_cache shared:SSL:1m; ssl_session_timeout 5m; ssl_ciphers HIGH:!aNULL:!MD5; ssl_prefer_server_ciphers on;}nginx.exe -s reload验证:未加入 SSL 前:http://127.0.0.1:8080/

已加入 SSL 后:https://127.0.0.1:8443/